一种基于超混沌的图像加密新算法

91715部队 钟厚桥 杨成理

一种基于超混沌的图像加密新算法

91715部队钟厚桥杨成理

【摘要】本文基于超混沌系统提出了一种图像加密算法,该算法具有密钥空间大,密文对明文与密钥高度敏感等特点,可有效抵御穷举、差分等多种攻击,安全保密性高。

【关键词】超混沌;图像加密;安全性分析;保密通信

0 引言

由于低维混沌系统自身存在结构单一、变量较少等固有缺陷,使用低维混沌加密的图像容易遭到穷举、统计等攻击手段的攻击[1-2],而高维超混沌系统具有四个以上变量,动力学特性更加复杂,将之用于图像加密,显然可以提高加密系统安全性[2-4]。本文基于超混沌系统提出了一种图像加密算法,对前一个密文像素与当前待加密像素同时进行非线性运算,异或后得到密文图像,该过程不可逆,安全性较高。

1 加密算法

假设待加密图像为P,将P划分成前后两个子块,前一子块按列读取各像素得到序列,后一子块按列读取各像素得到序列,加密图像为C。

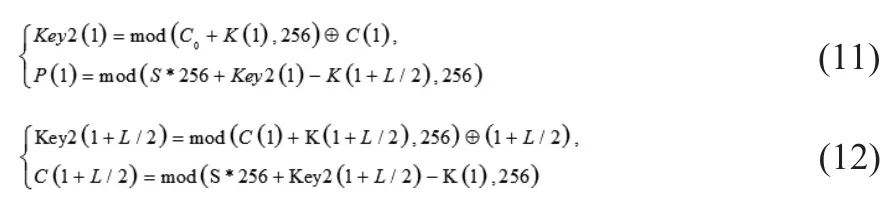

对前半个子块第一个像素按照公式(1)、(2)执行加密操作,式中Key1、Key2为中间密钥序列,S为待加密图像像素灰度值总和。

对后半个子块第一个像素按照公式(3)、(4)执行加密操作。

对前半个子块第i个像素分别依照公式(5)、(6)执行交错扩散加密操作,i=(2,3,…,L / 2)。

对后半个子块第i个像素分别依照公式(7)、(8)执行交错扩散加密操作,i=(2,3,…,L / 2)。

2 加密算法

解密从后子块、前子块最后一个像素开始交错进行解密。后一子块第L / 2至第2个密文像素按公式(9)执行解密操作,前一子块第L / 2至第2个密文像素按公式(10)执行解密操作,对两个子块第一个像素分别按公式(11)、(12)执行解密操作,。

3 实验仿真与性能分析

采用256×256经典图像进行测试,系统状态初值x=(2.7,0.6,1.8,2.0),预迭代次数N0=100。采用Matlab7.10作为实验仿真软件,所用实验平台为主频2.4GHz、内存2G、操作系统32位的PC机。

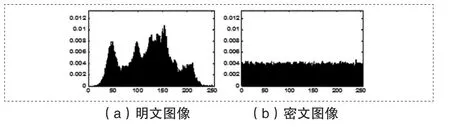

3.1像素值分布特性

图1 直方图分布

图1(a)、(b)分别给出了Lena原始图像及密文图像对应直方图分布,原始图像灰度分布不均匀,加密后的直方图分布趋于平坦,有效掩盖了原始像素分布情况。因此,本算法可有效抵抗统计攻击。

3.2抗差分攻击分析

为了测试明文改变对密文的影响,可用两个定量测量方法:像素变化率(Number of Pixels Change Rate, NPCR)和平均改变强度(Unified Average Change Intensity, UACI)[5]。

对于256级灰度图像,NPCR与UACI理想期望值分别为99.6094%、33.4635%[6]。选取50组Cameraman图像进行加密。

表1 抗差分攻击

由表1可见,上述算法所得NPCR、UACI值较文献[6]、[7]、[8]更接近理想值。

3.3密钥敏感与密钥空间分析

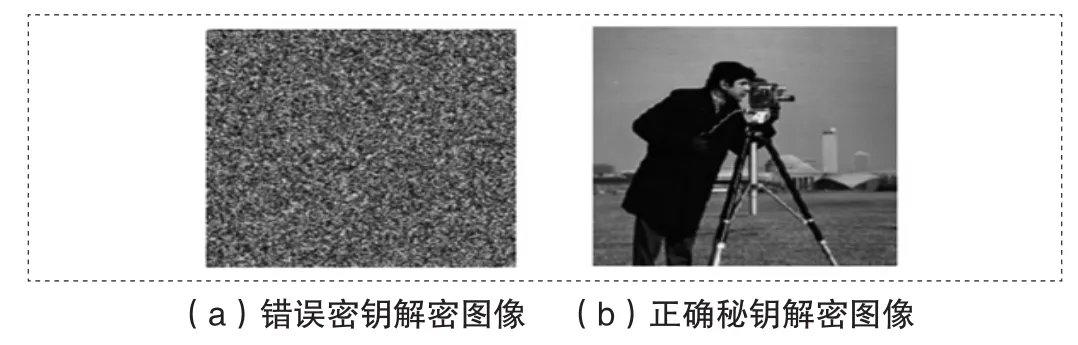

密钥敏感应体现在两个方面,一是加密图像对加密密钥的敏感度;二是解密图像对解密密钥的敏感度。以Cameraman图像为例:

图2 像素差值曲线

图3 解密图像

本算法采用四个状态变量初值作为原始密钥,采用精确到小数点后15位的双精度浮点实数表示,密钥空间数量级可达到:1015×1015×1015×1015=1060,密钥空间足够大。此外,若将预迭代次数N0及明文像素总和S也考虑作为原始密钥,则密钥空间更大,可有效地抵御穷举攻击。

4 结束语

本文提出了一种超混沌图像加密算法。算法中间密钥序列的产生与明文像素信息相关,使得明文任何像素的改变都会影响到密钥序列及密文图像的生成。仿真结果表明,该算法密钥空间大,密文图像像素分布均匀,具有较强的抗差分攻击能力,适合于保密通信等实际应用场合。

参考文献

[1]WANG Xing-yuan,WANG Xiao-juan,ZHAO Jian-feng,et al.Chaotic encryption algorithm based on alternant of stream cipher and block cipher[J].Nonlinear Dynamics,2011,63(4):587-597.

[2]李传目,洪联系,万春.基于混沌序列的图像分块加密方法[J].计算机技术与发展,2007,17(08):51-54.

[3]Zhang Xing-yuan, Luan Da-peng. A novel image encryption algorith m using chaos and reversible cellular automata[J].Communications in Nonlinear Science and Numerical Simulation,2013,18(11):3075-3085.

[4]Fu Chong,Huang Jun-bin,Wang Ning-ning,et al.A Symmetric Chaos-Based Image Cipher with an Improved Bit-Level Permutation Strategy[J].Entropy,2014,16(2):770-788.

[5]Ye Guo-dong,Wong Kwok-Wo.An image encryption scheme based on time-delay and hyper-chaotic system[J].Nonlinear Dynamics, 2013,71(1-2):259-267.

[6]朱从旭,胡玉平,孙克辉.基于超混沌系统和密文交错扩散的图像加密新算法[J].电子与信息学报,2012,34(7):1735-1743.

[7]Teng Lin,Wang Xing-Yuan.A bit-level image encryption algorithm based on spatiotemporal chaotic system and self-adaptive[J]. Optics Communications,2012,285(8):4048-4054.

[8]Zhu Zhi-Liang,Zhang Wei,Wong Kworkwo,et al.A chaos-based symmetric image encryption scheme using a bit-level permutation[J].Information Sciences,2011,181(6):1171-1186.