基于虚拟化技术的移动办公安全方案*

胡雪雷, 任飞, 李东(中国网安公司移动互联网事业部创新中心,四川成都610041)

基于虚拟化技术的移动办公安全方案*

胡雪雷, 任飞, 李东

(中国网安公司移动互联网事业部创新中心,四川成都610041)

随着智能手机、平板等终端设备的普及,基于PC的传统办公方式已逐步转向利用智能终端设备的移动办公。为解决这种新趋势带来的安全问题,业界提出了利用虚拟化技术在同一个智能手机、平板上运行两套相互隔离操作系统的解决方案,同时满足个人日常使用及移动办公的需求。本文在现有解决方案基础上进行改进,增加一个运行于后台的专用监控系统,用于防护网络攻击和文件系统加密,进一步增强智能手机、平板在移动办公方面的安全性。

虚拟化;隔离;移动办公

[Abstract]With the popularity of smart phones or tablet,the traditional office based on PC gradually shifts to the use of smart terminal equipment mobile office.In order to solve the security problem of this new trend,virtualization technology is applied by the industry in the same smart phone or tablet,with two isolating systems operated,thus to satisfy the demand for personal daily use and t official business.In this paper,based on the existing solutions,an exclusive monitoring system operated in background is added to defend against network attacks and file system encryption,thus to further enhance the security of mobile office in smart terminal devices.

[Key words]virtualization;isolation;mobile office

0 引言

随着技术的发展,智能手机、平板不再局限于个人日常生活、娱乐,已逐步融入到企业办公领域。智能手机、平板在个人日常使用方面要求开放、自由,在企业办公方面要求受控、保密,然而这两种需求在同一个设备上无法并存。为解决这一问题,业界引入了基于虚拟化技术的双系统解决方案。在同一个智能手机、平板上运行两个独立的操作系统[1],分别用于个人使用、处理公务,但这种方案仍存在一些可改进之处。

1 概述

现有的移动办公双系统解决方案解决了智能手机、平板在个人使用与移动办公安全性要求相互冲突的问题,但个人系统、办公系统内部的安全性并没有得到提升。比如,文件系统加密仍由当前操作系统负责,加密后文件系统被破解的风险仍然较高。在网络防护方面,防火墙仍运行于操作系统内,系统被攻击的风险仍然较高。

针对这些问题,本文在现有基础上,将文件系统加密、网络防火墙从个人、办公系统中独立出来,由独立的系统来负责,从而进一步提升智能终端设备的安全性。

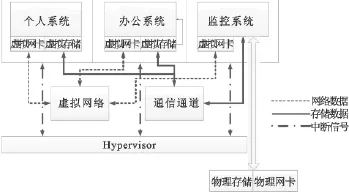

利用虚拟化技术,在智能手机、平板上运行三个系统——个人系统、办公系统、监控系统。个人系统、办公系统不再直接访问物理网络设备、物理存储设备,相应的物理设备读写都由监控系统进行。监控系统独立于其它两个系统运行于后台,除作为个人系统、办公系统与外部网络、文件系统之间交互的桥梁外,还负责防护网络攻击、文件系统加密。

2 茅统结构

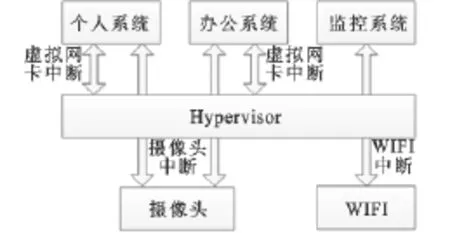

本方案将整个系统分为四个部分:个人系统、办公系统、监控系统、Hypervisor[2]。Hypervisor是整个系统的核心,运行于系统底层,个人系统、办公系统、监控系统运行于上层。系统结构如图1所示:

Hypervisor负责调度整个系统的运行,为上层系统提供虚拟硬件环境,保证上层系统独立运行。为上层系统提供虚拟网络,并提供虚拟网络访问接口,实现上层三个系统之间的网络通信,接管个人系统、办公系统对网络设备的访问。为上层系统提供数据通道及访问数据通道接口,接管个人系统、办公系统对物理存储设备的访问。接管上层系统中断,向个人系统、办公系统屏蔽物理网卡、物理存储设备中断,投递虚拟网卡虚拟存储设备中断。

图1 系统结构图

个人系统、办公系统可以是运行于智能手机、平板上的任意操作系统。但其访问物理网络、物理存储设备的标准驱动程序需进行替换,改为本方案提出的虚拟设备驱动。通过虚拟设备驱动模拟虚拟网卡、虚拟存储设备,在驱动中调用Hypervisor提供的网络访问接口、存储设备访问接口,同外部网络、物理存储设备进行交互。

个人系统、办公系统、监控系统在内部形成一个虚拟局域网,监控系统成为局域网与外部网络的网关。发送数据时,个人系统、办公系统首先将数据经过虚拟网络发送到监控系统,再由监控系统将数据发送到外部网络;接收数据时,由监控系统从外部网络接收数据,再通过虚拟网络转发到个人系统、办公系统。写文件时,个人系统、办公系统首先将数据发送到监控系统,由监控系统写到物理存储设备中;读文件时,首先由监控系统从物理存储设备中读取数据,再将数据返回给个人系统、办公系统。

监控系统运行于后台,可以是任意嵌入式实时系统。它负责和外部网络进行交互,防护网络攻击;负责访问文件系统,并对文件系统进行加密。

3 茅统设计

对于一个完整的虚拟化系统设计,包括系统虚拟化、内存虚拟化、中断虚拟化、设备虚拟化、通信接口等模块。系统虚拟化为上层系统提供虚拟硬件环境;内存虚拟化用于实现上层系统的内存空间隔离;中断虚拟化用于管理上层系统可响应的物理中断;设备虚拟化用于向上层系统提供虚拟设备;通信接口用于上层系统之间的通信。

本文不对虚拟化通用设计部分进行讨论,重点论述和本方案相关的虚拟网卡设备、虚拟存储设备、中断管理等部分。

3.1 虑拟设备

虚拟设备包括虚拟网卡和虚拟存储设备,运行于个人系统、办公系统、监控系统。虚拟设备是本方案增强网络安全、文件系统安全的关链。Hypervisor借助虚拟设备实现对上层系统网络、文件系统访问的接管,通过虚拟设备实现个人系统、办公系统和监控系统的数据传输接口。

虚拟设备实现有两种方式,一种是通过代码模拟一个真实的物理设备,虚拟设备按照物理设备的规格,通过软件模拟实现设备相关寄存器、通信接口。这种方式有一个好处,上层操作系统可以直接利用现有设备驱动运行。比如模拟一个8139网卡,个人系统、办公系统就可以直接利用Realtek的8139网卡驱动运行。但这种方式存在不足之处,实现的代码量较大,影响系统运行效率。

另外一种方式是利用操作系统设备驱动框架,在驱动写硬件寄存器的接口中,调用Hypervisor提供的接口发送、接收数据。

虚拟网卡设备驱动的调用流程如图2所示:

图2 虑拟网卡设备驱动调用流程

虚拟存储设备驱动调用方式如图3所示:

图3 虑拟网卡设备驱动调用流程

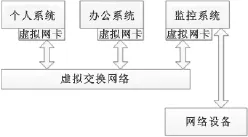

3.2 虑拟网络

虚拟网络是本方案增强网络安全的桥梁。Hypervisor在个人系统、办公系统、监控系统之间构建一个虚拟网络。个人系统、办公系统访问网络时,通过虚拟网卡将数据发送到虚拟交换网络,监控系统通过虚拟网卡从虚拟交换机获取网络数据,最后通过物理网络设备将数据发送出去;接收数据时,监控系统从物理网络设备获取网络数据,然后经虚拟交换网络将数据转发到办公系统、个人系统,如图4所示:

图4 虑拟网络数据交互

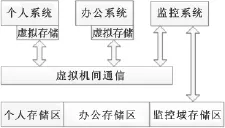

3.3 虑拟存储设备通信

为实现文件系统加密的隔离,需借助虚拟存储设备截获上层系统读写文件数据的操作。再通过Hypervisor提供的数据通信通道,实现个人系统、办公系统和监控系统文件数据的传输。当个人系统、办公系统向文件系统写数据时,通过虚拟存储设备将数据写到通信通道,经由监控系统将数据写到存储设备;读数据时,由监控系统从存储设备读取数据,再转发到个人系统、办公系统,如图5所示。

图5 虑拟存储设备数据交互

3.4 中断管理

Hypevisor需管理个人系统、办公系统的中断,对于个人系统、办公系统直接使用的物理设备,可直接将物理中断投递到相应系统中;对于虚拟网卡、虚拟存储等设备,在向个人系统、办公系统发送数据时,Hypervisor需要模拟一个与虚拟网卡、存储设备对应的中断,投递到相应系统;对于个人系统、办公系统不需响应的设备中断,Hypervisor需对其进行屏蔽。

比如,在个人系统中虚拟网卡中断向量号是16,实际物理WIFI中断向量号是20;在物理WIFI产生20号中断时,Hypervisor需保证20号中断不打断个人系统的运行,将20号中断直接投递到监控系统,由监控系统直接响应物理WIFI中断;当监控系统处理完网络数据,向个人系统转发时,Hypervisor需向个人系统投递16号中断。对于摄像头类个人系统、办公系统可访问的设备,Hypervisor可直接将物理中断投递到个人系统、办公系统。如图6所示:

图6 中断管理

3.5 监控系统

监控系统是整个移动智能终端安全保障的关链。它应该具有一定的封闭性,在日常使用时对用户不可见,用户不能在其上安装、卸载软件。监控系统本身应该比较精简,实时性强。

监控系统上需运行网络防火墙,能够拦截外部网络的攻击。在将数据写到存储设备的时候,监控系统需对进行加密。

4 结语

本文在现有移动办公双系统隔离安全解决方案基础之上增加了运行于后台的监控系统。在监控系统中对个人系统、办公系统的文件数据进行加密,隔离整个加密过程,降低加密后文件系统被破解的风险。在监控系统中运行独立于个人系统、办公系统的网络防火墙,形成一个统一的网关,降低个人系统、办公系统受网络攻击的风险。通过以上两种方式从整体上提升智能手机、平板在个人日常使用、办公过程中的安全性。

[1] David Jaramillo.Virtualization Techniques for Mobiles Systems [D].Florida:Florida Atlantic University,2013.

[2] 邓志.处理器虚拟化技术[M].北京:电子工业出版社,2014:123.

Mobile Office Security Solution based on Virtuliaztion Technology

HU Xue-lei,REN Fei,LI Dong

(China Electronic Technology Cyber Information Security Co.Ltd.,Chengdu Sichuan 610041,China)

TP 316

A

1009-8054(2016)02-0106-03

2015-10-12

胡雪雷(1983—),男,学士,主要研究方向为系统安全;

任 飞(1982—),男,硕士,工程师,主要研究方向为信息安全;

李 东(1988—),男,学士,主要研究方向为系统安全;