基于WPDRRC模型的医院信息系统安全评估

袁梦绚,王直(江苏科技大学 计算机科学与工程学院,江苏 镇江 212003)

基于WPDRRC模型的医院信息系统安全评估

袁梦绚,王直

(江苏科技大学 计算机科学与工程学院,江苏 镇江212003)

目前,医院信息系统已大规模普及,但由于安全方案无针对性、相关人资缺乏,威胁依然严重存在。本文基于改进现有安全方案,保障系统平稳运行的目的,采用WPDRRC防护模型思想,提出符合中国国情的医院信息安全模型及对应安全措施,通过层次分析法构建系统评估体系,对模块安全指标进行赋权与评估,评估结果表明,医院应使用双异地备份、路由冗余等方式,重点关注数据与通信的恢复与保护。

WPDRRC模型;层次分析法;医院信息系统;通信安全;安全评估

信息与网络技术的高速发展推动了计算机在信息管理系统中的应用。海量的数据与信息使得医院信息化办公成为趋势。自20世纪80年代开始,医院信息系统得到行业与学术界的广泛重视。所谓医院信息系统,就是利用电子计算机和通信设备,为医院各部门提供病人诊疗信息和行政管理信息的收集、存储、处理、提取和数据交换的能力并满足授权用户的功能需求的平台[1]。

医院信息系统需要具备高安全性、高容错性,任何的漏洞或者故障都会给医院的运营带来巨大的影响。现有医院的信息系统安全方案都是全方位周密保护,例如,文献[2]结合HIS的分类和特点,提出对应的安全定级建议,并运用PDCA持续改进的理念,确保HIS的持续安全运行;文献[3]提出了关于中国数字化医院信息安全体系的动态网络安全模型。然而,医院现有相关人资无法与之匹配,导致医院信息系统的安全威胁依然严重存在。本文根据WPDRRC模型将医院信息系统保护措施模块化,并使用层次分析法直观的指出各模块各指标权重和所需要关注的顺序,为决策者制定精确方案提供数据支持。

1 医院信息系统常见的安全威胁

HIS在软件逻辑层、数据逻辑层及基础设备层均面临诸多安全威胁,严重影响HIS的正常工作。常见的HIS安全威胁主要包括软件漏洞、入侵者攻击、硬件故障、网络病毒等,如表1所示[4-5]。

表1概括了常见的安全威胁。医院信息系统完全避免安全威胁是不可能的,只能通过尽可能全面的安全措施来降低安全风险。考虑到医院的人力、财力及物力,根据安全指标的定量分析和评估制定有针对性的安全方案在现实中才具有可行性。

2 WPDRRC信息安全模型

2.1WPDRRC相关概念

WPDRRC安全模型[6-7]是由我国安全专家组深入研究我国的现状与国情、结合国际较为主流的PDR模型、P2DR模型以及PPDRR模型,提出的一种信息系统安全保障体系建设模型。WPDRRC模型有3大要素和6个环节,如图1所示。3大要素主要由人员、策略以及技术组成,6个环节包括了预警(W)、保护(P)、检测(D)、响应(R)、恢复(R)和反击(C),六者具有较强的时序性和动态性。

表1 医院信息系统安全威胁

图1 WPDRRC模型

WPDRRC安全模型同大多数的安全模型一样,也是基于时间理论建立的。Dt为攻击发生时检测系统发现攻击行为所需的时间,Rt为响应环节启动所需的时间,Et为恢复的时间,Pt为攻击成功所需要的时间,当Pt>Dt+Rt,即当攻击成功的时间大于检测所用时间以及系统的响应时间时,系统即为安全。

2.2基于WPDRRC模型的HIS应用分析

WPDRRC模型是信息安全防护通用模型,具体应用于HIS安全防护中时需要进行更为细化的目标认定与概念定义[8]。

预警(Warning)—主要用于预测是否存在恶意的攻击行为,并评估其威胁程度和进一步行动,从根源上杜绝威胁,消除攻击和入侵的条件。医院可以采用以往经验、安全日志与报警信息,尽可能发现存在的网络漏洞和管理漏洞。

保护 (Protect)—通过使用正规的安全措施和技术保护HIS,提前解决大多数的故障及修补漏洞。针对HIS所受到的安全威胁,首先应制定清晰的责任制与奖惩制,保护硬件安全。通过强口令认证、分组授权访问、防火墙及防病毒等技术保护软件、网络和数据的安全[11]。

检测(Detect)—预测和保护可以阻止大多数的入侵,但是无法阻止所有的入侵,而检测是根据入侵事件的特征去进行操作的。医院可以部署入侵检测系统(IDS),利用漏洞扫描、正版杀毒软件等手段来发现新的威胁和弱点。

响应(Respond)—就是当系统遭到攻击或者出现意外情况时,及时采用事先制定好的计划,恢复HIS的正常运行。响应一般分为紧急响应和其他时间响应,针对医院工作性质的特殊性以及预警发现的威胁,应该提前制定紧急事故响应方案[9]。

恢复(Restore)—系统遭到突发情况时,立即采用一系列的措施,尽快恢复系统功能,提供正常服务。恢复分为两个方面:系统恢复和数据恢复。医院的HIS系统需要定期升级及打补丁;数据服务器注意备份,这样数据在遭到损坏、入侵等突发状况时,能够迅速恢复,通信服务实现路由冗余、负载分摊等手段,保障HIS的安全运行。

反击(Counterattack)—利用安全工具,追本溯源,记录罪证,依法对不法分子进行必要的打击。

3 层次分析法

层次分析法[10-12]的主要思想就是把复杂的问题划分为若干因素,并将其按支配关系形成有序的递阶层次结构;然后,通过客观现实的主观判断,进行两两比较,确定层次中诸要素的相对重要性;最后,利用矩阵计算诸要素相对权重从而反映出每层的重要性次序和权重,定量定性地分析各个决策因素的特点。

AHP的基本步骤为:建立层次结构模型;构造对比矩阵;层次判断及一致性检验;确定模型的总排序;做出相应决策。

4 基于层析分析法及WPDRRC模型的安全指标评估

4.1实施流程

WPDRRC模型给出了安全信息防护的概念结构,但实际应用时无法精确地确定各安全指标的权重,无法为决策者的决策提供准确的数据支持。这里,引入AHP概念,能够针对所有的安全指标计算出相应的权重,从而提高了决策者决策的准确性和数据依据。

具体实施的流程如下:

1)建立层次安全模型,如图2所示。

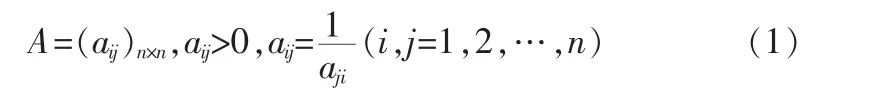

2)从第二层开始,在同一层次的两两因素之间进行比较,构成一个判断矩阵A,如式(1)。

矩阵A中,aij表示元素i与元素j的重要性比值,aij的表引用1-9及其倒数作为标度。实验采用Intel G2020 CPU、4GB内存的台式计算机进行。HIS安全分析矩阵A,网络平台、硬件平台、数据存储、数据传输及系统安全的判断矩阵B1、B2、B3、B4、B5构造为[13-14],如式(2)-(7):

根据现场勘察钻探及室内试验数据,参考相关规范取值,并结合工程经验,该滑坡治理工程的土层物理力学参数及支挡结构参数见表1所示.

图2 基于WPDRRC的安全层析分析模型

3)计算最大特征根λmax、一致性指标CI及一致性比率CR,保证数据逻辑一致性。当λmax=n时,CI=0时完全一致,一般只要CI<0.1并且CR<0.1时,矩阵的一致性就可以被接受。其中,一致性指标RI取值如表2所示。

4)最终要得到元素之间的顺序关系,从而制定出最精准的方案。

表2 随机一致性指标RI的取值

4.2实验结果与分析

经过对矩阵的计算,得出要素层及方案层各指标权重、BWi及λmax,如表3、4所示。

表3 要素层权重结果

表4列出要素层权重,排序如下:数据存储>系统安全>数据传输>硬件平台>网络平台。

表4 方案层各安全指标权重结果

根据式(8)~(10)、表2及表3、4中λmax计算出A、B1、B2、B3、B4、B5的一致性比例结果,结果如表5所示。

表5 矩阵一致性判断结果

由上面可以看出矩阵 A、B1、B2、B3、B4、B5的CR<0.10,其一致性是可以被接受的。此外,根据表4列出方案层各安全指标的权重,排序如下:恢复>保护>检测>响应>预警>反击,其中针对每个要素层的安全指标也进行了排序:网络平台:恢复>检测>保护>响应>预警>反击;硬件平台:检测>保护>恢复>响应>预警>反击;数据存储:保护>恢复>检测=响应>预警>反击;数据传输:保护>恢复>响应>检测>预警>反击;系统安全:恢复=响应>检测>保护>预警>反击。

1)人:信息科安排专人值班;对医护人员开展保护 HIS安全培训,提高其保护意识;

2)制度:职责到人、奖罚制度分明;

3)技术:医院数据服务器采用双备份异地存储机制;搭建文件备份服务器,规划备份策略[15];登陆系统需要进行单点登陆(SSO)身份认证,划分安全域,对不同的安全域采用分级权限认证;安装正版防火墙以及杀毒软件,定期进行漏洞排查,以便在庞大的系统结构、复杂的网络环境下,保证医院信息系统的可靠安全运行[16-17]。

5 结 论

目前,国内大多数医院的信息系统安全防护尚未得到充分的重视,相关的工作也未得到充分的开展。本文对现有模型体系进行分析比较,得出存在的问题及缺点,结合我国实际情况,采用层次分析法和WPDRRC模型为医院信息系统各平台安全指标提供理论分析和数据论证,并根据计算出的权重值提出相对应的安全保护方案。实验结果表明,所提方法具有一定的准确性和可靠性,能够应用于实际的医院信息系统安全防护工作。今后的主要工作,将集中于权值的自动生成与自适应调节研究,进一步降低人工干预的程度,从而实现系统的自动化运行。

[1]黄哲.医院信息系统的发展现状与方向[J].中国现代医学杂志,2009,19(6):955-957.

[2]郎漫芝,王晖,邓小虹.医院信息系统信息安全等级保护的实施探讨[J].计算机应用与软件,2013,30(1):206-209.

[3]张莲萍,陈琦.基于动态网络安全模型的中国数字化医院信息安全体系建设[J].中国科技论坛,2015(3):48-53.

[4]韩懂顺.医院信息系统数据安全威胁与防范机制[J].信息系统工程,2015(10):64.

[5]李春林,简明,刘建辉.医院信息系统安全风险管理对策研究[J].医疗卫生装备,2013,34(3):114-116.

[6]姚传军.WPDRRC信息安全模型在安全等级保护中的应用[J].光通信研究,2010,10(5):27-29.

[7]苗新,陈希.电力通信网的安全体系架构[J].电力系统通信,2012,33(231):34-38.

[8]段莹,陈耿.计算机网络的信息安全体系结构[J].中国西部科技,2011,10(12):29-30.

[9]刘中杰.基于WPDRRC模型构建基层农信社信息安全管理系统[D].长沙:湖南大学,2012.

[10]邓雪,李家铭,曾浩健.层次分析法权重计算方法分析及其应用研究[J].数学的实践与认识,2012,42(7):93-100.

[11]华光.基于层次分析法的信息安全风险评估研究[J].现代计算机(专业版),2008(9):80-83.

[12]蒋白桦.AHP层次分析法在化工物流承运商考核体系中的应用[J].计算机与应用化学,2012,29(7):900-902.

[13]张莲萍.医疗信息系统纵深防御安全模型及风险评价体系[J].系统工程,2014,32(4):147-154.

[14]李杨,韦伟,刘永忠.一种基于AHP的信息安全威胁评估模型研究[J].计算机科学,2012,39(1):61-64.

[15]何萍,索仲良.论如何构建医院信息系统的安全运行体系[J].计算机应用与软件,2007,24(10):202-204.

[16]郭金生.电子政务系统整合研究[J].电子科技,2010(5): 124-126.

[17]关沧,冯锡炜.基于角色访问控制的单点登录模型研究与设计[J].电子设计工程,2012(22):37-40.

Research on security evaluation of hospital information system based on WPDRRC model

YUAN Meng-xuan,WANG Zhi

(School of Computer Science and Engineering,Jiangsu University of Science and Technology,Zhenjiang 212003,China)

Currently,hospital information system became popular,but security threats were still serious because of untargeted security solutions and lack of human resources.In order to improve the existing solution and protect the system run smoothly,this paper puts forward a hospital information security model which is suitable for China according to WPDRRC protection model,also some security measures.Then construct an evaluation system by Analytic Hierarchy Process,empower and assess the index of each module.The result shows that hospital should focus on the recovery and protection of data and communication through double offsite backup and router redundancy.

WPDRRC model;analytic hierarchy process;hospital information system;security communication;security evaluation

TN918

A

1674-6236(2016)11-0011-04

2015-12-18稿件编号:201512198

国家自然科学基金资助项目(61503160);江苏省自然科学基金资助项目(BK20130473)

袁梦绚(1990—),女,江苏南京人,硕士研究生。研究方向:云计算、信息安全等研究。