密码学综述

丁云骢 李 曦 王钰鹭

密码学综述

丁云骢 李 曦 王钰鹭

(沈阳理工大学 辽宁沈阳 110159)

本文阐述密码学的概念,介绍其起源及其当前发展,包括对称密码体制和公钥密码体制。然后结合实际,分析密码学在实际生活的重要性,并对密码学发展趋势做了一定分析。

密码学;对称加密;公钥体制

1 密码学发展介绍

密码学是一门古老的科学,密码学在发展初期,就是把人们能读懂的消息经过一定的混淆手段变换,把易懂的信息变换成另一种信息,来防止非法者解读消息,合法用户可以采用相同或者类似手段进行逆向获取原信息 [1]。密码学大致经历了以下几个阶段[2]。

1.1古代加密方法

古代加密方法也可谓是手工密码学技术,算是早期密码学原型,当时密码学技术相对来说是非常简单的,在当时战争中取得良好的信息传递效果。手工密码学技术在实现上比较简单,只进行多次移位、替换操作,如Vigenere密码、Caeser密码等。

1.2机械阶段时期

随着人类运算能力提高,密码破译技术也取得重大突破[3]。密码破译对密码学带来挑战,需要密码算法有更强的复杂度。最后人们借助机械手段增强加密和破解运算能力,满足对应的算法复杂度运算需求,比如密码机Colossus。

1.3近代密码学技术

计算机的诞生促使密码学上升到一个新的水平。结合Shannon的“保密系统的通信理论”,密码学则理论技术也得到相应的完善。由于受战争的影响,20世纪中叶密码学的公开贡献几乎空白。直到20世纪70年代初期,IBM提出Feistel网络[4],密码学的发展才又重现民间。

1.4现代密码学技术

信息安全技术随着社会发展需求在不断增长。数据加密标准算法(Data Encryption Standard ,DES)具体细节也被公开。加上DH公钥理论被提出,使得非安全环境下密钥协商问题、数字签名问题、身份认证问题都有了新的解决思路。

2密码学基本概念

2.1 密码编码学

密码编码学就是把原始消息经过一定的变换,把原消息变成另一种消息体,然后通过相似手段处理后,又可以恢复成原消息。例如我们常说的信息加密,其实就是利用加密算法把消息编码成密文,然后通过解密把编码后消息还原成明文。

2.2 密码分析学

在不知道加密算法和密钥的情况下,利用特定的技术,尝试利用编码信息得到明文或者密钥的的全部或者部分信息。攻击又分为两类:主动攻击、被动攻击。

主动攻击:对信息进行篡改、破坏,即对信息的完整性和真实性进行破坏。

被动攻击:被动攻击不会对破坏消息,而是去嗅碳消息,获取信息的内容。

2.3密码学体制分类

在密码学的加密算法中,大多的是根据加密方式分类,这样可以分为称加密算法和非对称加密算法[5]。

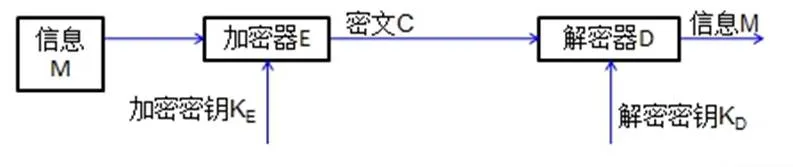

图1 密码学体制基本模型

在图1中,信息M经过加密器加密得到密文C,然后传输。信息接收者受到密文后,通过解密器解密,还原成M。

2.3.1对称密码体制

对称加密算法是使用相同的密钥对数据进行加/解密。对称加密算法虽然对外是算法公开,但是只要密钥不被泄露,就可以保证安全性;再加上它运行速度快、效率高,属于目前数据保护流行加密方案。常见的对称加密算法有:IDEA、DES、3DES、RC4、RC5、RC6、AES以及Blowfish等[5]。

2.3.2非对称密码体制

顾名思义,非对称加密算法是在对数据进行加解密时持不同的密钥:公钥(publickey)和私钥(privatekey)。公钥与私钥是一对,公钥和私钥都可以对数据进行加/解密,但是一旦数据被公/私钥加密,则只能被私/公钥解密,非对称加密算法也因此而得名。常见的非对称加密算法有RSA、ECC(椭圆曲线算法)等[6]。非对称加密的的特点:算法比对称算法复杂、密钥长度是对称算法的数倍,且安全性高度依赖密钥长度,这也使得加/解密速度没有对称加密解密的速度快。因此非对称加密常用来保护数据量较小的安全性要求高的数据,数据量较大选择非对称加密的话耗时太长,也是用户无法接受的。

由于对称密钥加解密都使用一个密钥,因此这个密钥需要绝对保密,不然一旦密钥遭到泄露,数据也就有泄露的风险,所以保证其安全性就是保证密钥的安全;而非对称密钥体制有两种密钥,只要私钥的安全性能得到保证,数据的安全性也可以得到保证,因此相对对称加密的安全性也大了很多。非对称密码存在的弱点是加密速度较慢,对于数据量大的数据加密就不适宜用非对称加密,往往采用对称加密算法。

3 现代密码学应用和发展方向

在实际生活当中,人们形形色色都离不开密码学,它在起着一个防护盾的角色。

3.1 密码学应用

密码学应用十分广泛,已经成为人们日常生活不可或缺的安全技术。比如,人们平常使用的聊天工具,微信和QQ。这两款聊天工具是国内最火的社交聊天工具,里面涉及大量的个人隐私信息。腾讯公司为了保证用户个人信息和聊天信息的安全,对保存在本地的聊天记录以及网络传输的信息都进行了加密,也博取了用户信任。除了对聊天信息和个人隐私的保护,支付也是常常使用密码学的业务之一。众所周知,支付宝,堪称国内最大的在线支付平台,每天金额流通量达到百亿级别,其安全性可想而知。除了上述的两个人们熟悉的工具用到密码学技术,银行业务、电子政务、卫星通信、无线传输等等都涉及密码学技术。因此研究密码学技术十分有必要。

3.2 密码学发展方向

随着计算机的发展,密码破解技术也越来越先进,因此人们必须要设计新的密码学算法应对未来面临的挑战,从而顺应时代的要求,对密码学发展也算是机遇和挑战。密码学发展呈以下发展趋势。

标准化趋势

标准化推动密码学发展更严谨、更科学,不但使密码学具有理论支撑,更能在实际应用中得到充分验证。例如AES算法、SHA3算法等都是标准化后的结晶,应用效果得到肯定。

公理化趋势

安全算法在设计时,对算法的安全性证明是十分有必要的。在安全性证明过程中,形式化分析方法、零知识证明、多方计算理论仍是安全性证明常用手段。

实用化趋势

随着手机支付以及电子商务的发展,基于生物信息密码技术是当前热点。指纹识别,虹膜支付已经应用到实际产品中。由于生物特征具有唯一性,生物密码学必定是未来发展经历的阶段。

3 结语

本文阐述密码学的概念,介绍其起源及其当前发展,包括对称密码体制和公钥密码体制。然后结合实际,分析密码学在实际生活的重要性,并对密码学发展趋势做了一定分析,对了解密码学发展和密码学应用有重要的意义。

[1]郑东, 赵庆兰, 张应辉. 密码学综述[J]. 西安邮电大学学报, 2013, 18(6):1-10.

[2]李敏. 密码算法研究平台[D]. 西安电子科技大学, 2008.

[3]余百慕. 一种概率背包公钥密码安全性分析研究[D]. 华中科技大学, 2014.

[4]尹汝明, 袁坚. 关于混沌密码及其关键问题的思考[J]. 中国电子科学研究院学报, 2008, 3(6):573-579.

[5]张焕国王张宜. 密码学引论, 第2版[M]. 武汉大学出版社, 2009.

[6]刘传领, 范建华. RSA非对称加密算法在数字签名中的应用研究[J]. 通信技术, 2009, 42(3):192-193.

丁云骢(1995-)男,辽宁大连市人,信息科学与工程学院电子信息科学与技术专业,学号1403070116

李曦(1997-)女,辽宁新民市人,信息科学与工程学院计算机科学与技术专业,学号1503050104

王钰鹭 (1997-)女,辽宁辽阳市人,信息科学与工程学院计算机科学与技术专业,学号15030501

G322

B

1007-6344(2017)03-0372-01