信息安全隐患展示系统的研究与开发

摘 要: 为了加深对信息安全事件的深刻认识及有效地进行培训教育,提出信息安全现场展示的构想,分别从物理安全、逻辑安全两方面进行信息安全隐患事件展示。物理安全展示包括电磁泄漏、载体安全、非法侦听信息设备等,逻辑安全展示包括网页挂马、DNS欺骗、网络钓鱼等网络攻击事件及信息设备本身安全事件等。具体采用虚拟机技术,在应用服务器上各自搭建每一个安全隐患事件平台,充分利用第三方应用软件,以降低现场展示系统的研发成本,通过选用合适的便携式软硬件产品,以适合现场展示的需要。该研究结果能提高人们对信息安全攻击事件的认识,以达到提高忧患意识、责任意识和保密意识的目的。

关键词: 信息安全隐患; 展示系统; 网络攻击; 恶意代码; 系统设计

中图分类号: TN915.08?34 文献标识码: A 文章编号: 1004?373X(2017)08?0011?03

Research and development of display system of potential information security hazard

SHI Jun

(Beijing Institute of Information Security Technology, State Secrets Bureau, Beijing 100005, China)

Abstract: The idea of information security live show is puts forward to deepen the understanding of information security incident and attain the effective education training goal. The information security vulnerability is exhibited in two aspects of physical security and logical security respectively. The former includes electromagnetic leakage, information media safety, illegal monitoring information devices, etc. The latter includes website malicious code, DNS deceit, phishing attack, information device itself vulnerability, etc. The virtual machine technology is used to construct a potential security hazard platform on the application server. It makes full use of the third?party software to reduce the development cost of the exhibition system. The appropriate portable software and hardware products are chosen to fit the needs of the scene exhibition. It hopes that the research results can improve people′s understanding of the information security vulnerability attacks to realize the purposes of suffering consciousness, responsibility consciousness and confidentiality consciousness.

Keywords: information security vulnerability; display system; network attack; malicious code; system design

0 引 言

信息安全中心工作之一是信息保密以及为达此目的而开展的一系列活动。随着大数据(Big Data)时代及Internet普遍应用以来,信息安全已涉及国家主权等许多问题,保护重要信息的安全性已经成为世界各国所普遍关注的重大问题。近年来,“网震”、“维基解密”、“斯诺登”等事件均给网络信息安全造成了较大影响,开放的信息平台自身固有的脆弱性,使其面临许多潜在的威胁。至今,尚没有一种技术管理能够完全消除信息系统安全漏洞。因此,信息系统安全实际上是理想中的安全策略与实际执行之间的一种平衡。

随着通信及计算机技术的飞速发展,认清信息系统的脆弱性和潜在威胁,对此,采取必要的安全策略,对于保障信息系统的安全十分重要。本文主要对信息安全隐患可能带来的部分主流典型攻击后果进行现场实物展示,以便于各类信息系统设备维护使用人员了解和学习各种攻击方式和防护方法,提高忧患意识、责任意识和保密意识。

1 系统设计

1.1 总体功能设计

根据所用软件工具特点及系統所要完成功能,构造如图1所示的系统结构示意图,此展示系统由物理类和逻辑类两部分组成,物理类是物理实体产生的安全事件,逻辑类又分为网络与终端两类。其中网络安全指的是借助于网络设备而进行的安全攻击事件;而终端设备安全是指信息设备(如计算机、手机等)操作系统和应用程序由于自身算法结构复杂、安全设计考虑不周到等原因,在研制过程中产生的先天固有技术缺陷,存在漏洞的信息设备,若接入公共信息网(如Internet等),就可能被远程利用、攻击、控制,其导致的直接后果是不易泄漏的信息外泄。对各信息安全事件的具体实施过程如图1所示。

1.1.1 电磁泄漏安全隐患

电磁泄漏指的是在不引起察觉的情况下有用信息的泄露,信息泄露防护与帧收是电磁对抗的一种形式。随着现代化办公和通信设备的大量使用和先进的窃密技术手段不断涌现,保密工作面临着紧迫的挑战。所谓紧迫的挑战是指涉密电磁信号泄漏非常严重,可以说每天都在泄密,但是还不至于已到了非解决不可的地步,而且检查手段也很落后,甚至有的方面还没有检查手段。本展示是通过(专用)电磁泄漏帧收设备来达到有效的攻击后果,实现途径有两大类:一是传导电磁泄漏,即通过网络(交换机)设备等帧收泄露信息,二是辐射泄漏,即通过无线帧收泄露信息。

1.1.2 载体类安全隐患

此类安全隐患主要是通过对信息载体进行数据恢复,对因删除或损坏等原因而丢失的信息予以可识别还原[1]。主要实现过程是在Windows系统下,运行数据恢复软件,可将载体中已删除的信息重新复现并将其保存在指定的位置以增强演示效果。

1.1.3 非法侦听信息设备安全隐患

此类安全隐患主要是在需要帧收的位置通过放置侦听设备来达到对所需信息获取。实现过程借助于公共信息网(如Internet网等)来达到对所截获信息的帧收,如在日常使用的设备(如电源插板等)中内置窃听窃视设备来达到监控目的,此种方式传输距离远。另外,可通过点对点通信来实现,为增强隐蔽性,一般采用短距离无线通信方式,所使用的设备以偷听偷拍设备为主。

1.1.4 摆渡安全隐患

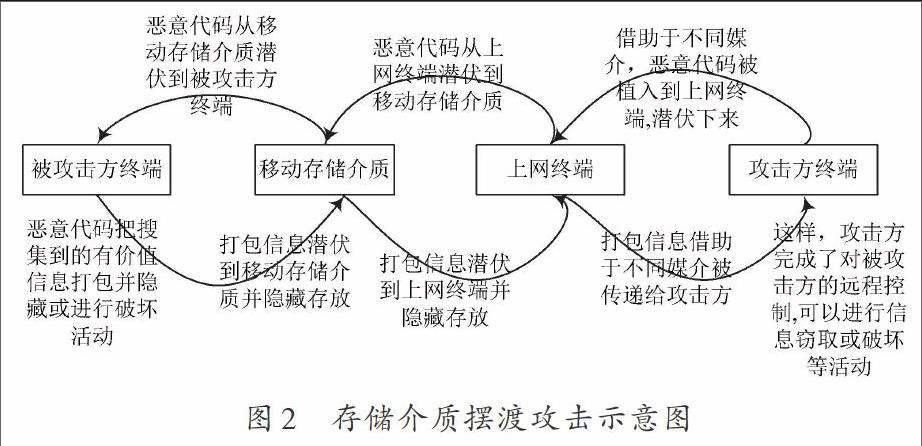

借助于连接公共信息网的终端被攻击过程,又常称为“摆渡”技术,摆渡技术窃密是指利用移动存储介质在不同的信息设备之间隐蔽传递数据信息的窃密技术,实现过程如图2所示。为增强展示效果,拷入文件可以不显示或不易正常理解的方式存在介质中。

1.1.5 网络嗅探安全隐患

嗅探技术是利用网络接口截获所传输信息的一种技术,嗅探攻击会导致用户所有传输信息被帧收的严重后果,实现过程示意如图3所示[2]。

图3中,计算机设备安装有主流操作系统,移动通信设备指的是智能手机等,抓包信息设备安装有抓包工具,无线或有线网路由指的是WiFi或物理有线实体连接网。为了展示效果及方便应用,根据实际工作需要,计算机设备、移动通信设备可以均是同一种类型设备,如均是计算机或均是手机。

1.1.6 网页挂马安全隐患

网页挂马又称为网页隐蔽式恶意链接,指的是攻击者构造包含恶意代码的(常用)网页,(诱惑)用户访问它,则恶意代码主动下载在受害机并后台运行,如此带来受攻击的后果。实施过程示意如图4所示。

木马可以获取被控制计算机的所有信息,并可通过音视频设备来获取受害方周边的环境信息。若受害方是移动终端用户[3],则可以监控移动终端周边音视频环境、获取短信息、获取位置、获取通信录、获取联系人列表、遥控拨打电话/发送短信息、关机、录音监控等。

1.1.7 网页篡改安全隐患

网页篡改是指利用Web应用程序数据库漏洞,将恶意SQL命令注入到后台执行,获取系统管理员权限,从而使攻击方可以对受害网站数据库内容随意篡改。实施过程是通过攻击工具获取管理员用户名和密码登录网站,篡改后台信息,利用攻击工具上传非法网页。

1.1.8 网络钓鱼安全隐患

网络钓鱼通常是指攻击者通过攻击DNS服务器篡改映射地址表等方式,导致受害用户访问攻击者指定的网站,从而达到获取受害方用户信息的目的,其实质是利用IP地址欺骗工具,实施钓鱼网站攻击。其实施过程通常一是发与原始网址高度相似的网址电子邮件,借助于人的错觉来达到对受害方信息的获取,二是通过修改Host文件来实现,因此,需在服务器搭建邮件服务器及伪造的Web站点。

1.1.9 BIOS漏洞安全隐患

BIOS是信息设备基本输入/输出系统,是权限最高的软件,一直伴随在信息设备续存期间,具有极高的稳定性与长期存在性,其重要性是不言而喻的。实施过程主要是通过对BIOS参数不正确的配置来达到对信息系统的攻击,不正确的BIOS配置可以绕过信息系统防护,从而破坏了涉密信息系统身份鉴别与访问控制的要求。BIOS漏洞的主要表现:弱口令;CMOS口令清除;CMOS电池放电;后门;缺省BIOS。

1.1.10 内存泄露安全隐患

虽然内存、處理器等属于断电易失信息的部件,但并不是说断电后其存储信息立刻消失[4]。理论上,内存生产工艺(如制造、封装技术等)不同,所表现出来的电阻、电感、电容及最大允许频率等电气特性也有很大的区别,并最终影响了存储器中信息的驻留时间。本功能主要是对计算机内存驻留信息的攻击获取,可以警示存在这一新的泄密隐患。主要适用场合是共用主板(内存)且无内存信息清除的物理隔离卡、各类信息交换设备等。

1.1.11 门禁系统安全隐患

门禁系统是指使用拷贝式感应卡来达到所需目的(如开门、考勤、门禁等)的一种工作系统,其实施过程是用门禁卡复制器来完成卡的授权,因此,对个人信息安全是一种潜在的巨大威胁。

1.1.12 无线设备安全隐患

无线设备包括无线话筒、无线扩音系统、各类移动通信设备等,本功能主要由两部分组成:一是将声波转化成电磁波通过高频无线电波向空间发射出去,用相应的接收机,在一定范围内,均可以接收到话音信息;二是使用话筒,则话筒相当于一座小型无线电广播电台,只要用相应的接收设备均可以在一定的距离内截获周围环境信息。实施过程:若选用FM无线调制话筒,则用FM接收机即可完成帧收;若选用移动通信设备(如手机),则宜选用相应制式的帧收系统。最后,终端安全还有口令、后门、CPU漏洞等。限于篇幅,不做详细介绍。

1.2 展示系统总体架构

信息安全隐患展示系统现场演示主要由三部分组成:各类应用服务器、攻击区、受害区,辅助配以大屏幕投影等以加强演示效果,其拓扑结构如图5所示。

信息安全隐患展示系统开发环境及设备要求:

(1) 开发工具为Visual Studio.net,开发语言为C#。

(2) 根据现场演示的实际需要,为提高系統的适用性及增强演示效果,此系统硬件要求具有较好的便携性,因此,各类终端可选用性能适中的笔记本计算机、移动终端智能手机、投影仪、音视频设备等,此系统软件要求每次展示前后均能够恢复到初始状态,因此,宜采用虚拟机软件对各类终端进行模拟。

(3) 为展示方便,拓扑结构可选用有线、无线或两者结合联网工作方式。

(4) 各类应用服务包括Web服务、FTP服务、E?mail服务、DNS服务等。

(5) 展示系统开发所需各类应用软、硬件:Finaldata数据恢复系统、网页篡改攻击工具、手机监控工具、网络抓包工具、存储介质窃取系统、灰鸽子木马程序、(专用)电磁泄漏帧收设备、门禁卡复制工具等。

2 结 论

本文介绍了当前主流信息安全各种隐患及攻击后果,配合适当的软、硬件产品,完成了对多样化的攻击方法、攻击后果等进行直观展示,可用于现场进行形象生动的安全隐患展示,其实用性非常强。希望本文的研究结果可以提升信息安全的认识水平,尤其适用于对信息安全认识的培训教育。

参考文献

[1] 石军.磁信息载体销毁理论与实践探讨[J].信息安全与技术,2010(9):24?26.

[2] 石军.一种被动式监测信息攻击的新实现方式[C]//全国计算机安全学术交流会论文集.合肥:中国科学技术大学出版社,2008:113?117.

[3] 石军,刘宝旭,蒋文保.移动通信终端信息泄露隐患及对策分析[C]//第十四届全国青年通信学术会议论文集.北京:电子工业出版社,2009:217?221.

[4] 石军.一种信息泄露的新方式及其应对策略[J].信息网络安全,2011(10):38?40.

[5] 龙震岳,魏理豪,梁哲恒,等.计算机网络信息安全防护策略及评估算法探究[J].现代电子技术,2015,38(23):89?94.

[6] 彭佩,张婕,李红梅.企业信息安全立体防护体系构建及运行[J].现代电子技术,2014,37(12):42?45.