信息网设备发现及端口监测工具

陈浩+刘茜+易磊磊

摘要:随着计算机技术的飞速发展。终端作为企业信息安全的重要组成部分,其系统的可靠、稳定运行,是公司安全生产和经营管理的基础保障。通过获取交换机的MAC表实现信息网设备的发现,同时通过nmap自动获取终端端口使用情况,实现了一种信息网设备及端口检测工具,提高信息网及信息网内终端的安全性与稳定性。

关键词:信息网;安全防护;网络安全

中图分类号:TP393 文献标识码:A 文章编号:1007-9416(2017)11-0189-02

随着信息化建设的不断深入及发展,信息安全正面临日益严峻的挑战。目前,信息网中接入内网的终端越来越多,这些设备及系统的可靠、稳定运行,是公司安全生产和经营管理的基础保障。但其范围广、涉及用户多、环境复杂等问题,给企业的信息安全带来一系列安全风险。

通过信息网设备发现及端口监测工具的开发应用,有效的帮助管理者实时的监控终端安全,提高终端设备的运行的可靠性和健壮性,保证桌面终端的安全,从而保证整个信息内网的安全与稳定。

1 工具原理及功能

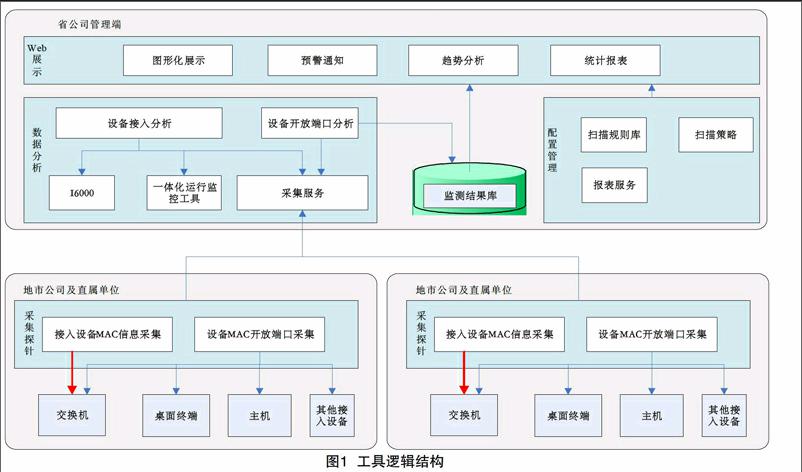

信息网设备发现及端口监测工具由采集探针及管理端构成;其中探针实现设备接入MAC表采集及设备开放端口信息采集;管理端实现异常设备接入及异常设备端口开放审计。工具逻辑结构如下图1所示。

其中探针按照集中配置的采集参数对地市公司、县公司及广域网核心交换机的接入MAC表实现接入设备情况采集;探针根据配置的IP地址段对段内的IP地址进行端口扫描实现采集设备开放端口信息采集。

管理端依据采集的MAC地址信息、设备开放端口信息,结合一体化运行监控工具的台账进行设备接入合法性分析以及设备端口开放合理性分析,并通过地市图形化展示、预警等多种方式反映异常接入设备及不合规的设备端口开放行为。

主要功能如下:

(1)采集探针配置下载:从管理端下载扫描时间段、扫描IP地址段、核心交换机信息、MAC信息、设备开放的端口等基础数据。

(2)异常设备接入分析:利用采集的MAC表结合一体化运行监控工具台账分析未知的接入设备。

(3)异常端口开放分析:利用采集的设备开放端口表结合标定的合理的设备开放端口,判断不合规的设备端口开放行为,包括TCP、UDP端口。

(4)设备、端口开放标记:以MAC将未知设备标记为白名单设备(主要针对交换机的互联MAC地址等特殊情况);标记设备开放的端口为合理行为,移除设备合理的开放端口。

(5)地市图形化展示:结合安徽地图动态展示各个地市、直属单位异常设备接入、不合规端口开放情况。

2 工具技术路线

2.1 SNMP获取网络设备信息

SNMP协议(简单网络管理协议协议)的使用已经成为最为广泛的网络管理协议,目前TCP/IP网络中应用最为广泛的网络管理协议。管理信息库MIB指明了网络元素所维持的变量(即能够被管理进程查询和设置的信息)。MIB给出了一个网络中所有可能的被管理对象的集合的数据结构。MIB的定义与具体的网络管理协议无关,这对于厂商和用户都有利。厂商可以在产品(如路由器)中包含SNMP协议代理软件,并保证在定义新的MIB项目后该软件仍遵守标准。用户可以使用同一网络管理客户软件来管理具有不同版本的MIB的多个路由器。当然,一个没有新的MIB项目的路由器不能提供这些项目的信息。利用MIB库,我们可以方便获取到设备运行工况,而不增加多少网络负担,也不会降低网络性能。

2.2 类NMAP获取在线设备

Nmap(“NetworkMapper(网络映射器)”)是一款开放源代码的网络探测和安全审核的工具。它的设计目标是快速地扫描大型网络,当然用它扫描单个主机也没有问题。Nmap以新颖的方式使用原始IP报文来发现网络上有哪些主机,那些主机提供什么服务(应用程序名和版本),那些服务运行在什么操作系统(包括版本信息),它们使用什么类型的报文过滤器/防火墙,以及一堆其它功能。虽然Nmap通常用于安全审核,許多系统管理员和网络管理员也用它来做一些日常的工作,比如查看整个网络的信息,管理服务升级计划,以及监视主机和服务的运行。开发类似NMAP程序,以实现使用ICMP协议执行网络设备发现,使用TCP和UDP实现端口扫描。

3 结语

通过该工具的应用,能够有效的对终端设备以及终端开放的端口进行实时监控,及时帮助管理人员处理存在安全危害的终端,同时能针对性的对终端进行有效地整改和加固,降低网络风险,提高信息内外网的安全性。

参考文献

[1]徐晓东.终端安全软件的设计与实现[J].北京邮电大学,2010.

[2]魏南强.试析计算机软件安全漏洞监测[J].无线互联科技,2014,09:64.

[3]陈梅志.计算机网络信息安全及其应对措施浅析[J].硅谷,2014,7(2):143-143.

Abstract:With the rapid development of computer technology. Terminal as an important part of enterprise information security, the system of reliable, stable operation, the company is safe production and management of the basic protection. By obtaining the MAC table of the switch, it can realize the discovery of the information network equipment, and obtain the terminal port usage automatically through nmap, and realize an information network equipment and port detection tool to improve the security and stability of the terminal in the information network and information network.

Key Words:information network; security; network securityendprint