基于干扰的无线传感器网络物理层多方密钥协商方案

李旭如

(上海海事大学信息工程学院,上海 201306)

0 引言

在无线传感器网络中,利用公钥密钥体制为节点进行密钥分配的缺点是需要消耗大量的计算资源。这对与原本就能量有限、计算资源匮乏的传感器节点来说是一个很大的负担[1-2]。但是在Maurer提出用两个相关的随机源进行密钥提取[3]后,出现了大量的运用无线信道的物理层特性作为随机密钥源提取密钥的研究[4-10]。传统的基于无噪声信道的密钥提取方案中,提取的密钥不能够反复使用,否则会增加敌手攻击成功的概率[4]。Wyner首次实现在窃听信道下利用噪声进行了合法用户间的无密钥传输[11]后,利用信道噪声干扰实现无线网络安全传输的研究开始涌现。由于随机源的提取依赖于节点的移动性,上述的密钥提取方法在节点静止状态下很难保证能够提取到有效的随机源[12]。加之一些密钥提取算法不能很好地应用于无线传感器网络传输,另外多数密钥协商协议无法保证较高的密钥转化率[13-15]。因此文献[13]提出了一种基于人工干扰的无线网络物理层密钥协商协议。该协议利用“协助节点”策略性的产生干扰来增加信道测量值的随机性,在提升密钥效率的同时有效地解决了传统物理层密钥协商协议对节点移动性依赖较大的问题。但是该协议只考虑到一对一的密钥协商过程,对于多方的密钥协商问题没有给出具体的解决方案和分析。

本文在文献[13]的基础上,分析了一个网络区域内的多方密钥协商问题,将一对一的密钥协商协议推广到了多方的密钥协商,给出了一个多方密钥协商方案。该方案使得区域内的节点可以利用统一的对称密钥直接通信,减少消息的转发次数。并且继承了文献[13]高密钥率和不依赖节点移动性的特点。

1 系统模型与敌手模型

1.1 系统模型

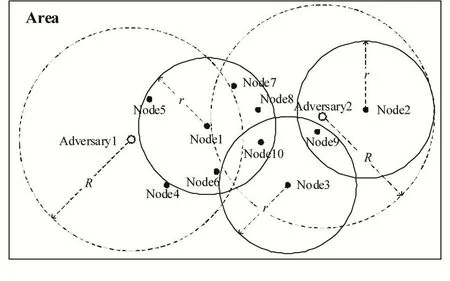

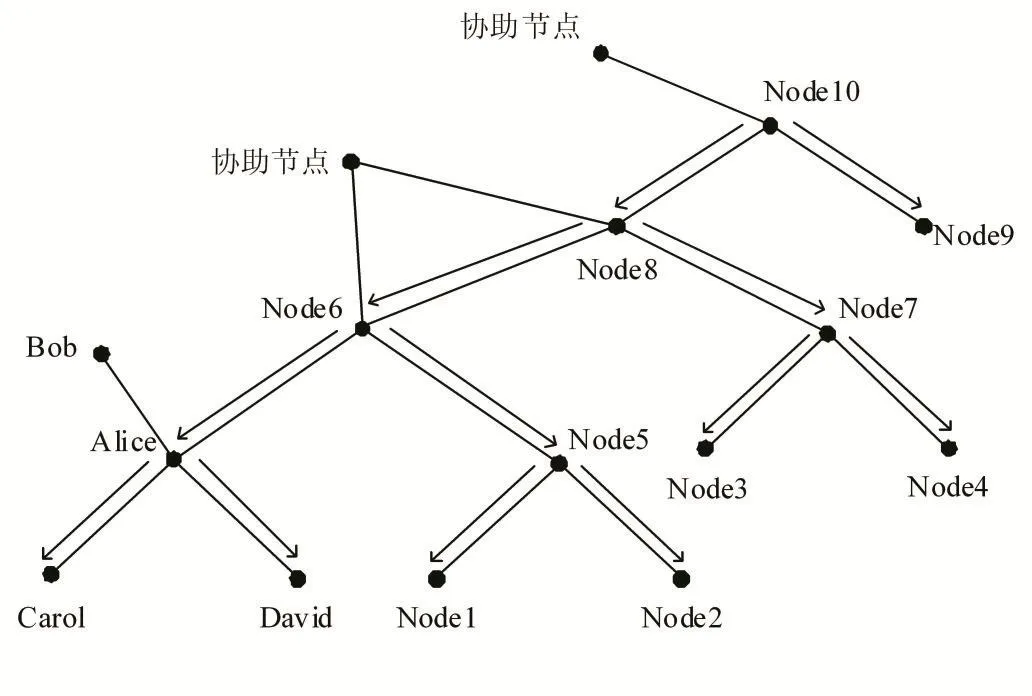

根据文献[13]中提出在噪声信道下利用干扰实现两个节点之间的密钥协商方案,将密钥协商的范围扩大至三个或三个以上节点。假设在一个网络区域内分布者若干个传感器节点,如图1所示,用R表示敌手(Adversary1-2)的通信半径,r表示合法节点(Node1-10)的通信半径。多方密钥协商协议的目的是为某个特定的网络区域Area内所有节点分配“统一”的密钥,使得节点两两之间可以直接进行消息传输。

但是,一般情况下该区域Area内的所有节点往往并不能两两之间实现直接通信。例如图1中所示的10个节点(Node1-10),其中,Node1、Node2和Node3互相不在其他两个节点的通讯范围之内,必须要经过Node9和Node10的转发才能完成三者之间的通信。也就是说,在如图1所示的系统模型中,“统一”所有节点之间的密钥是没有必要的。由于Node1、Node2和Node3之间互相不能实现直接通信,因此这三者之间使用相同的密钥并没有实质性的意义。以图1中所示的节点为例,只需统一Area1={Node1,Node5,Node6,Node7,Node8,Node10},Area2={Node3,Node9,Node10},Area3={Node2,Node9}以及 Area4={Node4,Node6}这四个子区域内的密钥即可。综上所述,可以将区域内的多方密钥协商问题划分为几个子区域间的密钥协商问题。其中,子区域划分的依据是:(1)子区域的大小等于一个合法节点的通信范围;(2)子区域之间可以重叠,但是子区域之和必须大于等于原区域,也就是说,子区域的划分必须包含区域内的所有合法节点。

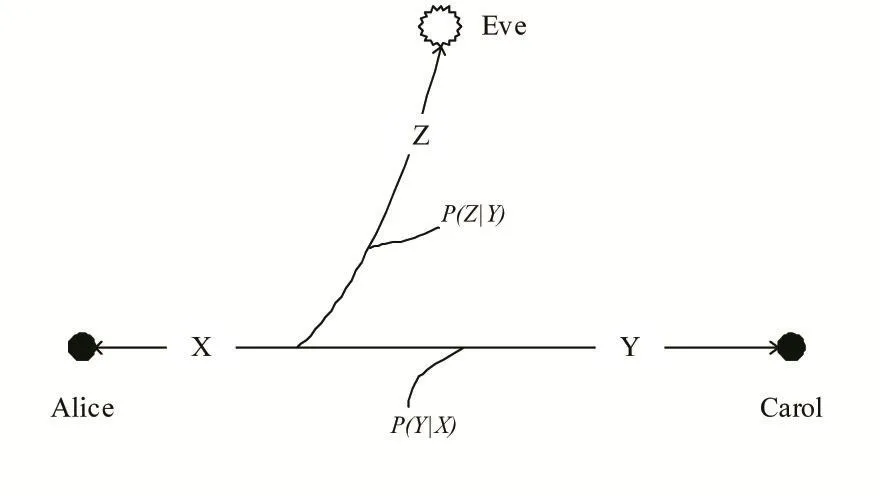

区域内可能存在若干个敌手节点(Adversary),但是敌手节点在区域内的分布密度未知。由于敌手节点的存在,因此在图1所示的系统模型中,合法节点之间密钥协商过程中进行信息交互时,采用图2所示的“窃听信道模型”[11]进行通信。

图1 多方密钥协商系统模型

图2 窃听信道模型

合法节点Alice和Carol之间进行信息交互,Eve是系统中的敌手节点。Alice和Carol之间存在一条离散无记忆信道(DMC),记为W1:X→Y ;Alice和 Carol进行信息传输时,Eve可以通过窃听手段获取W1信道上的某些信息,记为W2:X→Z。将(W1,W2)称为“窃听信道模型”。其中W1被称为“主信道”,W2被称为“窃听信道”[11]。当Alice向Carol发送信息(或码字)X时,Carol接收到信息(或码字)Y的概率服从P(Y|X),Eve监听到信道上的信息(或码字)Z的概率服从P(Z|Y)。

1.2 敌手模型

在多方的密钥协商系统中,我们假设敌手节点具有如下特性[13]:

(1)敌手节点具有无限的计算能力;

(2)敌手节点之间有专门的消息传输信道,并且传输速率较快;

(3)敌手节点可以窃听网络中的所有通信过程,并且可以实时测量它与其他节点之间的信道参数;但是敌手节点无法测量两个合法节点之间的信道参数;

(4)敌手节点已知密钥协商协议的具体过程。

2 基于干扰的无线传感器网络物理层多方密钥协商方案

2.1 基于干扰的三方密钥协商过程

文献[13]给出了基于干扰的物理层密钥协商方案,其基本思想是:通过协助节点策略性的产生人工干扰,更好地保证测量到的信道参数的随机性,从中提取熵值更高的密钥串。

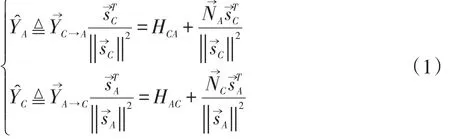

将信道参数(Channel State Information,CSI)[13]作为随机源进行密钥提取的方案利用了无线信道的自反性。考虑Alice和Carol在一个相干时间内进行若干次信道参数的采样,每次采样Alice和Carol分别给对方发送一个探测信号,记为sA和sC。Alice和Carol接收到探测信号后,记录下每次收到的探测信号强度,将其表示为 YA→C=hACsC+NC;YC→A=hCAsA+NA。重复进行若干次采样之后得到两个序列 Y→C→A,Y→C→A。在传统的基于物理层的密钥协商协议中,可以按照式(1)分别计算信道的测量值:ŶA和 ŶC。令:

其中HCA和HAC分别表示Alice和Carol处测得的信道增益(理论上 HCA=HAC),N→A和 N→C是每次采样时Alice和Carol处产生的噪声组成的序列,s→C和s→A是每次采样时发送的信号组成的序列[13]。根据无线信道的自反性,Alice和Carol处测量到的信道参数是相等的。所以将若干个信道容量的测量值(ŶA,ŶC)组成的序列作为Alice和Carol之间的对称密钥是可行的。与此同时,敌手节点Eve只能窃听到来自信道的消息,无法直接测量Alice和Carol之间的信道容量。

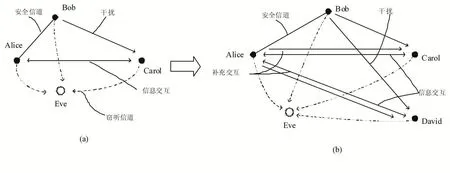

相关的理论工作证明,噪声信道下的密钥协商协议有着较高的密钥熵和密钥率。同时文献[13]证明,利用协助节点的产生人工干扰信号,可以有效地改善噪声信道下物理层的密钥协商协议对节点静止场景不敏感的情况。图3(a)中显示了文献[13]中基于人工干扰的物理层密钥协商协议:Alice和Carol之间要进行密钥协商,提取出一个对称密钥。Bob是一个协助节点(从理论上说,Bob可以是一个合法节点,也可以是一个敌对节点)。Eve是窃听信道上的敌手节点。密钥协商的步骤是Alice和Carol在信息交互后按照上述方法测量信道参数;随后Carol和Bob之间在干扰信号发送之后按照同样的方式测量信道参数。协议假设Alice和Bob之间存在一条“安全信道”,他们可以通过该安全信道进行“安全信息”的交互从而使得Alice方可以恢复有关Bob和Carol之间信道参数的信息。这样做保证了Alice和Carol同时拥有两个信道参数作为“随机源”进行密钥提取。而敌手节点Eve不可能直接测量到这两个信道参数,从而保证了安全性。

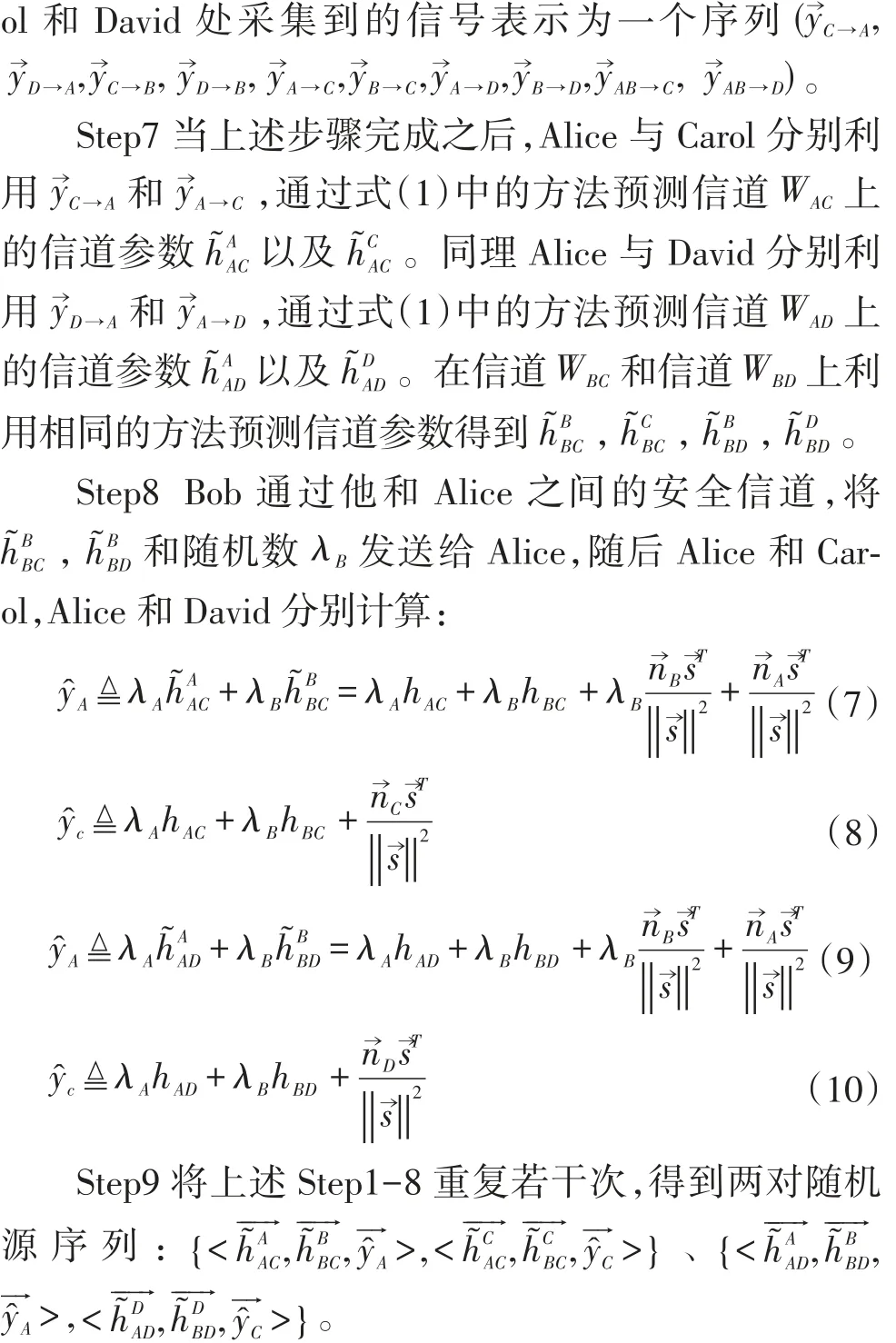

为了将文献[13]中针对通信双方的密钥协商方案扩展至多方,首先考虑一个三方的密钥协商情景,如图3(b)所示:Alice、Carol以及 David 之间要进行密钥协商,Bob是协助节点,Eve是敌手节点。密钥协商的过程可以描述如下:

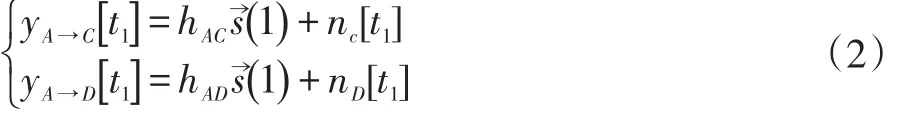

Step1在t1时刻,Alice向Carol和David发送一个探测信号=(1,1,…,1),Carol和 David 处记录收到的信号如式(2)所示:

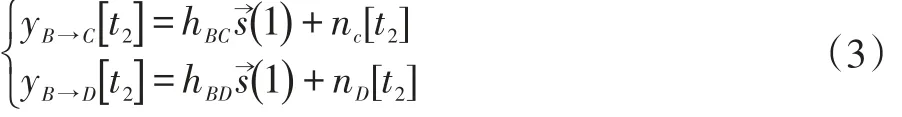

Step2在t2时刻,Bob向Carol和David发送一个探测信号=(1,1,…,1),Carol和 David 处记录收到的信号如式(3)所示:

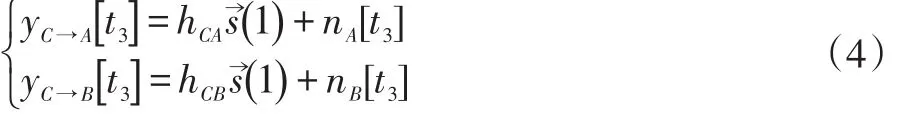

Step3在t3时刻,Carol向Alice和Bob发送一个探测信号=(1,1,…,1),Alice和Bob处记录收到的信号如式(4)所示:

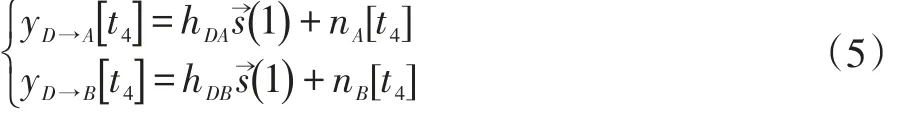

Step4在t4时刻,David向Alice和Bob发送一个探测信号s→()

1=(1,1,…,1),Alice和Bob处记录收到的信号如式(5)所示:

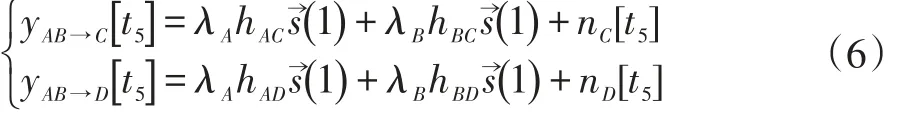

Step5在t5时刻,Alice向Carol和David发送一个探测信号 λ,同时Bob发送干扰信号 λB→s(1)。Carol和David处记录收到的信号如式(6)所示:

Step6重复上述步骤若干次,可以将Alice,Bob,Car-

图3 密钥协商方案

Step10根据这两对随机源可以在Alice和Carol,Alice和David之间分别产生一个对称密钥,记为KeyAC和KeyAD。Carol和David利用Alice作为中间节点,使用对称密钥KeyAC和KeyAD交换随机源和David处采用随机源经历比特提取、信息调和以及隐私放大三个步骤得到一个Alice、Carol和David三方统一的对称密钥KeyACD。

上述 Step1-11中,nA[ti],nB[ti],nC[ti],nD[ti]分别表示时刻ti是Alice、Bob、Carol和David处的白高斯噪声。λA和λB是服从高斯分布[13]。整个密钥协商过程Eve处采集到的信号可以表示为:

其中L表示Step 9中重复步骤的次数。

2.2 基于干扰的多方密钥协商方案

将一对一的物理层密钥协商方案扩展到三方密钥协商方案的基本思想是:首先选取一个主导节点Alice,要求主导节点Alice和协助节点Bob之间需要有一条安全信道。首先运用文献[13]中基于协助节点Bob的人工干扰的方案,分别建立主导节点Alice与Carol和David之间的安全信道。Carol和David利用安全信道进行信息补偿。最后利用无线信道自反性的特点进行密钥协商。

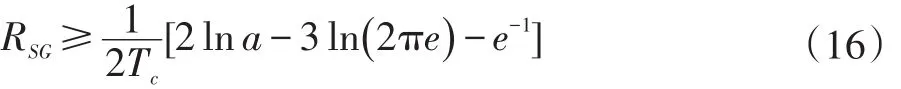

考虑将2.1节中的三方密钥协商方案作为原型,将子区域中需要进行密钥协商的节点组织成一个二叉树,如图4所示。图4中每三个节点之间可以组成一个三方密钥协商模型,考虑运用递归的思想惊醒子区域内的多方密钥协商的基本思路是:首先利用协助节点Bob实现Alice、Carol和David三者之间的密钥协商,同理实现Node1、Node2和Node5之间的三方密钥协商。在实现了Node6、Alice和Node5之间的密钥协商后,Alice和Node5将“随机源信息”传达至Carol,David,Node1以及Node2,即可实现7个节点间的密钥“统一”。

需要注意的是,图4所示的协助节点也是子区域中的点,它们在逻辑上并不是孤立的。协助节点同样需要参与密钥协商过程(除非该节点不是合法节点)。某个三方密钥协商过程中担任协助角色的节点,也可能在另一个三方密钥协商过程中参与密钥协商。如图4所示不同的三方密钥协会三个过程中的协助节点可能是同一个节点,也可能是不同的节点。

3 方案分析

定理1[13]在一对一的密钥协商方案中,如果信道增益HAC,HBC,白高斯噪声NA,NB,NC均服从均值为0,方差为1的高斯分布。并且信道增益是独立同分布的,那么在采样次数足够大的情况下,最大密钥率满足:

图4 多方密钥协商方案

其中Tc是一个相干时间,a是Alice和Bob的平均功率。进一步地,文献[13]的协议是物理层安全的。

关于定理1的正确性文献[13]中已经给出证明过程,这里不再赘述。根据定理1可知,本文给出的多方密钥协商方案中,每当一个主导节点(Alice)与一个合法节点(Carol等)完成一次密钥协商后,产生的用于建立安全信道的密钥(KeyAD等)的密钥率均满足式(16)。也就是说,本文方案的Step1-10是物理层安全的。对于Step11,由于采用了满足式(16)的密钥建立安全信道,可以认为其也是物理层安全的。综上所述,本文提出的基于人工干扰的无线传感器网络物理层多方密钥协商方案满足高密钥率的特点,且对节点的移动性无依赖,该方案是物理层安全的。

4 结语

本文提出的基于人工干扰的无限传感器网络物理层密钥协商协议,对现有的一对一的密钥协商协议做了一个区域性的推广,给出了在一个网络区域内进行多方密钥协商的具体实施方案。该方案为某节点通讯范围内的所有节点产生同一对称密钥,使得节点两两之间可以直接通信,减少了消息转发的次数。同时分析表明该方案具有密钥率高、对节点移动性无依赖的特点。