Wi-Fi信道流量短时抑制关键技术研究

李宝来

(海军驻石家庄地区通信军事代表室,河北 石家庄 050081)

0 引言

随着无线网络技术的不断发展,目前Wi-Fi网络几乎已经存在于人们日常生活的方方面面,在居住区、商业区和办公大楼等人群较为密集的场所,Wi-Fi信号几乎无处不在。由于Wi-Fi信号的广泛使用,在大多数人群密集场所中,Wi-Fi信道的数据流量相对较大,信道利用率较高,很难再在该频段内开辟出能够单独利用的通信资源。由于科学研究等需要,如果需要在Wi-Fi覆盖频段进行其他无线信号的接收,则接收信号的质量在Wi-Fi流量较高的区域将受到严重干扰,因此,如何有效地在Wi-Fi流量较高的区域实现短时抑制Wi-Fi信道内的数据传送就成为值得研究的问题。

为实现Wi-Fi信道流量的短时抑制,可以利用无线网络安全中的拒绝服务攻击的概念[1],让其他Wi-Fi设备短时间不能使用信道即可实现信道流量的短时抑制。文献[2-4]综合介绍了无线网络中的安全问题。文献[5]介绍了利用Wi-Fi协议漏洞通过不断发送大量伪造身份认证请求导致AP因处理任务超过所能承受的能力进而中断已有无线服务连接进行拒绝服务攻击的验证请求洪水拒绝服务攻击方式,但是由于攻击者自身发送身份认证请求也是一种Wi-Fi信号,所以达到的结果就是虽然其他节点无法有效地和AP通信,但是信道内依然存在着攻击节点发送的大量数据,所以信道相对来说流量降低的效果并不理想。文献[6]中针对NAV机制的漏洞提出了NAV攻击。文献[7]提出了一种欺骗802.11协议中回退机制的行为,可以为贪婪节点争取更多的带宽。文献[8-9]提出取消认证洪水攻击的拒绝服务攻击方式,该方式下攻击者向AP节点发送伪造取消身份请求,让其他节点与AP节点的连接断开,能够实现短时间内信道内Wi-Fi流量下降的情况,但是由于Wi-Fi节点一般存在断开重连机制,所以一旦断开又会尝试重新连接,并且这种方式对其他用户会造成较为严重的影响,所以不能进行推广。除此之外,对于上述几种方式,攻击者每次发出的请求都只能对单一的AP节点进行攻击,当场景中存在多个AP节点的情况则不能很好地达到信道抑制的目的,并且攻击之前均需要提前对网络进行扫描,过程复杂,所以直接使用验证请求洪水攻击和取消认证洪水攻击都不能很好地解决上述问题。

本文通过分析802.11 MAC层协议,利用其控制帧的RTS-CTS机制,提出了一种基于CTS帧的在Wi-Fi流量密集场所短时抑制信道流量的方法[10],并通过实验对该方法的性能进行了测试,结果证实了该方法的有效性。

1 802.11MAC协议分析

802.11协议成功地将以太网形式的网络应用到无线链路之上,和以太网一样, 802.11 协议采用载波侦听(Carrier Sense Multiple Access,CSMA)机制来控制传输媒质的访问[11]。不过,碰撞会浪费宝贵的传输资源,因此 802.11使用冲突避免(CSMA/CA)机制,而非使用以太网所采用的碰撞检测(CSMA/CD)机制[12]。

CSMA/CA机制主要是使用网络分配向量(Network Allocation Vector,NAV)来实现的[12]。NAV在CSMA/CA机制中的具体流程如图1所示。

图1 NAV示意

图1表示了一次信息交互过程中的不同帧的顺序以及NAV起到的作用。使用CSMA/CA方式的完整的帧交互方式是由发送信息方向接收方发送一个请求发送帧(Request to Send,RTS),RTS中包含了发送方与接收方的MAC地址,并且包含了预计占用信道时间的长度信息NAV,接收方接收到RTS之后如果处于空闲状态,则向发送方返回一个允许发送帧(Clear to Send,CTS),在网络覆盖范围内通知所有节点信道预计被占用的时间以及这段时间内允许通信对象的MAC地址,即发送方的MAC地址,于是信道在接下来的NAV所设定时间中,发送方可以发送数据给接收方,其他节点则因为从RTS与CTS中得知了信道占用的时长,所以在这段时间内处于等待状态。所以通过RTS与CTS设定NAV的方法能够起到冲突避免的作用。

2 信道抑制方案选择

通过对802.11协议CSMA/CA机制的分析,得知RTS与CTS帧对于控制Wi-Fi信道流量起到关键作用,所以这里对RTS与CTS的性能进行了分析。RTS帧结构如图2所示。

图2 RTS帧结构

从图2可以看出,RTS帧中包含源MAC地址与目的MAC地址,即该控制帧从发送者发往接收者。但是接收者收到RTS之后有可能处于忙碌状态也有可能处于空闲状态,所以RTS对NAV的设定对其他节点并非立即生效,因为RTS发出后,如果接收者处于忙碌没有回应CTS,但是其他节点因为该RTS设置了NAV处于等待,则会造成资源的浪费。 因此,直接通过伪造RTS来短时抑制信道流量的方式不能满足要求。

相比于RTS帧,CTS帧的结构并不包含源MAC地址,CTS帧结构如图3所示。CTS帧一旦出现在网络中,则所有能够收到CTS帧的节点都应该对该帧进行响应,更新NAV,让自己处于等待状态。即CTS对网络中的NAV更新是立即生效的,所以通过伪造CTS帧的方式实现信道流量的短时抑制就比较可行[13]。

图3 CTS帧结构

此外,由于CTS帧中不包含源MAC地址,所以保密性更强,即使是伪造的CTS帧也与网络中的真实CTS帧无太大差异。这种情况下,伪造的CTS节点可对其够覆盖范围内的所有同信道的节点产生抑制效果,而非针对单一的AP节点,所以适用性相比于对单一AP节点的攻击更广。

最后,还可以向AP节点发送伪造RTS帧来想AP节点申请信道使用权,让AP回应CTS帧[14],这种办法虽然也能够达到一定的效果,但是由于该办法需要知道AP节点的MAC地址,所以需要提前进行网络扫描,较为不便,此外,该方式只能针对单一的AP节点,所以其效果也不及直接伪造CTS帧好。

3 基于CTS帧的信道流量抑制方案

通过前面的分析,802.11协议的MAC层控制帧中的CTS为最佳的方案。图3中,CTS帧的第2个字段为时长Duration字段,表示信道占用的时间长度,正常使用时取值范围为0~32 767 ms,由此可知单个CTS帧最大占用信道的时长约32 ms。

实际情况下可根据需要动态修改Duration字段调节信道流量抑制的时间长度,如果需要抑制的时间长度大于单个CTS能提供的时间范围上限,则可通过多个CTS帧来实现。

该方案具体要应用于实际中,仅仅考虑MAC层协议还有些不足,还需要考虑信号的调制方式。在真实的无线环境中,在同一频段下往往存在多种调制方式的帧,目前比较常见的有直接序列扩频DSSS、补码检控CCK和正交频分复用OFDM等方式,所以选择哪一种调制方式就需要进行分析。

当同一个网络覆盖范围内同时存在802.11b协议与802.11g协议时,使用802.11b协议的数据采用CCK或DSSS调制方式,这些数据可以被支持802.11g协议的设备所识别,但是802.11g协议中如果使用OFDM调制方式,则这些数据不能被802.11b设备所识别。

为了解决这个问题,从文献[12]对802.11g协议的保护机制的描述中可知,802.11g协议中存在2种保护机制:反身CTS保护与完整的RTS/CTS交互,其中在完整的RTS/CTS交互过程中,802.11g设备发送RTS与CTS时必须使用CCK或DSSS调制方式,这样才能够实现全网所有设备都能检测到RTS与CTS,由此可知,当伪造的CTS帧采用802.11b协议使用DSSS或CCK进行调制才能确保CTS覆盖范围内的所有Wi-Fi设备都进行响应。

4 测试

测试分为屏蔽室内测试与实验室内测试,其中,屏蔽室内测试是对CTS方案的可行性进行验证,而实验室测试则是对设备在实际环境中的性能表现进行测试。屏蔽室测试场景拓扑结构如图4所示,该场景下无线路由器作为AP节点工作在2.4 GHz频段的6号信道下运行与802.11g协议,笔记本电脑A和笔记本电脑B分别通过Wi-Fi接入该局域网。

图4 屏蔽室测试环境拓扑结构

笔记本A通过AP节点向笔记本B进行视频文件传输,此时局域网中的6号信道流量则处于较高的状态。从笔记本的电脑显示上看出,文件传输过程中平均速率在1 Mbps以上,通过频谱分析仪也可以直观看到,在视频传输开始后,信道内的信号强度从大约-70 dB上升到-43 dB(频谱分析仪参考信号强度是0 dBm)。

在2台笔记本电脑的视频传输过程中,利用通用软件无线电外设(Universal Software Radio Peripheral,USRP)在6号信道上以20 ms为间隔发送Duration字段为24.576 ms的ODFM调制方式的CTS帧后[15],在笔记本电脑上看到数据传输速率迅速下降到0,一段时间后提示传输错误的消息。

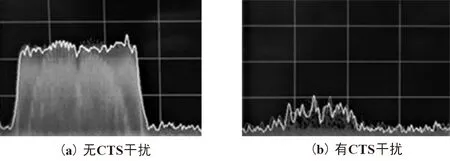

从频谱分析仪也能看出,在使用USRP进行CTS干扰之后该信道中的信号强度降低了超过20 dB。从抓包软件抓取的数据中分析也能得到在USRP伪造CTS帧后,在一段时间内捕获的帧全部为USRP伪造的CTS帧,笔记本A向笔记本B传输的数据帧全部被抑制。其中CTS干扰前后信道频谱图如图5所示,测试结果证实了CTS帧对信道的抑制作用。

图5 CTS干扰前后信道频谱图对比

实验室测试场景下,先采用与图4相同的测试场景,笔记本A向笔记本B传输数据后采用USRP伪造CTS帧进行干扰,从笔记本上显示的传输速率来看,传输速率有所下降,但是并未降低为0,从频谱分析仪中的信息来看信道内频谱有些许下降,但也不如屏蔽室内效果明显。从测试结果来看,分析原因是USRP发射功率过小,即其伪造的CTS帧覆盖范围较小,且调制方式为OFDM并不能完全保证其覆盖范围内所有设备都能响应。

随后,将USRP设备换成嵌入式物联网节点,该节点发射的CTS帧与USRP设备发射的CTS帧只有2点不同,首先是调试方式换成了DSSS,然后是发射功率提高到17 dBm,增加了伪造CTS帧的覆盖范围。再进行测试,通过网络测速软件,在CTS干扰之前笔记本电脑的网速大约为上行16 Mbps下行11 Mbps,在进行CTS干扰之后笔记本出现断网,无法测试网速,多次尝试后在没断网的情况下得到的测试结果为上行速度为0下行速度为0.01 Mbps,得到的结果与屏蔽室内文件传输中断的结果保持一致。

最后,通过定时器让嵌入式物联网节点以远大于CTS帧中Duration字段时长的时间间隔发送伪造的CTS帧,通过抓包软件分析可知,信道中除被CTS短时占用的情况,同时,由于Wi-Fi信道是被断断续续的短时占用,周围的无线节点均未出现有明显的网络卡顿情况或断网情况。

5 结束语

本文提出了一种通过伪造802.11协议MAC层CTS控制帧的Wi-Fi信道流量短时抑制技术方案,能够在Wi-Fi流量密集区域实现Wi-Fi特定信道的短时流量抑制。802.11协议中设计RTS/CTS机制的初衷是为了解决无线信道的接入问题。然而由于RTS/CTS的帧结构中不包含可以确认发送方身份的内容,因此在无线信道上任何终端都可以随时伪造RTS/CTS帧,从而短时抑制正常的无线流量。本文提出的方法利用了该机制的漏洞,在实验室环境和实际生活环境中,均可以有效地抑制无线局域网流量,从而为新一代无线局域网协议的设计以及无线信道的有效利用提供了新思路。