基于FC SAN的安全增强存储系统设计*

张宝燕,郭 皓

(中国电子科技集团公司第三十研究所,四川 成都 610041)

0 引 言

随着信息化建设的不断发展,数据存储业务呈现出爆炸性增长趋势,推动了存储技术从传统直接硬盘存储演进到网络化存储,并获得了广泛应用。基于光纤通道(Fiber Channel,FC)的存储区域网络(Storage Area Network,SAN)是当前主流的网络存储技术之一,因其具有性能高、传输可靠、管理集中、易于扩展等技术优势,在各个领域获得了广泛应用。与此同时,FC SAN网络存储数据被非法访问、非法窃取的风险也大大增加,严重影响数据安全。因此,针对FC SAN的安全性研究具有现实意义。

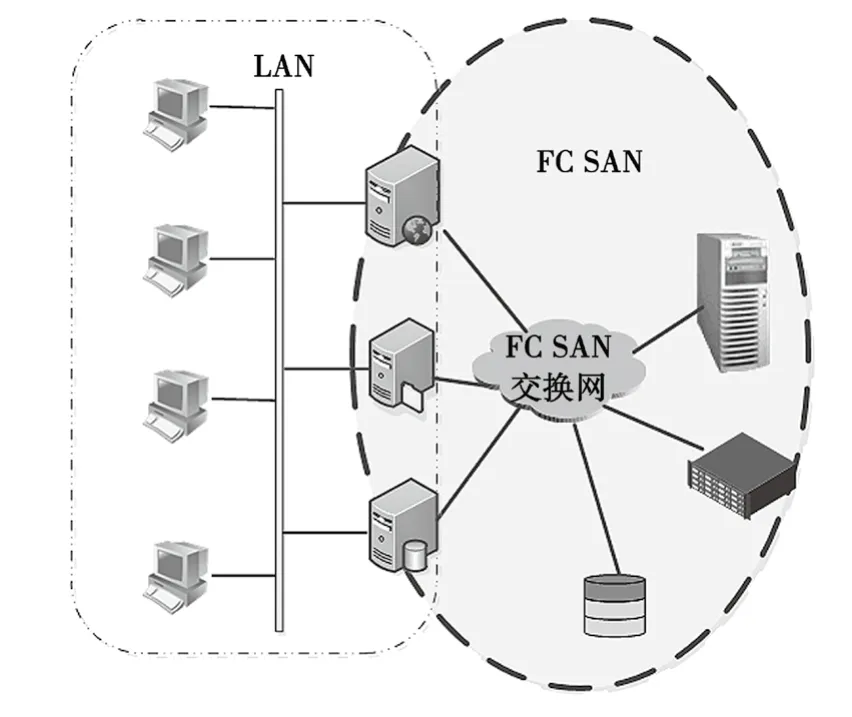

1 FC SAN网络存储技术

FC SAN采用光纤通道技术,构建独立于计算机网络的专用存储网络,是一种针对大容量数据存储的解决方案。FCSAN通过SAN互联设备实现服务器与存储设备的组网互联,为用户提供高带宽、高可靠的网络存储服务。其网络连接如图1所示。

图1 存储网络FC SAN

FC SAN协议是由美国工业标准协会(American National Standard Institute,ANSI)提出的光纤通道标准,定义了物理层的特征、传输协议和流量控制的一些方法以及与其他上层协议的映射接口。[1]

2 FC SAN的安全性分析

FCSAN是服务器后端的专用存储网络,专门用于传输和处理服务器主机与存储设备之间的存储数据,与业务网络相互隔离,独立组网。但是存储区域网络技术,更多关注的是高性能、开放性和可靠性,对安全性的关注不够多。随着FCSAN网络日益普及,大量重要数据在存储设备上集中透明存储,存在被非法用户窃取的安全隐患。

FC SAN本身具有一些安全机制和策略,包括全球唯一标识(World Wide Name,WWN)、分区Zoing和逻辑单元号(Logical Unit Number,LUN)屏蔽,但是这些机制和策略都存在一定的安全漏洞。

(1)全球唯一标识WWN

在FC SAN中采用64位唯一注册标识WWN,用于标识节点设备和物理端口,作用类似于介质访问控制(Media Access Control,MAC)地址。FC SAN的寻址及认证就是基于WWN。

FC协议在发起端和目标端通过唯一的WWN号来相互识别,并建立连接关系;而黑客可以采用SPOOFING方式伪装成合法的发起端,从而取得对未经授权的目标端存储空间的访问。一旦连接存储设备的服务器被攻破,FC SAN存储设备自然就完全暴露在入侵者面前。

(2)分区Zoing

FC交换机具有分区的功能,可基于物理端口或基于 WWN,将接入设备在一个fabric里在逻辑上分为不同的组,确保服务器和交换机在组间进行互相通信。在同一FC SAN网络中,分区可以在逻辑上限制不同区域、不同级别设备的访问权限,在一定程度上增强存储网络的安全性。但是攻击者可以通过获取任意服务器的授权,突破软分区的限制,任意访问存储设备。

(3)逻辑单元号LUN屏蔽

LUN屏蔽是一种比分区粒度更细的访问控制方法,它可以限制服务器对存储设备一定范围逻辑单元的访问。但是攻击者可通过修改交换机的配置、窃取存储设备等手段,突破LUN屏蔽的防线。[2]

归纳起来,FC SAN安全性威胁主要有两方面:

1)存储数据被盗取;

2)非法用户的非授权访问。

3 安全增强网络存储系统设计

3.1 系统结构

为了解决FC SAN的安全隐患,保护存储网络中的数据安全,设计了安全增强存储系统。该系统主要由客户端、服务器、安全加固交换机、安全存储磁盘阵列和安全管理中心组成,集数据加密保护、身份认证、存储管理于一体,具有高性能、高安全等特点,可为用户数据的存储提供安全保障。如图2所示。

图2 安全增强FC SAN网络存储系统

其中,安全管理中心是全网的管理中心,采用带外管理方式实现安全存储阵列的密码分发、设备监控管理、运行状态采集等管理功能。

安全加固交换机采用改进型安全增强DH挑战握手认证协议(Diffie-Hellman Challenge Handshake Handshake Authentication Protocol,DH-CHAP),实现对服务器和存储设备的安全接入认证。

安全存储磁盘阵列直接替代普通存储磁盘阵列;实现存储业务数据加解密功能;并且可基于逻辑单元号等数据特征标识进行区分密钥加密,具有分区数据加密保护能力;加解密过程对上层应用访问透明。

3.2 数据安全存储

针对明文存储数据可能被非法窃取的安全威胁,设计安全存储磁盘阵列,对存储数据进行加密保护,实现数据存储安全。

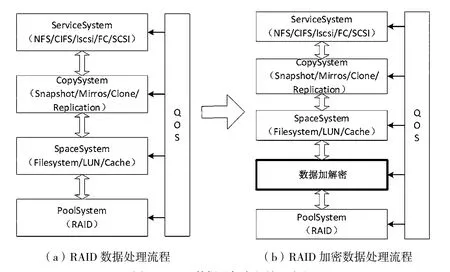

存储阵列通常的协议处理流程如图3(a)所示:ServiceSystem首先进行网络存储协议处理,包括应用层的网络文件系统(Network File System,NFS)和通用因特网文件系统(Common Internet File System,CIFS)协议,存储传输层的FC或因特网小型计算机系统接口(Internet Small Computer SystemInterface,iSCSI)等协议的解析;CopySystem进行LUN拷贝、快照、镜像、克隆、远程复制等增值特性处理,SpaceSystem再进行文件系统、LUN等存储对象管理,PoolSystem完成存储池管理,包括重复数据删除、数据压缩、数据读写、磁盘阵列(Redundant Arrays of Independent Drives,RAID)算法以及硬盘管理。[3]

通过存储阵列里内置加密卡,设计内置调用式加密磁盘阵列,由存储阵列的控制软件调用加解密的方式,实现存储数据的加解密功能。把加密功能调用放在存储池PoolSystem之上,也就是在重删、压缩处理之后进行调用,则加密自动支持存储的克隆、快照等增值特性,同时也能与各种应用层和存储传输层协议无缝对接。如图3(b)所示。

图3 RAID数据(加密)处理流程

磁盘阵列主要使用了分条(Striping)和交叉存取(Interleaving)技术,即将数据分块后分布在多个磁盘上,以并行的交叉存取提高速度。在RAID技术中,将数据块按照Block(块)、Strip(分条)、Stripe(条带)和Extend(区间)的逻辑层次组织起来。其中Block是RAID中最小数据单元,是操作系统中分配磁盘容量的最小单位。不同的操作系统或存储设备的块大小有所不同,一般是512-4K字节大小(512整数倍)。[4]如图4所示。

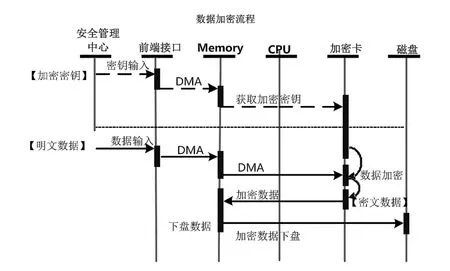

安全存储磁盘阵列对Block数据进行加解密。当安全存储阵列接收到存储数据时,中央处理器(Central Processing Unit,CPU)对数据进行协议解析后,调用加密卡。加密卡解析数据头部信息包含的逻辑单元号及逻辑块地址等数据存储特征标识,进行密钥散列,再利用散列出的密钥对Block数据进行加密,形成加密数据返回处理器;处理器再将密文数据下盘至存储磁盘中。如图5所示。读数据则是解密过程,与加密过程类似。

图4 磁盘阵列中的数据组织结构

图5 数据下盘-加密流程

3.3 改进型安全增强接入认证协议

针对非授权用户非法访问磁盘阵列的安全威胁,设计改进型安全增强接入认证协议DHCHAP,实现FC SAN接入设备的可靠认证,有效防止身份攻击。

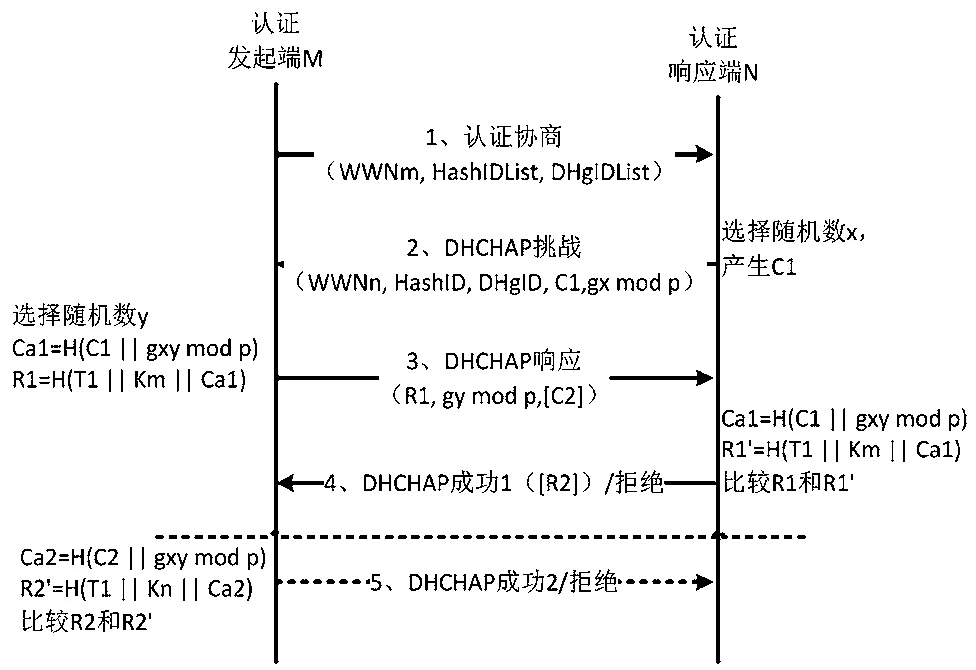

DH-CHAP协议是一种使用认证者和对端共享的认证密钥,通过三次握手周期性的校验对端身份的认证协议。FC SAN采用该协议实现交换机与服务器或磁盘阵列之间的身份认证。如图6所示。

从上述流程可以看出,认证发起端M向认证响应端N发送WWNm、支持的哈希列表HashIDList等重要参数;N选取随机数x,产生挑战值C1,向M发送挑战报文;M选择随机数y,根据WWNn索引出的认证密钥,计算出响应消息R1发送给N。N采用认证密钥Km计算消息响应值R1’,与M发方过来的R1进行比较,若相等,则通过认证并发送认证成功的回执;否则认证失败拒绝接入。[5]同理,还可进行N至M的双向认证。

图6 FC SAN的DH-CHAP协议

DH-CHAP协议采用认证密码、随机数x/y从及Hash算法加强了认证安全,但是其依赖WWN识别端口并查询密码的机制,攻击者可以轻易实现修改WWN,并通过WWN伪装发起认证欺骗。

针对此安全威胁,设计改进型安全增强DHCHAP认证协议,实现对FC SAN存储网络设备的安全接入认证。首先,改进型认证协议延迟了WWN发送的时机。DH-CHAP认证协议在协议交换之初就开始相互发送WWNm和WWNn,而改进型认证协议在第三步发送DH-CHAP挑战响应报文时才发送WWNm,第四步DH-CHAP认证成功后发送WWNn,即在初步确认对方身份后才发送WWN,有效降低了WWN被窃取的风险。此外,针对WWN明文传送可能被窃取后用于伪装身份的安全威胁,改进型认证协议使用对称密码算法对WWN进行保护,根据随机数x和y在预置的密钥池中选取保护密钥,一次一密。如图7所示。

图7 改进型DH-CHAP接入认证协议

4 结 语

本文设计的基于FC SAN的安全增强存储系统,解决了数据安全存储、安全接入认证的安全问题,实现了存储系统的安全增强。所设计的安全存储磁盘阵列,只在存储层实现加解密,并不影响上层网络存储协议,因此具有通用性,可应用于其他网络存储系统例如iSCSI、网络附属存储(NetworkAttachedStorage,NAS)等。设计的改进型安全增强认证协议,稍加改造也可应用于其他网络存储系统。因此,本系统可为其他网络存储系统的安全解决方案提供参考。

本文不涉及对客户端的身份认证、传输过程中数据安全的研究,这些内容有待进一步研究。