窃听环境下多源无线协作网络的中继选择与功率分配方案

胡 勇, 周宁浩, 包秀文, 侯 嘉

(苏州大学电子信息学院, 苏州 215006)

协作通信技术可以形成虚拟多输入多输出(multi-input multi-output,MIMO),达到空间分集的目的,从而有效抵抗衰落。这样的传输方案同时也将无线通信由传统单跳网络演变成为了多跳网络,但是无线通信的广播和开放特性使得网络安全受到了严重挑战,尤其容易受到窃听。针对该问题,有学者提出了物理层安全技术[1], 较早的研究了含窃听节点的通信物理层安全问题,并给出了安全容量的定义。文献[2]研究了高斯噪声信道下的安全容量,指出当主信道的信道容量高于窃听信道时可以增强系统的安全性能。而文献[3]分别针对放大转发(amplify and forward, AF)协议和译码转发(decode and forward, DF)协议,研究了含单窃听节点的单源多中继协作模型的安全性能。文献[4]则研究了AF协议下的安全性和可靠性折中的方案, 其结果表明多中继选择方案的安全性能优于单中继选择方案,更优于直接传输,并且中继个数越多,性能提升越明显,这个结果使得多中继模型成为了物理层安全的热点研究方向。近年来,文献[5-6]首先给出了几种单窃听节点环境下的中继选择和功率分配方案,其中文献[5]根据源-中继链路和中继-目的链路的信道参数来计算出源节点和中继节点的功率分配因子,这种方案和等功率分配方案相比能进一步提升系统的安全性能。而针对多个窃听用户的场景,文献[7]在Nakagami-m信道模型下,研究了多跳网络的中继选择方案,并给出了安全中断概率的闭合表达式。文献[8-10]研究了瑞利信道模型下的中继选择策略,其中文献[8]在AF协议和DF协议下研究了兼顾主信道和窃听信道状态信息(channel state information, CSI)的最优中继选择,建立了信道状态信息与系统安全中断概率的表达式,也证明了信道状态信息的应用对于传输安全分析是十分必要的;文献[9]提出了最小中继选择策略;文献[10] 提出了一种保密最大化导向的中继选择策略;文献[11]提出一种基于剩余能量的中继选择策略,这些中继选择策略都被证明了对传输的安全分析具有重要的影响。

然而上述文献大都是针对单源多中继情况进行的研究,而在大多数通信应用场景中,多源多中继的情况更符合实际。因此文本主要研究了含多个窃听用户的多源多中继协作模型的中继选择策略,并结合文献[7]中提出的功率分配方法,利用信道状态信息设计了一种窃听环境下的多源多中继网络的中继选择和功率分配相结合的方案。

1 系统模型

图1 多个窃听节点攻击下的多源多中继模型Fig.1 Multi-source and multi-relay model under multiple eavesdropping node attacks

整个通信过程分为两个阶段,第一阶段为所有源节点将各自的信息广播给所有中继节点,中继收到的信息ysirj可表示为

(1)

式(1)中:xsi表示源节点要发送的信息;nsirj表示源节点到中继节点链路的加性高斯白噪声。第二阶段,为每个源节点分配一个中继节点进行转发,所选中继节点采用DF协议转发给目的节点。译码后的信号xi和目的节点接收的信号yrjd分别为

xi=xsi

(2)

(3)

式(3)中:nrjd表示中继节点到目的节点链路的加性高斯白噪声。如果源-中继链路的信道状态不好,可能出现译码失败的情况,所以系统容量是源-中继和中继-目的这两条链路之间的较小值。 所以源节点到目的节点链路的信道容量(在带宽归一化的理想状况下)为

(4)

而窃听节点接收中继节点的信号可表示为

(5)

式(5)中:nrjek表示中继节点到窃听节点链路的加性高斯白噪声。则中继节点到窃听节点链路的信道容量为

(6)

根据始终考虑最坏情况的原则,由窃听节点链路信道容量最大的用户对中继节点窃听,结合式(4)、式(6)可知,在窃听攻击下每条源-目的链路的安全容量可以表示为

(7)

如果令PS=αsirjP,PR=(1-αsirj)P,其中αsirj为源节点Si到中继节点Rj链路的功率分配因子,αsirj∈(0,1),则式(7)又变为(窃听信道参数已知情况)

Csi,ek=

(8)

而窃听信道参数未知情况下,每条源-目的链路的信道容量应该为

Csi=

(9)

由式(8)、式(9)可知,为了提高系统安全容量,可以增大分子的值或者降低分母的值,而分子对整体的影响远大于分母,所以分子取最大值,即源-中继-目的链路信道容量达到最大。

当min[αsirjP|hsirj|2,(1-αsirj)P|hrjd|2]取得极大值时,有:

αsirjP|hsirj|2=(1-αsirj)P|hrjd|2

(10)

由式(10)可得功率分配因子为

(11)

将式(11)代入式(8)即可提高每条源-目的链路的安全容量。再根据式(8)可以得到整个系统的最小安全容量为

C=min{Cs1,ek,Cs2,ek,…,CsM,ek}

(12)

根据式(12)可知此时系统的安全中断概率Pout为

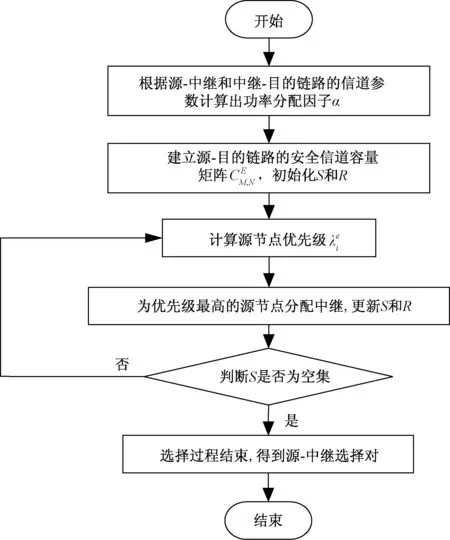

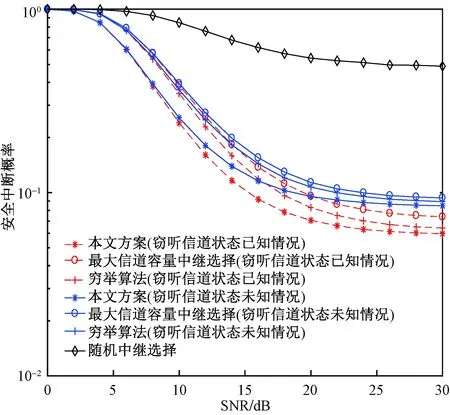

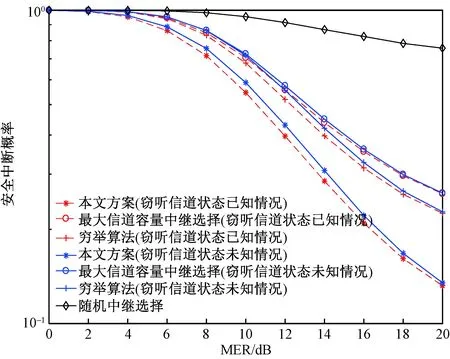

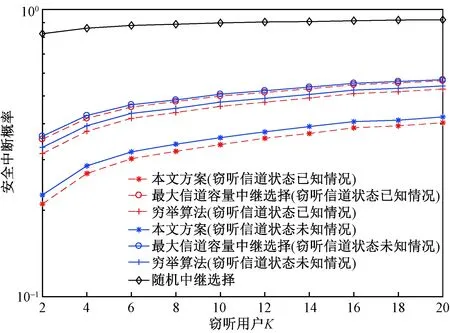

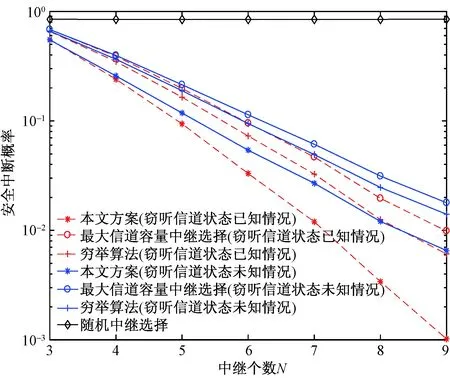

Pout=Pr(maxC (13) 在多源情况下要综合考虑各个源节点,为每个源节点选择合适的协作中继才能最大化系统效益[11]。为了最小化系统安全中断概率,即最大化系统最小安全容量,系统的优化目标为max{C},这可以通过穷举算法求得最优解,即穷举出源节点和中继节点所有的组合,从中选择一个使系统最小安全容量最大的组合。穷举算法的计算复杂度为N!/(N-M)!,但是当M和N数值较大时,计算量会大大增加。为此,在窃听攻击下的多源多中继系统模型下研究了一种复杂度较低的中继选择与功率分配方案相结合的选择方案,其基本流程如图2所示,具体描述如下。 步骤1根据源-中继和中继-目的两条链路的信道参数,计算出功率分配因子αsirj。 式(14)中:CM,N表示第M个源节点通过第N个中继节点的协作,发送信息给目的节点这条链路的信道容量。 Ri,f=arg max(Ci,j),j∈R (15) Ri,s=arg max(Ci,j),j∈R-Ri,f (16) (17) (18) S=S-i* (19) R=R-Ri*,f (20) 步骤5当S=φ(空集)的时候,源节点与中继节点的选择过程结束,各源节点按照指定的中继节点开始传输信息,否则跳转到步骤3。 对窃听攻击下多源多中继协作模型的中继选择与功率分配方案进行仿真分析。将等功率分配的随机中继选择、等功率分配的穷举算法和等功率分配的最大信道容量中继选择作为对比方案。这里, 等功率分配的随机中继选择不考虑任何信道状态信息,随机为每个源节点分配中继节点。等功率分配的穷举算法是列举出所有的源-中继配对组合,选出使系统性能最优的组合。等功率分配的最大信道容量中继选择是采用本文的中继选择策略进行中继选择。以上3种方案的源节点和中继节点都是等功率分配,即PS=PR,且满足主信道的平均信道增益高于窃听信道的条件。仿真参数如表1所示。 图2 窃听环境下多源多中继协作模型的中继选择与功率分配方案流程图Fig.2 Flowchart of relay selection and power allocation scheme for multi-source multi-relay cooperative model in eavesdropping environment 表1 窃听环境下多源多中继协作网络仿真参数Table 1 Multi-source multi-relay cooperative network simulation parameters in eavesdropping environment 图3 SNR与安全中断概率的性能分析Fig.3 Performance analysis of SNR and SOP 图3给出了系统安全中断概率随链路SNR(信噪比)变化的仿真结果。从图3中可以看出,4种方案的系统安全中断概率(security outage probability, SOP)均随链路SNR的增加而呈下降趋势,下降速度由慢变快,再由快变慢,逐渐趋于定值。当源节点和中继节点等功率分配时, 等功率分配的随机中继选择不考虑各条链路的信道状态信息,随机为每个源节点分配中继节点,所以具有最差的性能。等功率分配的穷举算法通过列举出所有源-中继的配对组合,从中选择最优的一种组合,因此拥有最好的安全性能,但复杂度较高。等功率分配的最大信道容量中继选择方案通过源-目的链路的安全容量确定各个源节点的优先级,优先为优先级最大的源节点分配中继,从而提高系统最小安全容量,使性能接近穷举算法。和等功率分配的最大信道容量中继选择方案相比,提出的方案由源-中继和中继-目的链路的信道参数计算出最优功率分配因子,确保了式(8)和式(9)中分子的值最大化,提升了各条链路的安全容量,再按最大信道容量中继选择方案进行中继选择,可以较好地降低系统安全中断概率,具有更好的安全性能。另外,从图3中还可以看出, 等功率分配的最大信道容量中继选择、等功率分配的穷举算法和本文方案在窃听信道状态已知情况下系统安全中断概率低于窃听信道状态未知情况。这是因为在窃听信道状态已知的情况下,进行中继选择时考虑了窃听信道的影响,所以此时系统具有较高的安全性能。 图4描述系统安全中断概率与MER(主信道和窃听信道的平均增益比)的关系。可以看出,当MER不断提高时,窃听信道的容量在不断下降,从而提高了链路的安全容量,所以4种方案的安全中断概率都在不断下降,并且安全中断概率是:本文方案<等功率分配的穷举算法<等功率分配的最大信道容量中继选择方案<等功率分配的随机中继选择。除了等功率分配的随机中继选择方案,其他的方案都考虑了主信道状态信息和窃听节点的影响,所以下降速度比随机中继选择要快。随着MER的增加,本文方案在降低窃听信道容量的同时,还对源节点和中继节点进行功率分配,提升了主信道容量,所以本文方案的下降速度更快。当等功率分配的穷举算法、等功率分配的最大信道容量中继选择方案和本文方案3种方案中继选择时没有考虑窃听节点,即窃听信道状态未知,系统安全中断概率比窃听信道状态已知情况要高。同时,当MER增加到一定程度时,3种方案窃听信道状态已知和窃听信道状态未知两种情况下的差异会越来越小,这是因为MER较大时窃听信道的容量较小,窃听节点对中继选择的影响也越小,所以差异在不断减小。 图4 MER与安全中断概率的性能分析Fig.4 Performance analysis of MER and SOP 图5 窃听用户数目K与安全中断概率的性能分析Fig.5 Performance analysis of different eavesdropping users and SOP 图5描述了窃听用户个数K对系统安全中断概率(SOP)的影响。4种方案的安全中断概率均随窃听用户的增加而增大,增大速度是本文方案最快, 等功率分配的最大信道容量中继选择方案和等功率分配的穷举算法较快于等功率分配的随机中继选择。同时,安全中断概率的增长速度在逐渐降低,最终会趋于稳定。窃听用户越多,就会有容量越大的窃听用户进行窃听,每条链路的安全容量都会降低,系统安全中断概率也会增加。本文方案、等功率分配的最大信道容量中继选择方案和等功率分配的穷举算法因为考虑了窃听节点因素,所以增加速度会高于等功率分配的随机中继选择。但是本文方案因为通过功率分配方案提升了各链路的主信道容量,所以具有更好的安全性能,证明了本文方案的优越性。同样因为中继选择考虑了窃听节点, 等功率分配的最大信道容量中继选择方案、等功率分配的穷举算法和本文方案3种方案窃听信道状态已知情况的安全性能优于窃听信道状态未知情况。 图6 中继个数N与安全中断概率的性能分析Fig.6 Performance analysis of different number of relays and SOP 图6给出了4种方案安全中断概率(SOP)与中继个数N的仿真图。本文方案、等功率分配的最大信道容量中继选择方案和等功率分配的穷举算法的安全中断概率随着中继个数的增加呈快速下降状态,而等功率分配的随机中继选择的安全中断概率一直不变。中继个数越多,就有更大概率提高每条源-目的链路的安全容量,从而降低系统的安全中断概率。同时随着源-中继组合的增加,选出穷举算法最优解的可能性就越低,导致等功率分配的最大信道容量中继选择方案和穷举算法的差异不断扩大。本文方案的各条链路经过功率分配后,提高了各条链路的安全容量,各个源节点能选择使该条链路安全容量更大的机会也越多,从而降低了整个系统的安全中断概率。另外因为窃听节点的影响, 等功率分配的最大信道容量中继选择方案、等功率分配的穷举算法和本文方案的安全中断概率在窃听信道状态已知情况低于窃听信道状态未知情况。 在窃听环境下多源无线协作网络模型中,针对DF转发协议,研究了一种中继选择和功率分配相结合的方案。该方案首先由源-中继和中继-目的链路的信道参数计算出源节点和中继节点的最优功率分配因子,再建立各条链路的安全容量矩阵,由安全容量矩阵中最大和次大容量决定源节点的优先级,为优先级高的源节点优先分配中继节点。该方案与等功率分配的穷举算法及等功率分配的最大信道容量中继选择方案相比,有更好的安全性能,且复杂度会低于穷举算法。2 中继选择与功率分配方案

3 仿真结果与分析

4 结论