计算机网络安全评价中神经网络模型的应用分析

黄剑文

摘 要 普通民众非计算机安全专业,他们使用计算机网络机技术进行日常的生活交流原因是其本身符合足够安全和傻瓜的标准,他们并不会花更多的时间精力去关注计算机网络安全问题。因此基于神经网络模型在计算机网络安全评价中的应用,为企业和民众提供更加安全可靠的网络安全技术支持,也让计算机网络安全评价更加名副其实。本文主要探析计算机网络安全评价中神经网络模型的应用,以为相关的工作和研究人员提供有用的参考。

关键词 计算机网络安全;神经网络模型

神经网络模型又称之为人工神经网络或神经网络[1]。神经网络在智能控制、模式識别、系统辨识等多个现代网络应用领域有着广泛和深刻的应用,对现代计算机网络安全有着极为重大的意义[2]。神经网络的自学习能力,是解决自动控制技术中控制器适应能力的关键技术,目前被广泛应用在自动驾驶、人工智能等高精尖技术领域中。因此在计算机网络安全评价中应用神经网络模型,更有利于提高网络安全评价工作的可行性、完备性、准确性、简要性和独立性。又因为网络病毒本身就具有与时俱进的特点,因此在计算机网络安全评价中应用神经网络模型这一最尖端的信息技术,更符合计算机网络安全评价对“安全”的绝对追求。

1神经网络模型的特征

1.1 神经网络模型借鉴人脑结构的工作原理

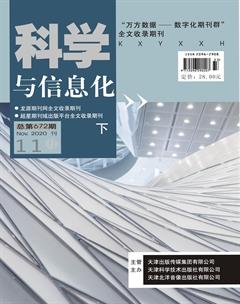

二十世纪中期,生物学界和数学界联合展开了关于模拟人类神经网络的工作,经过长时间的研究努力,终于做出了首个神经网络模型[3](如图1)。该神经网络模型的操作系统主要通过模拟人脑工作原理,是科学家研究脑颅骨架、细胞和神经网络等众多环节,借鉴人体神经元,并利用现代数模构型技术,完成的新型数学模型。二十世纪六十年代,计算机科学家在首个神经网络模型的基础上研究并制作出了感知神经网络模型,并用该技术服务于计算机操作。

1.2 神经网络模型的吸引力巨大

神经网络模型从表面上看就是一个单纯的数学模型,其具体表示则由学习规则、节点特征和网络拓扑来进行。其对网络安全、人工智能、自动驾驶等相关技术领域具有广泛的吸引力。其广泛吸引力主要集中在,高度的容错能力和鲁棒性、并行分布处理能力、分布学习和存储能力、可模拟高复杂度的非线性关系。

2神经网络模型在计算机网络安全评价中的应用

2.1 神经网络模型的应用符合计算机网络安全评价体系构建的原则

计算机网络安全评价中应用神经网络模型技术,完全能做到网络信息安全评价工作要求的可行性、完备性、准确性、简要性和独立性五大原则。

可行性,指的是神经网络技术的应用符合计算机网络安全测评工作的具体要求,能够有效保证计算机网络安全评价工作的顺利开展;完备性,指的是神经网络技术的应用能为计算机网络安全评价工作提供全面的信息支持,这包括完整准确地反映出计算机网络安全方面的各项指标信息,确保计算机网络安全评价工作的评价结果具有足够的可靠性和合理性;准确性,指的是神经网络技术可通过模拟人脑神经元运转模式,为网络计算机安全评价工作提供更加精准的网络安全评价具体指标,以为网络安全评价工作的具体开展提供足够的准确度支持,例如神经网络技术在低精度运算上采用32位浮点数,在高精度运算上会自动切换成64位浮点数,确保了运算数据的精确可靠;简要性,指的是神经网络技术可以用更快捷方便的方式把计算机网络安全评价的各项指标表达出来,并能适应计算机网络安全评价工作的实际需求,例如神经网络技术在低精度运算上自动切换成32位浮点数,可以在准确性不变的前提下更快的给出运算结果;独立性,指的是神经网络技术本身的具有高度的容错能力和鲁棒性、并行分布处理能力、分布学习和存储能力、可模拟高复杂度的非线性关系等特征,在处理复杂问题时,具有更强的抗干扰能力,能够在计算机网络安全评价工作中保持更优秀的独立性,从而能很好地避免在处理关联性较强的指标时出现互相干扰的局面。

2.2 神经网络模型在计算机网络安全评价中的具体应用

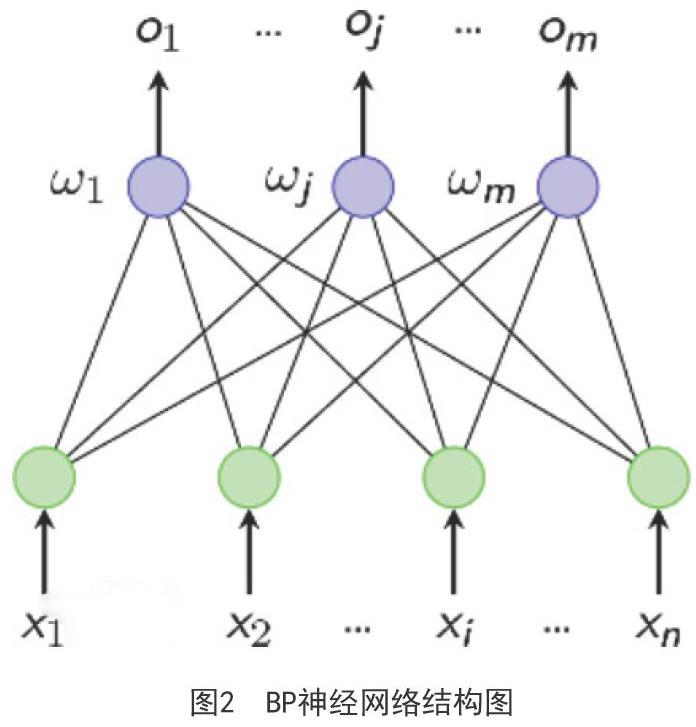

计算机网络安全评价中引入BP神经网络技术(如图2),可确定传播信号的正反方向,可帮助判断信号所在的层级信息,并对出现问题的信息进行针对性探讨。因为信号传播可能出现正反方向两个流向同时传播的可能,故而在操作实践中,技术人员要特别梳理信号层次,以确保计算机网络安全评价工作顺利准时的进行。一旦出现信号传输精度和要求精度偏差问题,可做到早发现早处理,对存在的网络安全问题做出更有效率的反馈和纠偏。信号从各流程流过,其中较小的信号偏差也会伴随流入,该类偏差的纠错和处置,则可通过设定容错精度区间解决。信号偏差的精度超出设定容错精度区间,则开始针对该信号进行溯源纠偏,直到信号回归设定的容错精度范围内。输入层神经节点必须对应计算机网络安全评价的具体指标,做到精准对照。特别谨慎设置输入层神经节点,确保输入神经节点和指标个数能及时准确的相对应,确保评价工作能有序顺利实现。如此要求的好处在于,避免问题出现在隐匿层面。

在具体应用中,首先需要设置评价指标集,分析计算机网络安全的影响因素。之后建立神经网络模型,包括输入层、隐含层、输出层,不同层中涉及方式有所不同。此后需提升BP网络学习型,发挥神经网络模型作用,经仿真过程展开计算。仿真过程包括建立评价体系、初始化粒子群、将神经网络模型输出,对其训练,根据阈值参数对神经网络模式进行调整,整体完成网络安全评价。神经网络模型参数中,粒子群规模参数为10,学习因子参数为2,而对其初始化中,应具有一定随机性。在神经网络模型中,最大迭代参数,为500,神经网络模型仿真的误差为0.001。经过计算进行仿真结果计算,完成计算机网络安全的评价。

3结束语

神经网络模型借鉴人脑结构的工作原理,本身具有高度的容错能力和鲁棒性、并行分布处理能力、分布学习和存储能力、可模拟高复杂度的非线性关系的特点,具有广泛的应用价值,目前在自动驾驶、人脸识别、网络安全等各个方面都有着深刻的结合应用,未来应用前景极为广泛。在计算机网络安全评价中应用神经网络模型,本身符合神经网络安全评价原则,并且可以借助该先进技术的独特优势更好地完成计算机网络安全评价的具体工作。

参考文献

[1] 张复初.计算机网络安全评价中神经网络的应用研究[J].电脑迷,2018(25):22-23.

[2] 卢莹莹.计算机网络安全评价中神经网络的应用[J].通讯世界,2018(1):78-79.

[3] 陈瑞.计算机网络安全评价中神经网络的应用研究[J].科技传播.2018(15):112-113.