面向物联网安全的模型攻击研究

汪浩博 陈博

摘要:物理不可克隆函数以其轻量化和低功耗等特点,在系统认证和密钥生成等面向物联网安全领域得到广泛应用。通过对典型的强物理不可克隆函数进行建模,结合人工智能和机器学习的手段,采用经典的逻辑回归分析,对强物理不可克隆函数进行模型攻击。在收集一定数量的样本作为训练集的情况下,对特定的测试集进行验证。结果显示,随着训练数据的增多,预测正确率快速升高,并最终稳定在一个较高的水平。

关键词: 物联网; 机器学习; 逻辑回归; 模型攻击

中图分类号: TP309 文献标识码:A

文章编号:1009-3044(2020)32-0057-02

Abstract:Physical unclonable functions are widely used in IoT security fields, such as system authentication and secret key generation, due to their lightweight and low power consumption. This article uses classic logistics regression analysis to model attacks by modeling the typical strong physical unclonable functions and combining artificial intelligence and machine learning. In the case of collecting a certain number of samples as the training set, verify the specific test set. The results show that with the increase of training data, the prediction accuracy rate increases rapidly and finally stabilizes at a higher level.

Key words:internet of things; machine learning; logistic regression; model attacks

第四次技術革命正在引领人类社会迈向万物感知、万物互联、万物智能的全新时代,而物联网(Internet of Things, IoT)是整个时代的基石[1]。当前物联网技术的高速发展,越来越多的终端接入物联网,物联网产业规模不断膨胀,针对用户信息、数据安全的攻击不断增多,安全问题已成为物联网技术进一步发展不可忽视的问题之一。同时,用于攻击物联网的手段和方式越来越先进,人工智能和机器学习的大量使用进一步加剧了攻防对抗,导致对物联网实施攻击的门槛越来越低[2]。由于物联网设备对低功耗和轻量化的要求,近些年来,将利用电路内在物理构造形成随机差异输出的物理不可克隆函数(Physical Unclonable Functions, PUF)应用于物联网安全,尤其是数据加密和身份认证,正在逐渐成为研究的热点[3]。

本文针对典型的基于延时的强物理不可克隆函数,利用经典的逻辑回归算法,提出了一种简单高效的输出预测模型,并验证了预测的效果。该模型对其他类似的强物理不可克隆函数的预测也有较大的优势。

1 基于延时的强物理不可克隆函数的建模

物理不可克隆函数是一种创新性的硬件安全原语,是指对一个物理实体输入一个激励,利用芯片制造过程中的不可控的随机差异来产生一个唯一的数字响应,类似于身份认证和密钥存储对象的指纹或生物特征[4]。尽管在提出之初PUF就被定位为无法克隆,但随后的很多实验研究和理论分析均表明PUF能够被建模[5]。

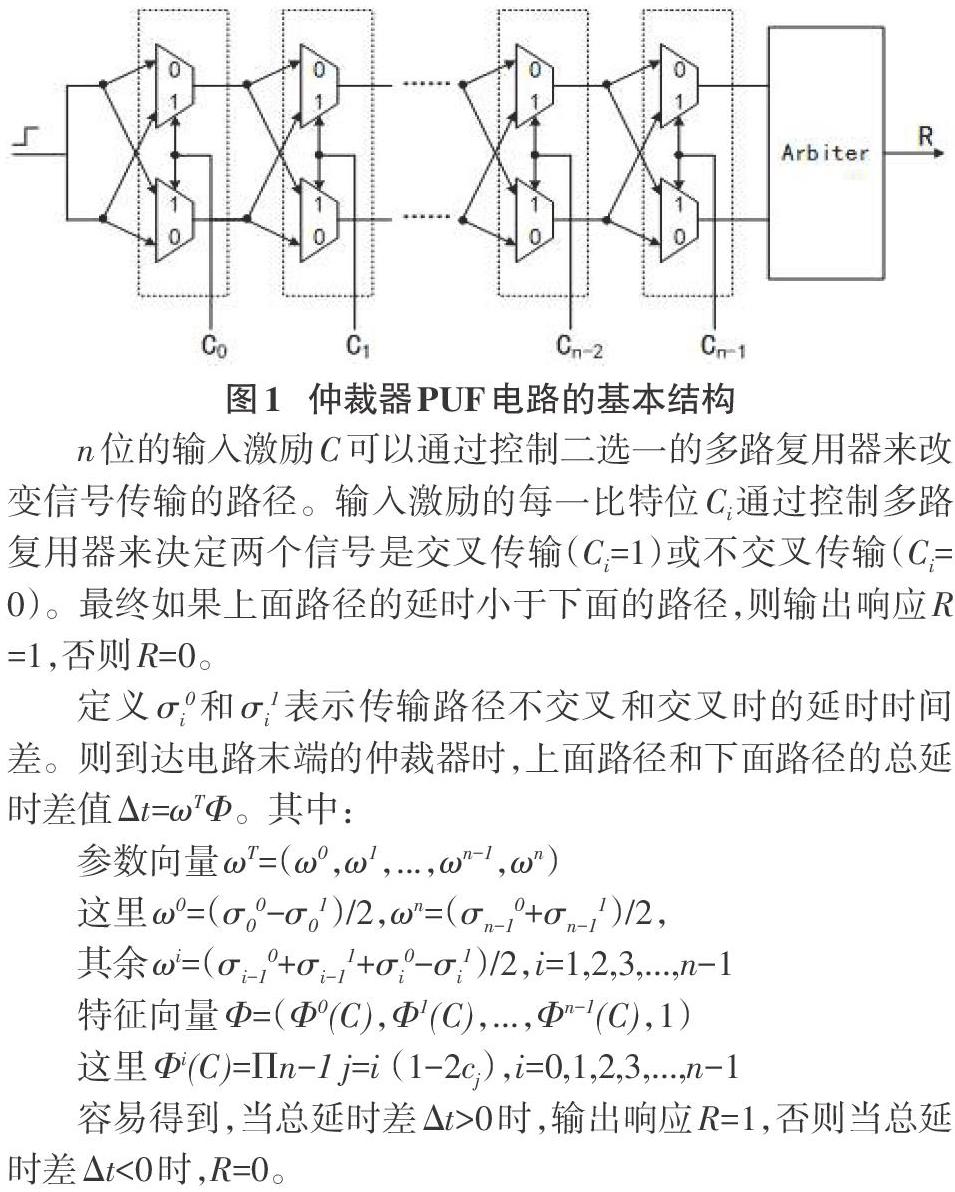

在PUF电路的各种模型结构中,利用信号在电路中的传播延时的随机性来产生输出是一种主要的手段之一。其中仲裁器类型的PUF(Arbiter PUF, APUF)[6]是被研究最为广泛的一种强物理不可克隆函数设计。APUF提供了指数级数量的激励相应对(Challenge Response Pairs, CRP)[7]。传统的APUF是由一系列线性延迟模型组成,如导线、反相器和多路复用器等。APUF电路的基本结构如图1所示。它由n个延时模块依次连接构成,每个延时模块包含两个二选一的多路复用器;在电路的末端使用一个仲裁器(比如锁存器)来确定哪个信号首先到达,从而产生高电平或低电平的输出。

n位的输入激励C可以通过控制二选一的多路复用器来改变信号传输的路径。输入激励的每一比特位Ci通过控制多路复用器来决定两个信号是交叉传输(Ci=1)或不交叉传输(Ci=0)。最终如果上面路径的延时小于下面的路径,则输出响应R=1,否则R=0。

定义σi0和σi1表示传输路径不交叉和交叉时的延时时间差。则到达电路末端的仲裁器时,上面路径和下面路径的总延时差值Δt=ωTΦ。其中:

容易得到,当总延时差Δt>0时,输出响应R=1,否则当总延时差Δt<0时,R=0。

2 基于逻辑回归的模型攻击算法及实现

逻辑回归(Logistic Regression, LR)模型是一种广义的线性回归分析模型,常用于二分类问题[8]。LR模型可以预测在不同的自变量情况下,产生某种输出的概率,进而利用概率完成二分类的过程[9]。相对于其他多种类型的机器学习算法,逻辑回归具有算法简单,速度快的优势。

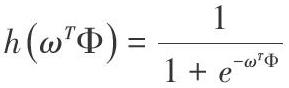

针对基于延时的强物理不可克隆函数,选择LR模型的预测函数为:

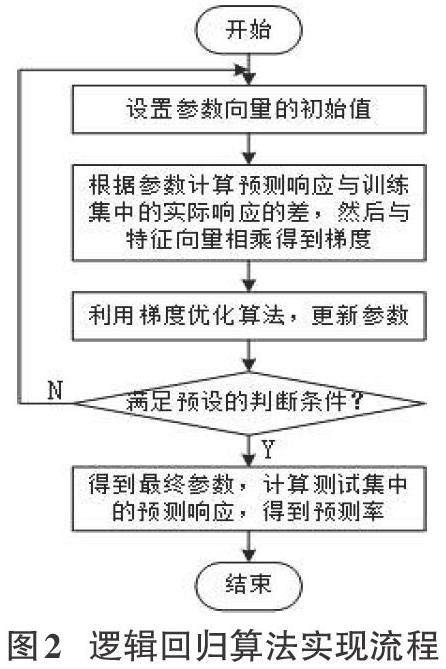

其中回归系数ωT由电路的具体延时确定;特征向量Φ由输入激励决定。输出响应的概率由预测函数给出,通过一个等输出概率的判定边界来确定。给定一定数量的激励相应对作为训练集,得到合适的延时参数;利用该参数代入测试集预测响应输出,对比正确的结果,计算预测率。具体的逻辑回归算法流程如下图2所示。

利用对基于延时的强物理不可克隆函数的建模,通过逻辑回归模型,对无干扰的激励响应对进行训练和预测。选取具有不同样本数量的训练集,分别针对输入激励位长为32比特(n=32)和64比特(n=64)的PUF电路进行预测。测试集均采用10000个激励响应对来计算预测率。预测率结果和预测率曲线分别如表1和图3所示。

从结果中可以看出,随着训练集样本数量增多,预测准确率快速升高。输入激励位长为32比特的PUF电路,在样本数量为500的时候预测准确率即超过了95%;输入激励位长为64比特的PUF电路,在样本數量约为2000的时候预测准确率也超过了95%。最终随着样本数量的继续增多,预测率几乎可以接近100%。

3 结论

综上所述,本文给出的强物理不可克隆函数的数学模型符合实际电路的情况,且可应用于其他类似的电路结构。利用逻辑回归进行模型攻击得到了较高的预测率。结果表明,强物理不可克隆函数虽然在低功耗和轻量化方面具有一定的优势,但是在抵御模型攻击方面相对脆弱。新型的强物理不可克隆函数需要增加一定的非线性度,从而增强抵御攻击的能力,进一步提高安全性。

参考文献:

[1] 华为技术有限公司.物联网安全技术白皮书[R].巴塞罗那: 第四届全球物联网解决方案大会,2018.

[2] 王展鹏,吴红光,马蓓娇,等.基于机器学习的工业物联网入侵检测技术研究[J].智能物联技术,2018(2):13-17.

[3] 庞子涵,周强,高文超,等.FPGA物理不可克隆函数及其实现技术[J].计算机辅助设计与图形学学报,2017,29(9):1590-1603.

[4] 张紫楠,郭渊博.物理不可克隆函数综述[J].计算机应用,2012,32(11):3115-3120.

[5] 刘威,蒋烈辉,常瑞.强物理不可克隆函数的侧信道混合攻击[J].电子学报,2019,47(12):2639-2646.

[6] Lim D,Lee J W,Gassend B,et al.Extracting secret keys from integrated circuits[J].IEEE Transactions on Very Large Scale Integration (VLSI) Systems,2005,13(10):1200-1205.

[7] Schinianakis D.Lightweight security for the Internet of Things:a soft introduction to physical unclonable functions[J].IEEE Potentials,2019,38(2):21-28.

[8] 唐亘.精通数据科学:从线性回归到深度学习[M].北京:人民邮电出版社,2018:97-136.

[9] 邓佳.基于机器学习的气体传感器数据处理算法研究[D].成都:电子科技大学,2020.

【通联编辑:唐一东】