基于区块链机制的安全和效率研究

徐如月

区块链被首次提出里的时间是2008年,虚拟货币比特币主要依赖区块链的技术,迅速的产生,并作为特殊交易的一种货币,实现自由买卖,安全储存。与此同时,区块链技术随着比特币的占领市场,利用其按时间顺序储存数据、密码技术分布式记账等特点,引起多行业领域的注意,通过将区块链技术与行业融合研究,区块链技术应用逐渐成熟扩展开来,开始应用到不同的领域。实际上可以将区块链与比特币的关系理解为相当于记账货币与货币的关系[2]。区块链技术的特点一是非篡改,二是去中心化,三是不可伪造。同时,区块链也是可以实现安全存储的功能,进行分栏式记账。然而,面对需要一个可以安全存储海量数据的储存库,现在迫切需要解决的问题是,解决利用区块链上数据处理数据的安全性和效率[1][3]。刘海宏研究广东省农业生态经济的时空变异分析[4]。本文以区块链的六层体系结构为研究对象,研究了区块链的关键技术[1],如数据层的算法机制、共识层的共识机制和契约层的扩展机制[5]。

一、数据层分析

现在多数领域应用区块链技术是数据处理,数据安全算法主要集中研究对称两种算法:加密算法和非对称加密算法,两种算法的优劣可以从安全性和效率这两个方面进行分析研究。目前,基于fabric架构的区块链项目,使用的底层算法具体来说是RSA算法,但该算法存在一部分的的安全隐患。

(1) SM2算法的区块链实现

RSA算法在区块链交易中,主要作用于对数据的加密、解密和签名,但其安全性和效率均低于ECC算法。SM2算法是一种改进的基于椭圆曲线密码体制的非对称加密、解密和签名集成算法。使用SM2算法代替RSA算法作为区块链一部分算法,为了深入理解明白,可以从椭圆曲线算法的角度来研究SM2算法的具体过程。

(2) 性能分析

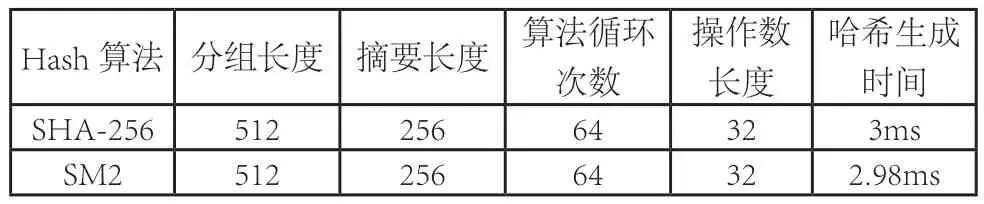

以前在fabric框架中,使用的hash算法,属于是SHA-256算法。在数据的处理部分,主要利用SM2算法进行处理相关事务信息。如表1-1所示,SHA-256算法和SM2算法多种性能、运算速度和数据生成时间等几个方面进行比较表明,算法循环次数相同,哈希生成时间也相差不多,几乎可以省略考虑,所以整体来说,两种算法的性能基本相同,可以作为互为替代交换使用的数据处理程序。

表1 -1 SHA-256算法和SM3算法性能比较

二、结构层分析

结构层也称为共识层,主要是对于交易信息的分层验证处理,一共分为5个层次,第1层次是用户,第2层次是交易共识,第3层次记账,第4层次是验证,最后一层是区块链。

(1)结构层分析

用户:构建一个数据收集平台,用户在平台上进行信息交流,整理和分析汇总,从上级到下级整套的数据信息处理都在平台上显示,可以进行本地区线上交易,也可以智能的跨地区或多地区的联合数据分析处理。

交易共识:用户利用数据收集平台处理信息时,需要向平台体用一定的服务使用费,平台按照用户购买的需求提供对应的技术支持、信息储存、业务交流等相关功能。数据处理平台再依据用户提供的资料,积累的信息,进行数据加工处理。

记账共识:数据处理平台可以设置汇总结点。一段时间内用户积累大量的业务信息后,数据平台可以设置时间结点,对前期的信息加以汇总整理,一般常设的结点是21个,当数据库信息达到结点的储存量,就可以把之前的信息汇总列表,新的信息数据重新归纳总结,并且可以进行线上、线下的整合分析。

验证共识:类似于审核监督,数据平台信息达到结点进行转换,需要另一种数据处理程序进行反审核检测,通常可以依据设置的结点个数进行监控点的设置。常见的检验点是21个,与记账结转点个数相等。另一种常设检验点个数是11个。主要目的是防止记账结点出现空缺、数据遗失、信息不全等问题。设置检验区块,减少出现区块作废的风险。

区块链:当验证结果出来后,验证信息就会通过区块链技术整理汇总出来流转到下一平台,并进行新一轮的信息分享,转到用户账户上,用户可以及时受用区块链信息处理结果。

根据对结构层的具体分析,需要加强结构层各部分的关联,需要对交易记账和验证三个方面数据进一步加工整合,所以需要构建改进新的监管共识机构。

(2)安全性分析与证明

结构性机制突出的特点是安全性,通过设置记账共识和验证共识过程中的结点,能够识别非必需数据信息的扰乱,增强数据处理的可靠性,保障结构性机制的稳定性。建立新的监管共识机构:协商一致机制,研究区块链技术应用的安全性。

定理1:常设的记上机制结点为21个,利用验证机制设为常见的11个,至少能保证一半的结点数据处理信息相对正确,结点的处理信息相对可靠,如果增强验证机制的结点设置设为和记账机制相同的结点分析,21个更能增强数据处理的安全性依靠。

证明如下:选取结点验证数据时,选取的数值数量一般k>2n/3,记账结点和监控结点基本数量非常大,所以要尽可能的选取样本。作为返检查的可信任的结点成为可信任诚实结点,利用数据信息处理技术,筛查出可能出现的诚实结点数量和位置,同时进行新一轮的验证分析,每个结点组成的区块一般包含(k+L)/2个可信赖的诚实结点。通过具体的数据处理分析,验证理论是可值得信赖。

定理2:被恶意结点篡改的交易信息不能更新记录在数据块上的信息,具有抗合谋攻击的能力。事实证明,一些恶意结点篡改了区块链上的交易信息。

证明如下:如果恶意结点将该区块作为该区块的计费结点进行广播,不仅需要21个计费结点达成共识,还需要11个监管结点达成共识。如果发生合谋,会计结点最多只能达成共识,成本很高。由于监管结点本身的特殊性,恶意结点需要达成共识,如果合谋无法进行,最后的拦截还是无效的。

三、合约层分析

智能合约,实际上是区块链技术中交易共识完成的机智。数据在交易共识模块完成。交易有两种类型:一种是链上的直接交易,另一种是链下的大量多次的低价频道交换。合约层交易主要研究线上的直接交易。第一步,用户在平台上精准找到自己的身份,通过智能数据库的处理,进行平台所有信息汇总再分,准确找到用户匹配的需求,通过三方显示对价,进行线上交易结算,最后再将交易信息提交审核,完成全部过程。

(1) 安全性分析

HTLC方案主要是利用多个结点区域生成信息渠道,建立渠道,用户或潜在信息使用对象在多渠道信息平台进行交易。

防止虚假信息攻击

在业务平台上,潜在用户或者相同行业的竞争对手可以进行虚假信息的填报,扰乱正常业务处理。在交易过程中,对手可以伪装成交易者发送交易信息并签名。信息储存平台在各结点签名时,用户可以通过结点验证过程了解对手的数据选择,计算t=re(MODN);m=可以伪造,但在数据计算时s分数难以从集体数据分析因素中分解出来,所以d=RSM(MODN)伪造数据困难。

如果用户自己伪造数据,选用其它的账户信息进行签名,假设签名者Alice自己伪造签名,这样Alice知道s,可以选择一个随机数ya,并计算t=(mod/7),所以s=g*s,H=g*HW。显然,Alice不能使用伪签名来生成h=h(idallce),这导致了签名验证中的问题。因此,用户利用信息进行虚假签名或者利用对手的信息签名,都不能通过验证。

(2)效率分析

选取四种不同的数据库处理方式,对比数据处理容量、速度、效率、安全性等几个方面,从表中分析得出,区块扩容和多渠道扩容方案引起的的效果差别不大。单渠道HTLC扩容方案对抗对手用户攻击或者虚假信息时,效果不是太好,而本文选取的多通道HTLC扩容方案整体相对稳定,效果最好。

表3.1本文方案与常见方案的性能比较

结论

我们逐步进入人工智能时代,更需要大数据的处理和区块链技术的应用,目前区块链应用从传统的数据集成分析,逐渐向新兴行业融合转变,目前最常用的互联网支付也依赖于数据处理技术的深度开发。今年最火的电商平台,其交易数据处理也同样依赖于区块链数据处理后台的加成。如何更好地将区块链技术应用到生活中的方方面面,需要更多的研究,不仅可以扩产道基本的日常生活保障设施,同时还能提升生活节奏方式,改变生活模式。那目前迫切需要解决的问题是,提高区块链应用技术的安全性和可靠性、数据处理的效率、提高结构性机制的稳定性,以及契约层的扩张容缩性。在区块链技术的支持下,新的数据处理速度和处理方式将会变得更快捷简单。