网络安全分析中的大数据技术应用

原莉 白雪冰

(包头职业技术学院 内蒙古自治区包头市 014030)

在大数据时代,人们的生活、生产更加便利。但是,由于现代信息技术具有一定的开放性,所以也导致人们的人身财产安全面临着网络上各式各样的威胁,比如数据泄露、被盗等。因此,也就需要相关技术人员能够在进行网络安全防护的过程中,融入现代信息技术,对大数据技术的优势进行充分利用,有效筛选数据,将不安全因素及时扼杀,以此还大数据时代一片净土。

1 网络安全分析

随着现代信息技术的不断发展,我国的网络架构也发生了一定改变,网络安全分析的数据量呈现出指数级曲线增长,现已从最初TB 的数量级演变为PB 数量级。在此过程中,所产生的内容也发生了相应改变,变得更加细化,也就需要数据分析的维度随之改变,以此应对越来越快的传输速度,同时也要求网络安全分析效率能够有所提升。

除此以外,网络安全问题也层出不穷,有组织、有预谋的网络攻击行为越发猖狂,甚至有不法分子长期埋伏在AP 附近,导致我国网络安全防护随时可能受到攻击,因此也就需要相关工作人员能够重视网络安全问题,要加强对网络安全的分析,多融入现代化分析技术,使得分析结果更加精准。

通过对上述我国的网络安全分析现状进行分析可知,在网络安全分析中应用大数据技术十分有必要。大数据技术不仅能够对数据的存储量、数据的有效性,以及数据的处理速度和效率进行有效提升,同时大数据技术对硬件设备的整体要求也不是很好,即使是在一些性能方面不够优质的硬件设备上也能够正常运行,并且数据处理效率不会降低。

因此,在网络分析中应用大数据技术,不仅能够使得系统成本得到相应降低,同时也能够大大提升数据处理的精确度,使得我国网络安全防护效率得到提升。

2 网络安全分析中的大数据技术应用研究

在大数据技术的融入下,网络安全分析效率有所提升,但是依然存在网络安全威胁,因此也就需要相关技术人员能够从“加强技术”和“提取大数据价值”两方面着手,对大数据技术在网络安全分析中的应用价值充分呈现出来。关于网络安全分析中,相关大数据技术的应用,主要表现为以下几点:

2.1 对IPv4/IPv6网络数据包情报分析技术的应用分析

随着大数据技术的不断研究,其在网络安全分析中应用价值越来越明显,尤其是IPv4/IPv6 网络数据包情报分析技术的出现,使得网络安全分析更加精准。

在该技术的应用下,相关技术人员首先从海量数据流中快速将指定特征的数据包准确挑选出来;其次,利用PPM 概率预测算法,也可以利用模式匹配算法,对这些数据中所存在的安全隐患进行及时分析和提取;最后,对GPU 硬件进行充分利用,完成对数据的高效处理,能够预防各类网络不安全问题的出现。除此以外,在进行上述操作的过程中,不管是对计算机进行操作,还是对相关数据进行操作,相关技术人员都需要严格遵守相关标准,也就是网络协议。

另外,计算机网络也是分有诸多层次的,并且其中所存在的协议也有其不同之处。基于此,为了能够确保网络的开放性不被掩埋,促使数据信息的流通、共享,在保证网络安全的前提下,0SI 模型应时而出,不仅实现了对网络的分层,而且也方便了技术人员的网络安全分析,而IPv4/IPv6 网络数据包情报分析技术在其中的价值,正是对应这一模型。

相关技术人员采用该技术,能够实现对相关数据包的检测,对数据包进行准确解析,当全部剥离后,即可筛查数据包是否安全。

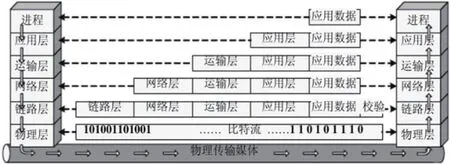

如图1所示,为IPv4/IPv6网络数据包的组装及解析过程示意图。

图1:IPv4/IPv6 网络数据包的组装及解析过程示意图

通过对图1 进行研究和分析可以了解到,在协议的首部,技术人员不仅能够设定固定的长度,而且也能够在其中发现协议长度的字段,以此呈现出目前协议的长度。而在此过程中,相关技术人员依据协议的长度即可实现对目前各层协议结束位置,以及上层协议开始位置的准确判断。另外,相关技术人员在进行网络安全分析的过程中,采用IPv4/ IPv6 网络数据包情报分析技术开展相应分析工作时,通常还会在首部出现一个协议类型的字段,该字段的主要作用是为了对上一层协议所采用的类型进行正确标记,并且通过对正在进行的首部长度和上层协议种类实现准确判断,就能够完成对所有层次协议首部的依次解析,最终完成网络安全分析的初步分析工作。

2.2 对大数据压缩与混沌加密核心引擎技术的应用分析

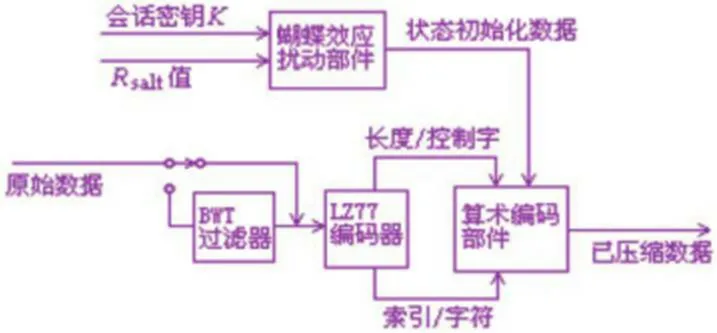

图2:大数据压缩与混沌加密核心引擎技术下的加密过程示意图

相关技术人员在进行网络安全分析的过程中,除了会采用IPv4/IPv6 网络数据包情报分析技术进行初步网络分析外,还会对基于大数据技术的大数据压缩与混沌加密核心引擎技术进行充分利用,以此完成更进一步的网络安全分析工作。

对于该种技术,其所代表的不仅是GB 级数字典,它的实测性能指标也是其在网络安全分析中的应用优势,目前已处于领先水平,并且在压缩速率方面也已经遥遥领先,不仅超越压缩率和压缩速度遥遥领先的WinRAR 技术,甚至已经赶超7-zip。在进行网络安全分析的过程中应用该技术,即可出现“蝴蝶效应”加密效果。如图2 所示,为大数据压缩与混沌加密核心引擎技术下的加密过程示意图。

基于该种技术运用下的网络安全分析,主要是对网络数据加密算法的充分使用,借助混沌系统其独有的特征,完成对图像信息的高效加密,是目前网络安全分析工作开展过程中所用的较为先进大数据技术。另外,基于该种技术的图像加密设计方式种类较多,不过目前较为常用,且效果相对较好的主要是置乱算法,是目前进行完网络安全分析时最关键的一种算法,主要是借助对图像信息的像素点位置的重置,以此确保图像信息的安全。

本文对该技术在网络安全分析中的应用研究,主要以较为常见的Amold 变换置乱算法为主,其主要是一种在Amold 猫映射基础上演变而来的变换算法,具体变化公式为:

通过对公式(1)进行分析可知,xn主要表示在对图像信息进行加密之前,其像素点在横向坐标上的值;而yn则表示的是在对图像信息进行加密之前,其像素点在纵向坐标上的值。基于此,也就可以推导出其逆变换公式为:

通过上述两个变换公式,即可完成对相关加密图像的安全分析,以此确保图像信息的安全性。

2.3 对网络安全自我防御智能技术的应用分析

相关技术人员在对网络安全进行相关分析时,还需要有网络安全自我防御智能技术的支持,进而完成对网络全部数据信息的有效统计和分析。在该技术的指导下,所进行的网络安全分析工作不仅能够对网络势态、格局等进行全面了解和掌控,以此确保网络安全防御体系得到不断加强,同时也能够让多级安全自动反应机制更高效地运行。另外,在此过程中,低级安全自动反应机制主要负责局部反应,以此实现应激反应;对于中级安全自动反应机制,同样负责局部反应,与低级安全自动反应机制不同的是,其主要是实现条件反射;而对于高级安全自动反应机制,其所负责的就是全局反应,以此完成智能决策。

当下,相关技术人员在采用该技术进行网络安全分析时,比较常用到的主要有下述几种:

2.3.1 自动感知技术

该种技术主要是对最先进人工智能技术的充分利用,将其应用到网络安全分析中,不但能够实现对不安全数据,以及不安全隐患的准确定位,同时也能够将这些数据或因素有效防护在外,特别是病毒、木马等不安全数据片段,定位十分准确。

除此以外,在网络安全分析中应用自动感知技术,也能够为后续网络数据的安全防护提供相应理论依据,使得网络安全分析工作的效率得到提升。

2.3.2 人工免疫技术

该种技术在网络安全分析中也较为常见,主要是模拟人体免疫后反应,实现对不安全数据及因素的有效防御。

除此以外,将人工免疫技术应用到网络安全分析中,不仅能够大大提升网络的自我防护能力,同时也能够提升网络抵御不良数据及因素入侵的能力,使得网络中的安全数据及因素能够稳定、健康流通。

2.3.3 智能响应技术

在将网络安全自我防御智能技术运用到网络安全分析中时,不仅有上述两种,还有智能响应技术,主要是完成对网络系统中病毒、木马入侵的有效、准确检测,并在检测出异常时第一时间向相关安全管理人员进行反馈,为其进行具有针对性的处理和防护提供依据。

除此以外,该技术还能够实现对安全隐患的智能度量。比如,在进行自我检测的过程中,如果检测出所出现的安全因素会造成大面积影响,那么将会自行启动全面杀毒系统,进而完成对网络的全面防护;但是,如果检查出所出现的安全因素影响范围并不是很大的安全隐患,系统并不会全面启动杀毒系统,会对其进行局部杀毒,以此避免影响范围扩大。

基于此,在网络安全分析中应用智能响应技术,不仅能够依据安全隐患特征开展具有针对性的安全防护工作,及时将影响范围控制住,同时还能够实现对网络负载的降低目标,符合现代网络运行需求。

2.4 对信息萃取技术的应用分析

在确保网络安全运行的过程中,网络安全分析工作的开展还需要依附信息萃取技术。该种技术主要是对网络上流通的数据信息进行萃取,以此发现其中所包含的不安全因素和数据,并对其进行防御,比如从网络使用者所使用的数据中获取相关敏感目标信息等,以此实现“净化”网络的目的。

3 结束语

综上所述,在现代信息技术飞速发展的今天,数据增长速度越来越快,在为人们生活、生产提供诸多便利的同时,也出现了大量网络安全问题,进而导致人们的人身财产安全受到威胁。在此背景下,也就需要相关技术人员能够对现代信息技术进行充分运用,尤其是大数据技术,以此展开更精准、有效地网络安全分析,将大量不安全数据和因素从中挑出,并能够第一时间提供相应对策,大大降低数据丢失、被盗等安全问题出现的几率,使得网络安全防护效率有所提升。