基于CA技术的网络信息安全系统设计与实现

◆丁欣宇

基于CA技术的网络信息安全系统设计与实现

◆丁欣宇

(辽宁财贸学院 辽宁 125105)

本文针对基于CA技术的网络信息安全系统设计与实现进行分析探讨,主要内容包括网络信息安全系统设计需求分析、系统介绍以及安全系统的设计与实现,其中网络信息安全系统设计中包含系统功能设计、CA数字证书系统、LDAP目录服务系统、应用资源授权管理系统等内容,并且阐述了系统应用测试和系统应用效益分析,供相关读者参考。

电子商务;信息安全;信息技术

在当前的时代背景下,计算机网络技术的应用范围逐步扩展,使社会各个领域的发展模式都出现了不同程度的变化。随着网络技术的应用发展,网络安全问题也日益显现出来。为了保证计算机网络的安全,需要优化设计完善的网络信息安全系统,有效防范网络信息安全隐患。为此,本文针对基于CA技术的网络信息安全系统设计与实现制定系统设计方案,确保网络信息安全系统能满足使用需求。

1 网络信息安全系统介绍

1.1 系统组成

网络信息安全系统主要由CA数字证书系统、目录服务系统、应用资源管理系统几个模块组成。在这个系统当中,CA数字证书管理系统是基础模块,目录服务则是基于支撑作用。在运行过程中,目录服务可以实现信息资源、用户、应用程序的统一管理,并且根据使用需求制定针对性的管理方式。将特定接口包与方位控制服务中间设备进行管理,进而与其他设备进行管理。实现与Web应用、数据库应用以及电子邮件等设备的应用管理的良好融合,呈现出完善的网络应用安全基础平台体系[1]。

1.2 系统设计目标

在设计基于CA技术的网络信息安全系统的过程中,需要对网络信息安全系统设计需求进行分析,明确系统的设计目标。

第一,网络信息安全体系是为了保证企业各类信息体系的安全性,因此,系统的设计应当满足用户对网络资源进行存取的需求,为各项信息资源的安全性给予保障,降低信息资源泄露的可能性[2]。

第二,构建统一信任域,通过构建信任域来辨析用户身份,以免因用户身份多样性造成使用受阻。在企业范围内制定特定的身份认证,进而更好的辨析用户身份。

第三,完善有效信息在应用、存储、传输等过程的保护措施,提升信息资源利用的可靠性、安全性以及抗否认性。

第四,解决应用系统授权机制混乱的状况。在制定解决方案的过程中,需要加强相关目录设计水平。根据使用需求构建应用系统用户授权机制,这样能够为应用系统提供接口规范。

第五,解决各类信息数据分布散乱的情况,例如人员信息、硬件资源信息、软件资源信息等,制定统一管理方式,运用分析管理的方式整合静态信息资源。

2 安全系统的设计与实现

2.1 系统的总体设计结构

在此次系统设计过程中,基于CA技术来展开,借助C/S模式联合B/S模式来推进。与此同时,运用CA技术、802.1X接入认证技术以及winpcap驱动软件等重要技术,促进可信身份认证、可信设备接入认证、控制访问权限等终端设备功能的实现。在这个系统架构当中,CA技术在数字证书管理系统内发挥着关键性作用,能够根据目录服务实现信息资源、用户以及程序的统一管理。并且能够根据系统运行需求,针对以上几个方面制定相应的管理体系,进而促进网络应用安全基础平台体系的完善,令网络信息安全系统的技术作用得到提升[3]。

2.2 系统功能设计

(1)身份认证功能

采用密码式的身份认证功能安全性不够高,难以满足大型企业以及政务内网的终端监管需求。为此,需要对身份认证功能进行优化设计,制定出终端节点、终端用户身份认证得到融合的身份认证方式,提升身份认证的安全性。

(2)终端节点接入发现功能

终端节点接入发现功能会制定出系统终端的拓扑结构,这样能够对各个节点信息展开全面准备的收集工作,并且能够对接入内网的终端设备进行身份验证与分析,避免非法终端的接入,保证内部网络的安全性。

(3)终端节点的安全性检查控制功能

在基于CA技术的网络信息安全系统当中,为了保证安全运行,需要确定终端是否存在NAT服务器或者代理服务器搭建情况,辨别有无外网接入的威胁。如果判定系统处于不安全的状态,需要及时发出警报,以免系统受到外网攻击和影响。

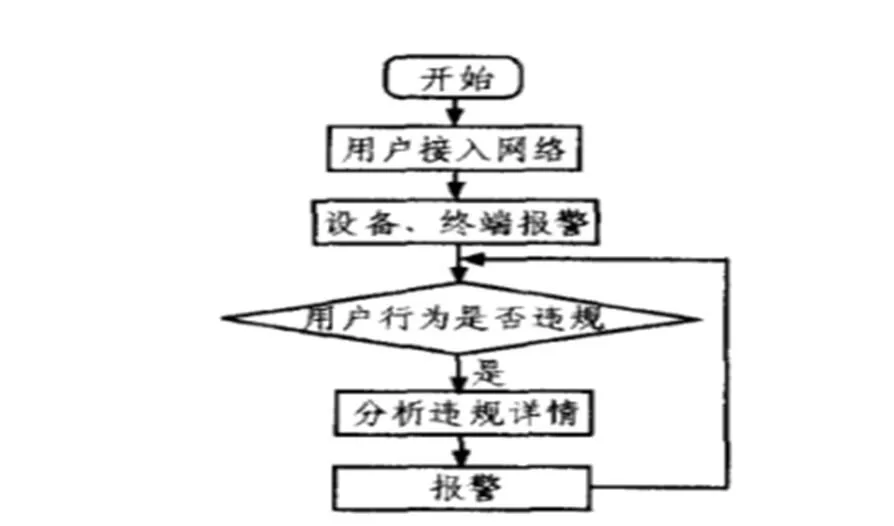

图2 系统重点控制流程

(4)终端节点行为监控功能

在当前的网络信息安全系统当中,利用权限分配功能来监控终端主机的各个端口,掌握端口的实际使用情况,及时了解和监测终端主机的远程运行情况。当发现违规操作行为或者异常情况的时候,能够及时发出警报[4]。

2.3 CA数字证书系统

在CA数字证书系统方面,应当根据需求配备相应的根、子CA、RA服务器,完善相应的证书颁发机构和证书管理网站,确保CA数字证书拥有统一的证书认证标书。这项身份认证标识可以被用于用户统一身份鉴别与认证,确保身份认证功能得到提升,以此来满足企业范围CA技术实际使用需求。在CA数字证书系统方面也可以根据企业特点与应用需求进行适当调整[5]。

在证书类型方面主要划分两种,分别是用户证书、服务器证书。其中用户证书通常是面向个人用户,对用户进行统一的身份验证和加密措施。服务器证书则是用于网络设备与服务器软件当中。在申请CA数字证书的过程中,可以通过两种方式,分别为面对面申请和网络申请。面对面申请具有一定的标准要求,通常会只针对高级用户的证书申请,而网络申请则能够面向所有的用户。在进行CA数字证书面对面申请的过程中,需要由申请人向RA操作人员发出证书申请,并且根据规定提供相应的信息。RA管理人员在接收到这些信息之后,会将其录入到RA工作站当中。申请过程中会先由二级审核员进行审核,审核通过之后转交给以及审核员进行再一次的审核。在两项审核均满足相关标准的情况下,中心签发员便会将CA证书颁发,将证书会送至目录服务处,在此自后,RA操作员会将数字证书录入到Skey,在将Skey交给申请人之后便完成了整个操作。在进行CA数字证书网络申请的过程中,与面对面申请流程的主要区别在于RA操作员是否介入。在面对面申请过程中,用户需要通过浏览器向CA Web服务器发出证书申请,Web在接收到申请信息之后会将其转交于CA服务器。整个信息审核过程与面对面申请基本相同,在完成信息审核之后,子CA服务器会根据Web服务器发出的请求返回申请人证书。最后,Web服务器会根据申请人的请求将CA数字证书安装到本地硬盘或者制定Key当中。

2.4 LDAP目录服务系统

构建目录服务信息树,对信息资源和用户进行统一授权与管理。根据使用需求设计目录树结构,对其布置辅目录和服务器,这样能够确保主服务器与辅服务器之间的负载数据信息保持均衡和同步。通过对各类数据信息进行统一整合,制定出针对组织结构、人员信息表以及用户方面的管理机制。

(1)目录服务域后缀设计

根后缀与子后缀关系密切,其中根后缀为父项,也是目录服务器的根节点。根后缀与子后缀的相关信息会存放在数据库,其中目录树根后缀表现形式为o=company,根节点域后缀则为o=sdcompany,o=company。

(2)目录部署设计

针对网络配置当中两个LDAP服务器进行设计,使这两个服务器能够分别设置在信息中心机房和网络通常的远地。在信息中心机房的目录服务器是Master LDAP Server,而另一个目录服务器则是Slave LDAP Sever,在运行过程中,同步复制机制会让系统对整个用户数据进行同步复制,保证信息负载的均衡,同时配置DNS来进一步辅助提升系统相应能力,在信息中心主目录服务器当中来实现数据库信息修改操作。

(3)目录分级管理机制设计

在这项系统机制设计工作中,应当根据目录分级管理机制的使用需求和功能需求来展开。在信息中心和二级单位分别设置超级管理员和二级管理员。超级管理员会依据根节点来梳理子树,二级管理员则会进行二级单位目录子树的管理。在实际运行过程中,二级单位也可以制定三级单位阶段并配备三级管理员。

(4)数据安全控制设计

在此过程中需要使用用户提供的身份验证信息以及服务器定义访问控制指令来实现目录信息的访问控制。依据用户的身份验证信息,制定允许/拒绝读、写、搜索以及比较等四种权限。运用访问控制功能来掌控整个目录、目录子树、特定条目以及特定条目属性集的访问权,并且设定用户组和用户角色的方式来控制用户访问权限。

2.5 应用资源授权管理系统

应用资源授权管理系统设计需要根据企业应用需求,拓展目录服务软件的策略授权管理,针对系统授权情况制定分级授权方式,分级授权管理员能够对资源系统进行用户级的用户授权和策略授权。为此,需要正确掌握应用系统的功能结构和资源结构。同时分析应用系统的访问授权,了解不同模块和资源的访问类型。在此之后,在目录服务当中对设计好的应用结构和访问授权进行定义,完成管理权限的分配。如果企业自行开发Java接口包,将会为B/S和C/S结构的开发提供便利。

3 系统应用测试与结果分析

在系统应用测试过程中,需要细心观察和测试系统运行的稳定性,分析系统中各项功能模块是否满足系统设计目标。系统设计测试终端监测组件部分会将应用程序和驱动程序转变成.exe文件格式,双击.exe文件自动安装。测试过程中,观察系统在终端接入控制、设备端口关闭开启等状态,能够确定工作状态的良好,并且报警信息精准可靠。由此可以判断身份认证、接入认证以及访问权限控制等功能运行较为稳定,有效保障网络终端安全监管,达到了网络信息安全系统的设计目的。

4 结语

在构建基于CA技术的网络信息安全系统的过程中,需要明确系统的设计目标,制定合理的系统结构与功能模块,保证系统各项功能的稳定运行。提升网络信息安全系统设计效益,将系统设计价值充分展现出来。

[1]段友祥,相鹏,李绪亮. 基于CA技术的网络信息安全系统设计实践[J]. 计算机工程与设计,2006,27(6):4.

[2]林睿,李丰,陆国生,等. 基于CA技术的网络信息安全系统设计与实现[J]. 电子设计工程,2017,25(011):157-159,163.

[3]张珊. 基于CA认证的网络终端安全监管技术研究[D]. 长安大学.

[4]丁颖,黄继海,马文越. 基于CA技术的无线传感网络安全自动鉴别系统设计[J]. 现代电子技术,2019,v.42;No.529(02):54-56+61.

[5]潘献威. 网络信息安全系统规划与设计研究[J]. 大科技,2019(3).