信息安全技术在广电网络中的实践应用分析

李 越

(陕西广电网络 咸阳分公司,陕西 咸阳 712000)

0 引 言

广电网络最显著的特征便是开放性和共享性,信息技术虽然为广电工作人员的工作开展提供了便利,但也增加了信息安全风险,采取相应的信息安全技术降低广电网络数据传输过程中的安全风险很有必要。

1 广电网络中关键信息安全技术

为了降低广电网络的安全风险,应用信息安全技术构建网络体系尤为重要。在众多信息安全技术中,防火墙技术、数据包过滤技术、应用级网关技术、代理服务技术以及入侵检测技术较为关键。

1.1 防火墙技术

防火墙是抵抗不法分子入侵和非授权访问的最佳手段,通过在内部网络与外部网络之间增加一道屏障,避免广电网络发生难以预测或破坏性极大的入侵,以此确保广电网络安全[1]。防火墙技术以监测、限制数据流的形式,尽可能屏蔽外部网络对广电网络运行所产生的影响。从逻辑角度来看,防火墙的主要作用是监测内部网络与互联网之间所产生的数据流,确保网络安全。

1.2 数据包过滤技术

数据包过滤技术主要是在网络层有针对性地选择数据包,选择依据为防火墙系统内预先设定的过滤逻辑,此逻辑也被叫做访问控制表。通过对数据流中的源地址、目标地址、端口号以及协议情况等进行检查,确定数据包是否安全,是否应当允许此数据包通过。数据包过滤技术的逻辑较为简单,经济性较强,增设以数据包过滤技术为核心的防火墙不需要额外费用。

1.3 应用级网关技术

应用级网关技术能够在广电网络中的应用层中建立转发功能和针对协议的过滤功能,通过特定的协议对指定数据进行过滤,同时对所传输数据进行分析、登记,并形成确切报告。应用网关技术与数据包过滤技术的共同特征便是依据预先设定的逻辑判定具体数据包是否可以通过,如果满足逻辑要求,内外计算机系统便会建立联系,外网用户可以直接了解内网结构和状态[2]。

1.4 代理服务技术

代理服务技术是在内外2者间的应用层建立连接,利用代理服务器建立连接,外网访问仅可以对代理服务器进行访问,这便起到了保护内部网络的目的。除此以外,代理服务也可对以往的数据包进行分析、登记并形成报表,若发现攻击迹象则会发出警报,保留痕迹。

1.5 入侵检测技术

随着信息技术的不断发展,网络攻击方式也在不断革新。对于广电网络而言,单凭防火墙技术难以最大程度地降低风险。入侵检测技术可以弥补防火墙的缺陷,进一步提高广电网络的安全性。通常入侵检测系统(Intrusion Detection System,IDS)可以利用神经网络技术、行为分析技术以及专家网络技术等对入侵行为进行检测,并形成审计记录,生成检测报告与分析结果。

常见的IDS系统结构较为简单,涉及知识库、网络当前运行状况、事件审计信息[3]。从功能角度可以将IDS划分为3大块,即信息收集、处理通信、判断反应。收集监视对象信息后进行分类与预处理,再将处理结果按照预先设定的格式向判断反应模块传输,最终采取特定的安全策略。IDS系统结构如图1所示。

图1 IDS系统结构

随着广电网络结构的复杂化,系统漏洞和弱点分布较为广泛,当前多数入侵行为的协作性较强,因此入侵检测系统需要具备较高的可训练性、容错性、拓展性以及共享性。将入侵检测系统与防火墙有机结合,即入侵检测的数据来源不再是随机抓包,而是对防火墙所产生的数据流进行检测。如此一来,所有进入内网的数据包不但需要接受防火墙的拦截、验证,还需要进行入侵检测,判断入侵行为是否具有攻击性,以此种方式达到实时阻断。虽然该方法较为有效,但难度较高,仍处于理论阶段。利用开放接口进行联动的方式应用较为广泛,在入侵检测系统中调用开放接口,并按照特定的协议传输消息,安装难度较低。

2 广电网络中信息安全技术的应用实践

2.1 网络概况

以某大学广电网络为例,其中心交换机型号为Catalyst6006,其他交换机型号为CATALYST3548,光纤连接形式为单模与多模。路由器直接连接至交换机,同时采用SUN服务器、HP服务器、IBM服务器与交换机互相连接。该广电网络的IP地址分为2类,分别是公众网和内网。拥有机房共计8个,在用计算机约1 500台,后期仍会继续增加。目前投入运行的系统为Netscap邮件服务系统,直接服务近300台计算机、1台HPLC3服务器、1台FTP服务器以及1台VOD服务器。

2.2 安全需求

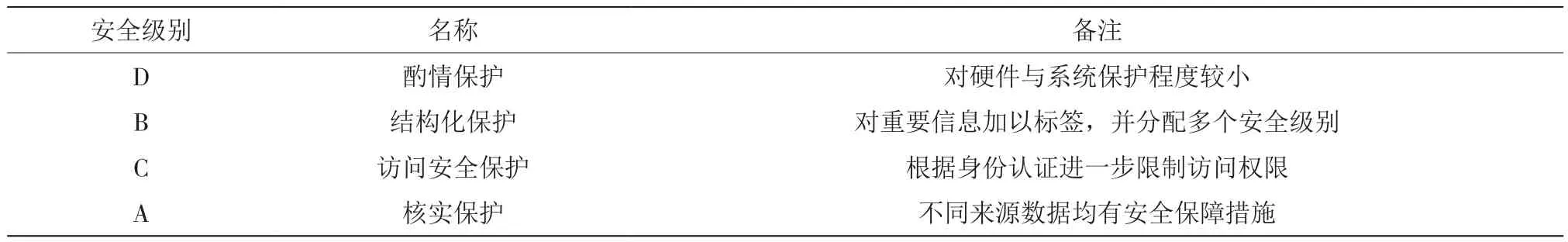

该广电网络在安全方面的需求包括6个方面:一是禁止外部非广电网用户未经许可对内部数据进行访问,以此提高内网与服务器连接的安全性;二是网络连接要在保证安全程度的前提下,着重考虑经济性;三是对各个系统和部门的访问进行严格控制,其他部门在未经管理员授权的情况下禁止互相访问,以此实现网络隔离;四是对网络运行情况进行监控,对所有攻击行为进行记录以及分析;五是对网络中存在的病毒进行防范;六是规范内部所有访问行为[4]。安全需求等级划分如表1所示。

表1 安全需求等级划分

2.3 信息安全系统设计

2.3.1 防火墙系统

对防火墙系统的安全策略进行部署,所有从互联网传输至内网的数据包必须要经过预先设置好的防火墙,只有在安全策略许可范围内的数据包才能通过此防火墙。防火墙自身要具备防入侵功能,对所有服务默认禁止,只有在安全策略范围内的服务才可允许。在此前提下,为尽可能提高该广电网络的安全性,可对子网结构进行屏蔽,采用边界路由器、隔离区(Demilitarized Zone,DMZ)周边网以及内部路由器构成屏蔽结构。边界路由器的作用是保护周边网络,过滤掉对内网存在影响的负面信息。内部路由器则会采取不同的IP地址对周边网进行划分,由边界路由器禁止访问源地址为内部IP的入站包进入内部网络,最大限度杜绝IP欺骗攻击。若存在外网用户请求,则由代理服务器认证后进行转接。内部路由器则是将内网用户直接转接至代理服务器中,并依据代理服务器功能对地址进行翻译,最终提供服务。

除上述外,该防火墙系统还需要将互联网用户的访问转移至周边其他服务器,禁止除管理员外的所有用户连接到主机和其他重要服务器,并在内网中安装防病毒系统与入侵检测系统,保护内网不受周边网络与互联网的侵害。为了进一步提高该网络的安全程度,还需要在防火墙系统内部与外部设立域名系统(Domain Name System,DNS)服务器,以代理运行的形式对互联网上的主机查询进行应答。该网络的所有主机均需要与媒体介入控制(Media Access Control,MAC)层绑定,并定期进行扫描,若发现非法IP地址和异常MAC映射,则自动进行报警[5]。

2.3.2 VPN系统

网络连接则需要采用虚拟专用网络(Virtual Private Network,VPN)系统,将VPN系统的组件分布至防火墙,与防火墙系统进行整合。带有VPN模块的路由器具有较大的数据流量承载能力,路由器的连接分为2个部分,分别是内网敏感区与敏感区之间的连接、内网与外网之间的连接[6]。

内网敏感区域与敏感区域的连接是网络连接中的重点,内部网络的部分部门会在网络中存储敏感数据,为确保此类数据的安全,传统方式会将敏感部门与整个校园网断开形成孤立网络。此方法虽然保护了部门内部的重要信息,但是由于物理中断使得其他部门不能及时访问,这便产生了通信方面的困难。采用VPN方案则可实现整体网络的连接,还能提高数据的安全程度。虽然路由器也能实现互相连接,但不能对敏感网络进行限制。管理人员可通过VPN服务器对用户身份进行指定,只有获取授权的用户才能对敏感信息进行访问。除此之外,还可以对用户的访问权限进行设置,若用户不具有访问权限,则不能访问敏感部门的局域网络[7]。

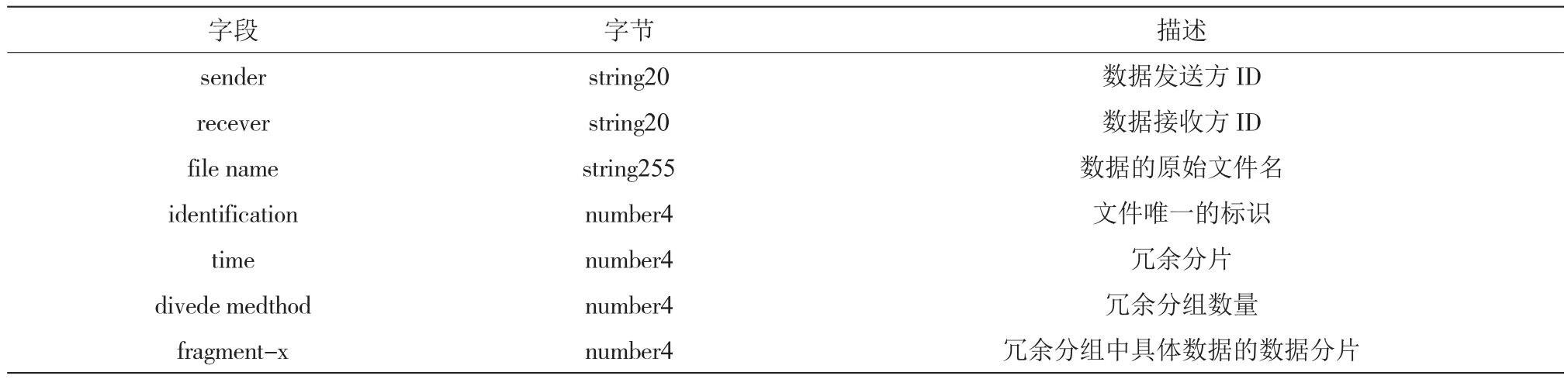

为了最大限度地提高敏感部门局域网络的安全性,选用点对点隧道协议(Point-to-Point Turndling Protocol,PPTP)、 第 二 层 隧 道 协 议(Layer 2 Tunneling Protocol,L2TP)等协议,不仅能充分发挥互联网的优势,还能保证局域网络的安全性。此外,对数据交换过程的头部内容进行识别,具体如表2所示。

表2 数据交换过程的头部内容识别

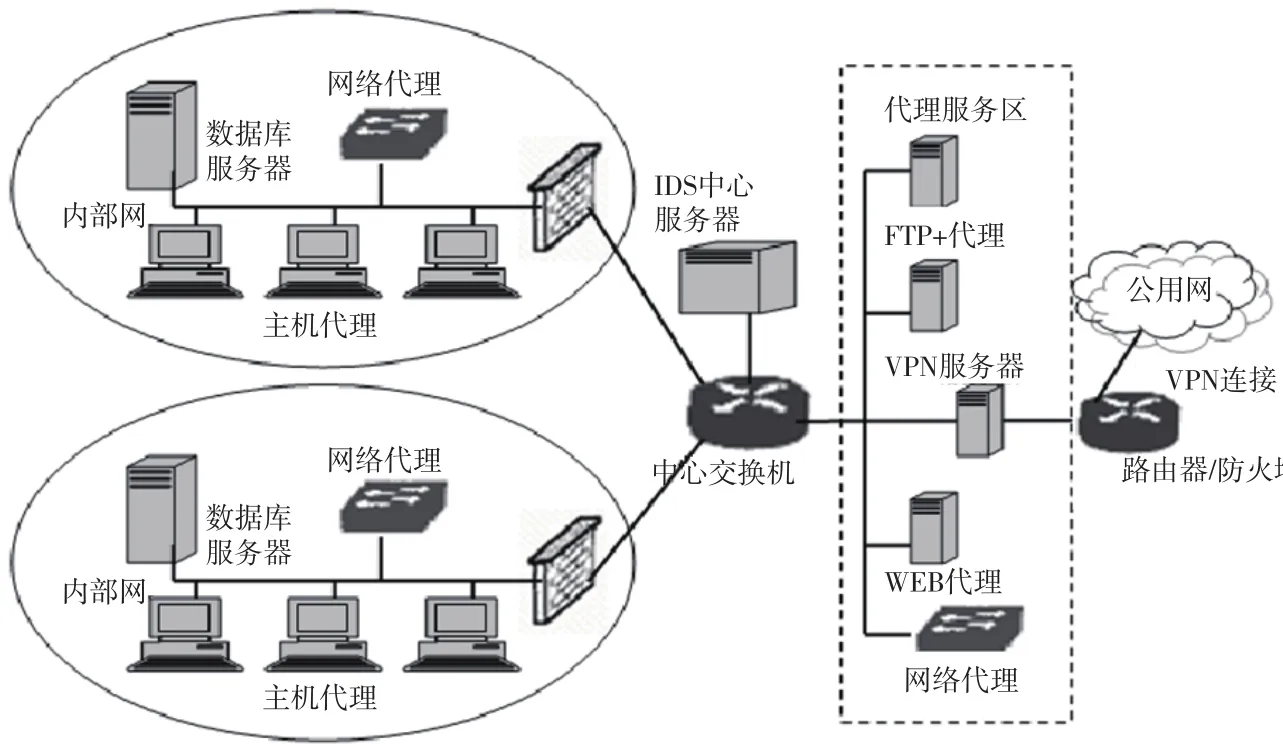

2.3.3 入侵检测系统

将IDS服务器接入案例网络的中心交换机上,并将各个网络代理分布至小区中,在重点工作站设置主机代理[8,9]。整个系统由主机、网络代理、中心服务器构成。网络代理分布在被保护的内网中,根据实际范围设置多个代理。代理能够访问到内网范围内的数据,同时对多台主机进行监测。将网络代理分为多个层次结构,下一层代理向高层代理上报,主机代理也可以向其他网络代理上报,如此不仅能提高系统的可靠性,还能避免某个网络代理失效影响整个系统。网络代理将实际检测情况与用户指令上报至IDS中心服务器,由中心服务器为用户提供交互界面作为访问入口,用户可通过交互界面发出相关命令。

基于网络代理结构,该广电网络可将模式匹配和统计信息2种形式相互结合,对入侵行为进行检测。统计信息方法主要对分布式拒绝服务(Distributed Denial of Service,DoS)攻击进行防御,正常网络数据流在某个时间段内存在规律,若此时间段内特定主机向特定服务器传输的数据包有明显增大,则可能遭受攻击。模式匹配则是基于已收集到的信息与数据库中所存储的信息进行匹配,以此发现与既定安全策略不同的行为[10]。

3 结 论

通过对某大学广电网络应用的关键技术进行分析,探讨了各项技术的实践应用策略。具体实践中,相关人员可从建立防火墙系统、VPN连接系统以及IDS系统入手,提高广电网络的安全程度。