一种优化物联网传感器数据存储的安全方法

姚 灏,张德方

(广州电力设计院有限公司,广东 广州 510610)

0 引 言

当前,物联网技术已与人们的工作和生活密不可分。随着嵌入式计算机系统和网络技术的持续快速发展,这两种技术的深度融合产生了大规模、独立的物联网系统。特别是由异构设备组成的物联网单元,这些设备生成和共享大量对安全至关重要的物联网数据,其中不乏一些有较高安全性的数据。因此,数据的传输和存储过程变得非常重要。由于大多传感器网络工作在无人值守模式下,因此很容易受到大量的网络攻击。几乎所有现有的物联网安全解决方案都依赖于中央控制器的架构,通过Web 与云服务器通信。随着物联网系统越来越复杂,这种依赖于中央控制器的方法虽能提供弹性灵活的计算和数据处理能力,但它面临的安全问题十分突出:依赖物联网中央控制器的架构一旦出现单点故障,这可能会威胁到整个数据系统的功能[1]。大量的连接设备包括防篡改系统和容错基础设施的实现。无数的传感器被用来从智能城市、工厂、车辆以及几乎所有领域收集信息。收集到的这些数据对于做出理性选择至关重要。这些感知单元被附加到物联网系统上,以便将信息传输到中央控制器进行存储和计算。据预测,到2020年,将有约500 亿件物联网设备连接到该网络,物联网数据传输和存储的安全问题得到了越来越多的关注。智能物联网系统能够对物联网设备和传感器进行监测,自动执行相应操作,在云端存储和处理物联网数据,并能在紧急情况下自动触发预警系统并采用应急预案。此外,智能物联网利用各种收集到的数据,采用云计算、量子计算、可穿戴系统、各种连接标准和接口,以及各种应用服务将当前的传统设备变成更智能的物联网设备。因此,管理这些物联网系统中产生的大量数据,需要将物联网与信息技术相结合,挖掘和分析这些的数据集,其处理能力和计算能力几乎是无限的。借助云计算和云计算的资源降低了数据处理的成本[2]。

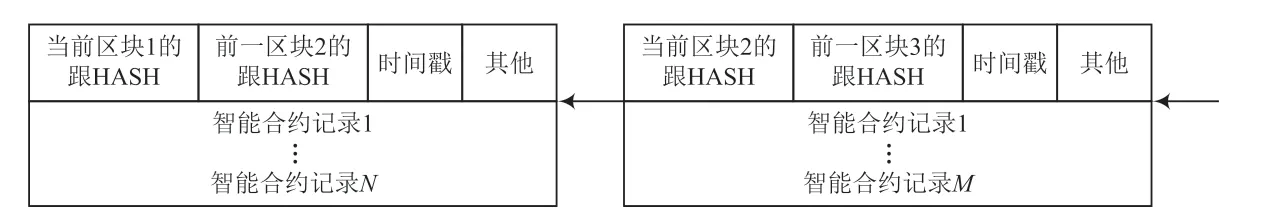

物联网终端用户在接收物联网数据的同时会面临安全隐患。当前,区块链技术已经成为一种普遍的技术,它允许使用组验证在不同用户之间同步共享账本记录,该共享记账本能够验证和存储帐户信息;区块链相较于传统的集中式记录方式具有更强大和灵活的能力。信息记录以块的形式保存在区块链中,其逻辑链接被组织成集群数据块的连接列表。区块链是基于记录的系统的创新应用,可在跟踪、监管和保护物联网数据中发挥重要作用[3]。借助区块链技术的支持,传感器节点发送的信息加密是通过持有唯一共享密钥的数字签名方法;这样就保证了通信数据的安全性和保密性。此外,分布式账本还记录了所有进出物联网设备的数据传输记录,以便于数据追踪。虽然区块链技术是解决目前集中式架构中存在的物联网隐私保护问题的理想解决方案,但仍有许多难题阻碍它集成到现代物联网系统中。现有基于区块链的系统中使用的许多共识机制在计算资源非常有限的平台上运行效果不佳,因为这些物联网设备须将其大部分可用资源和计算用于系统自身的运行开销,这使得维护数据安全性的成本太高。此外,由于规模的复杂性和单点故障隐患,高安全性的系统采用的是高度集中的架构,由于传统架构上的缺陷而不能有效提高物联网的生产效率。因此,在评估区块链与物联网的结合时,需要考虑诸多因素,例如:如何使用较少资源将物联网与区块链技术相结合,基于区块链技术的物联网安全保障体系等问题[4]。

1 区块链和物联网技术

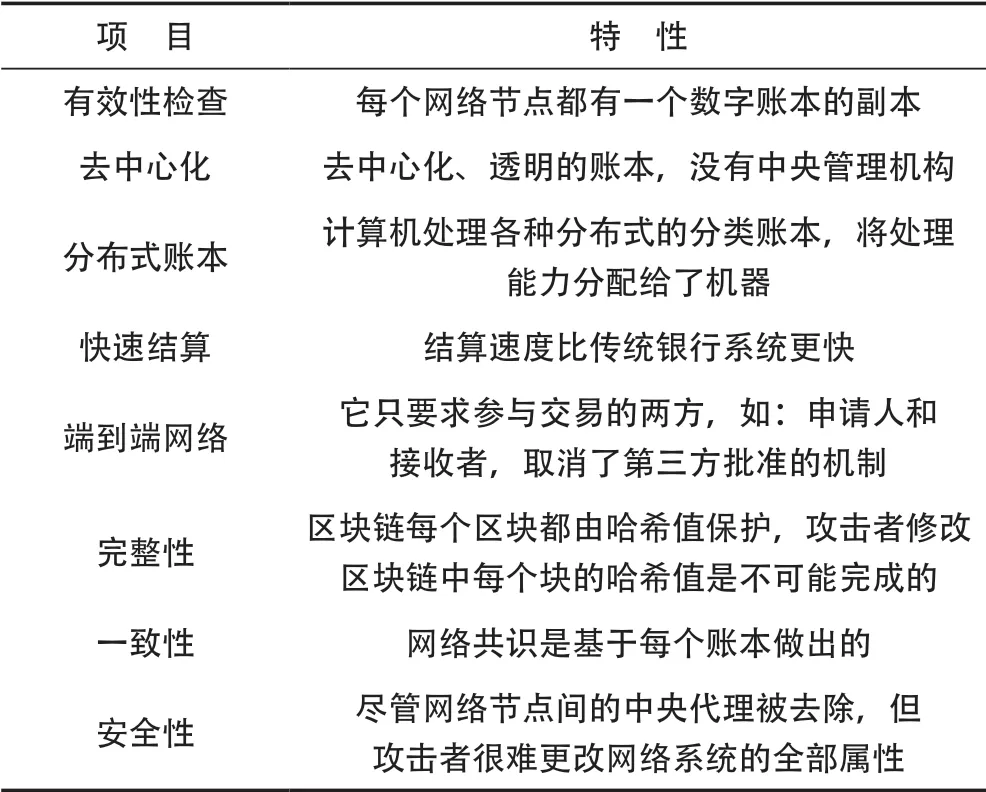

区块链是一种共享数据库,信息在对等组之间传输。表1显示了基于区块链技术的物联网特性。

表1 基于区块链技术的物联网特性

区块链的主要特点是查验机制、去中心化、分布式账本、快速结算、点对点网络架构、不可变更性、高安全性[5]。物联网的特点是通过私人(内部网)或公共(互联网)的传感器收集数据并将数据用于计算。随着物联网规模越来越大,物联网产生的数据信息越来越多,这些需要经过网络的传输和存储才能做到有效的管理。物联网设备积累的信息大致分为公共和私人数据,由于网络安全形势日益严峻,保护数据的安全传输和存储依然具有重要意义[6]。

2 物联网安全问题

由于物联网的设计初衷考虑到了兼容性,物联网是一个多平台接入的网络系统,这使得物联网规模能够快速的发展壮大。这里,必须要考虑物联网的几个重要组成部分与物联网的性价比之间的关系。物联网采用分层架构来理解物联网生态系统中的各种基础设施,通常将其划分为三个层次[7]。由于物联网中广泛存在异构的设备,这降低了系统的可靠性,存储在云端的数据使物联网用户可以在遥远的地区获取传感器的信息或者计算结果。由于数据的传输和存储需要在互联网中多个节点中转,传输和存储的安全保障成为亟待解决的问题。物联网通常被分为4 层,即物理层、网络层、中间件层和应用层,每一层面临的安全威胁不同。物理层的安全威胁包括:节点捕获攻击、重放攻击、侧信道攻击、窃听、假数据注入攻击、恶意代码注入攻击、饱和攻击、物理破坏攻击、干扰攻击等。网络层主要有欺骗攻击、中间人攻击、天坑攻击、DDoS/DoS 攻击、非法访问、钓鱼攻击、路由攻击、数据传输攻击、设备克隆攻击等。在中间件层,主要的攻击形式包括:SQL 注入攻击、签名包装攻击、云恶意代码注入攻击、洪水袭击云、拒绝服务攻击、虚拟化安全威胁和攻击云服务器等。在应用程序层,主要的攻击有:钓鱼攻击,信任管理危机、身份验证问题、恶意脚本、策略实施、数据隐私问题和拒绝服务攻击[8]。

区块链网络采用的是点对点网络架构,所有网络节点以相同的方式复制信息。信息提交者的节点在输入流程时注册协议(包括其加密密钥),并将其传输给其他几个对等节点进行确认。每个侧链各自负责处理自己的物联网信息。在测试阶段,在一个平台上处于活动状态的未注册节点不允许参与区块链构造。该设备首先需要登录,成为该区块链系统的组成部分后才能被授权检索该区块链联盟的内容。区块链联盟拥有授权用户接入和限制用户访问的权力,这成为区块链数据信任机制的基础[9]。

3 基于区块链技术的物联网安全框架

本研究提出的基于区块链技术的物联网安全框架专用于压缩来自物联网传感器的数据。这种压缩技术的实现分为三个部分。首先,在网络节点中压缩传感器读数的数据;其次,使用AES 和SHA-256 实例对压缩后的数据进行加密,将数据存储在区块链上后发送到云;最后,在接收端使用私钥解压数据。该安全框架结构图如图1所示。加解密流程如图2所示。

图1 基于区块链技术的物联网安全框架

图2 基于区块链技术的加密和解密流程

3.1 压缩数据过程

在系统初始化时,首先将收集来自各种物联网传感器的数据,并检查设备的真实性。在压缩的第一阶段,系统定期从物联网传感器单元收集信息。如果计算机不被允许,那么信息位就会被拒绝。与之相反,信息被记录在一个数组中一段特定的时间。此外,利用排序算法将信息按递增顺序排序。随后,进行测量,测量任意两个连续样本组值的平均值。因为对于每一组变量,得到一个单独的值。真实节点完成后,将数据记录到Excel 中,对数据进行升序排序后,计算每对数据的平均值并保存压缩文件。

3.2 解压数据过程

云服务器最初在解压阶段就接受了对信息的需求。相反,针对包含数值的查询,Cloud 在获取CSV 文件时需要将数量乘以2,因为最初已经将数值减少了50%。生成所有数字后,将获得的信息保存在一个数组中。因此,这些值被记录在文档中,并将目录发送给提交者。当源信息和提取的信息之间仍然存在一定的差异时,被认为是错误的,可以通过减少误差来尽可能地提高压缩比。

3.3 实现安全架构的算法

3.3.1 算法1:使用安全哈希算法的数据压缩算法

系统初始化

步骤1:从各种物联网传感器获取数据,并存储到不同的Excel 文件;

步骤2:读取不同数组变量中每个传感器的数据;

步骤3:对每个数组中的数据进行排序;

步骤4:计算数组中每对的平均值,将记录压缩到count的1/2;

步骤5:从每个数组中读取数据并创建一个字符串;

步骤6:使用AES 加密和SHA-256 实例加密字符串;

步骤7:将其存储到区块链中,以便将数据安全地传输到云上;

步骤8:将区块链传输到云上;

步骤9:转到步骤5,直到记录存在为止。

系统结束。

输入数据:来自物联网传感器的数据;

输出数据:区块链中的压缩和安全数据。

3.3.2 算法2:接收端数据解压缩算法

系统初始化

步骤1:从云接收区块链;

步骤2:将数据从区块链提取到字符串变量中;

步骤3:使用私钥解密数据;

步骤4:将数据分割成不同的变量,并存储到字符串变量中;

步骤5:循环步骤1~步骤4,直到该记录存在;

步骤6:将每个记录复制到文件中,使数据加倍;

步骤7:将传感器数据存储在Excel 文件中。

系统结束。

输入:在区块链压缩和安全的数据;

输出:来自物联网传感器的数据。

4 研究成果

本研究的实验出于数据压缩和安全性考虑,采集了6 个传感器,分别是空气质量指数传感器、粉尘浓度传感器、湿度传感器、温度传感器、电压传感器、水位传感器,这些传感器与Node MCU 接口,同时采集连续3 天的数据,并在ThingSpeak 上进行分析。在云端分析数据后,在Excel 文件中获取样本。为了便于统计错误率,从6 个传感器单元中各取了100 个样本值。存储优化通过以下两个步骤完成:

步骤1:通过压缩优化所需数据存储量。

根据本研究提出的利用区块链技术进行物联网云存储数据压缩和优化的框架,采集各种传感器提供的传感数据,并使用排序技术对这些数据进行排序。本实验采取冒泡排序方法对各个传感器接收到的数据进行了排序,然后计算每个传感器数据对的均值。计算平均值并存储在其他文件中,将此过程用于所有传感器数据。如果新的平均值文件有ith记录,则可以计算为:

步骤2:使用安全散列的安全数据事务。

压缩数据通过SHA-256 实例和使用生成的密钥的AES加密来加密和解密。之后,从每个文件中提取第i条记录并创建字符串,然后使用生成的密钥加密这个新生成的字符串。在解密过程中,使用相同的密钥加密数据,并处理生成的字符串以将数据存储在不同的文件中。

本实验记录了6 个传感器,每个传感器数据文件中有100 个记录。应用上述平均数机制后,每个文件的数据被压缩到每个文件总计数的1/2。此数据可以存储在其他一些文件中,以便进一步加密并发送到区块链。

5 结 语

随着物联网应用的普及,物联网平台在安全和隐私方面面临挑战,已成为热点课题。本文讨论了物联网设备的保护和隐私问题以及借助区块链技术提高物联网安全性的可行性方案。在提高物联网安全性的前提下,减少了数据发送量并优化了物联网应用的存储。本文重点讨论了物联网基础设施每个架构层的几种安全攻击。通过实验证明了本研究所提的使用AES(SHA-256 实例)方法实现了误差率不超过1%,压缩数据优化数据发送与存储达到50%的成果,进而证明了本方法具有较高的学术和应用价值。