基于神经网络的数据安全加密系统设计和实现

胥素芳

摘要:为了保障数据安全性,提升数据加密与解密工作效率,文章设计并实现了基于神经网络的数据安全加密系统,建立源码、译码,确定数据防泄露编码原则,将专用控制模块用于系统的编解码器设计,并在RAM模块设计并行读写的功能模块,成功搭建数据收发过程防泄露加密模块,实现了数据防泄露加密系统的顺利应用.经实验结果证明,基于神经网络的数据安全加密系统,在解决数据加密行为不可控,充分保证数据安全的基础上,可以同时处理海量数据,缩短等待译码的耗时。

关键词:神经网络:数据安全:加密模块:系统设计

中图分类号:TP311

文献标志码:A

0 引言

神经网络作为多个信息处理单位所组成的网络应用结构体系,每一个信息处理单位都是独立神经元节点,这些节点间构成关联要遵循相互作用强度限制法则。在实际应用中,由于存在数据库主机,在传输数据直至存储之前,都需经过多次分类处理,一方面可以最大化确保数据信息完整性,另一方面可避免发生信息干扰行为[1]。近年来,数据量与日递增,进一步加剧了互联网环境的复杂度,数据加密处理易受多方不可控因素影响,破坏信息加密传输的安全性。为了解决这一问题,本文利用神经网络优势,设计数据安全加密系统,与数据收发器、译码文件联合搭设系统软硬件,完成数据安全加密处理。

1 神经网络加密算法原理

为了在短时间内完成网络计算,保证整个加密过程的安全性,引入Hopfield神经网络,提高数据加密与解密工作效率。离散Hopfield神经网络内共计包含Ⅳ个互联神经元,每一个神经元为0或1.各神经元所处状态,将直接决定下一个神经元Si(t+1)的状态,公式为[2]:

式(1)中:i,j两个神经元间用Tij表示二者连接权值;!神经元阈值用0,表示(一般取值为0);符号函数用f(x)表示。

联想神经网络本身作为有限的记忆容量,在面对远超自身存储容量的样本数据量情况下,这种现象被称为过饱和HNN。面对过饱和HNN在Hopfield神经网络中,未按照Hamming最小规则联想混沌吸引子,在神经元个数增加中随之增加混沌吸引子个数,每一个吸引域内状态信息不可测,每一个吸引子及对应吸引域,可能由于连接突触矩阵发生改变而随之改变。将随机变换矩阵H引入其中后,原初始状态S与吸引子S将形成全新初始状态S与吸引子S。

2 数据安全加密系统硬件设计

2.1 神经网络框架

本次系统设计神经网络框架主要包括源数据输入、数据递归、神经性应用、输出源码4大节点。整个过程由源数据输入节点先对全部待运输原始训练数据进行整合,向网络各神经元按需分配,接着由数据递归各结点负责接收数据信息参量,与此同时,建立与下一节点之间的数据信息传输关联,神经性应用节点负责整合原始数据信息参量,向输出源码多极化传输。输出源码这一节点在整个神经网络框架中,占用状态自始至终比较活跃,可以完整接收整个神经网络环境中的信号,向不同递归结点传输转存[3]。

2.2 数据收发器

数据收发器主要负责描述神经网络在整个状态空间中的信息轨迹行为具体变化,源数据输入量的不断增加,神经网络中的数据递归信号連接状态也会随之改变,由面型转变至线型。整个神经网络中,此类型结构元件数据传输行为并不会跟随数据量样本的轨迹行为变化而改变。受神经网络中的影响促进作用,数据收发器通常具备数据信号初始化处理的关键元件,加上存在训练性传输行为,神经网络框架中可以直接控制原件信息传输行为,直至原始数据信息样本编码执行率稳定。

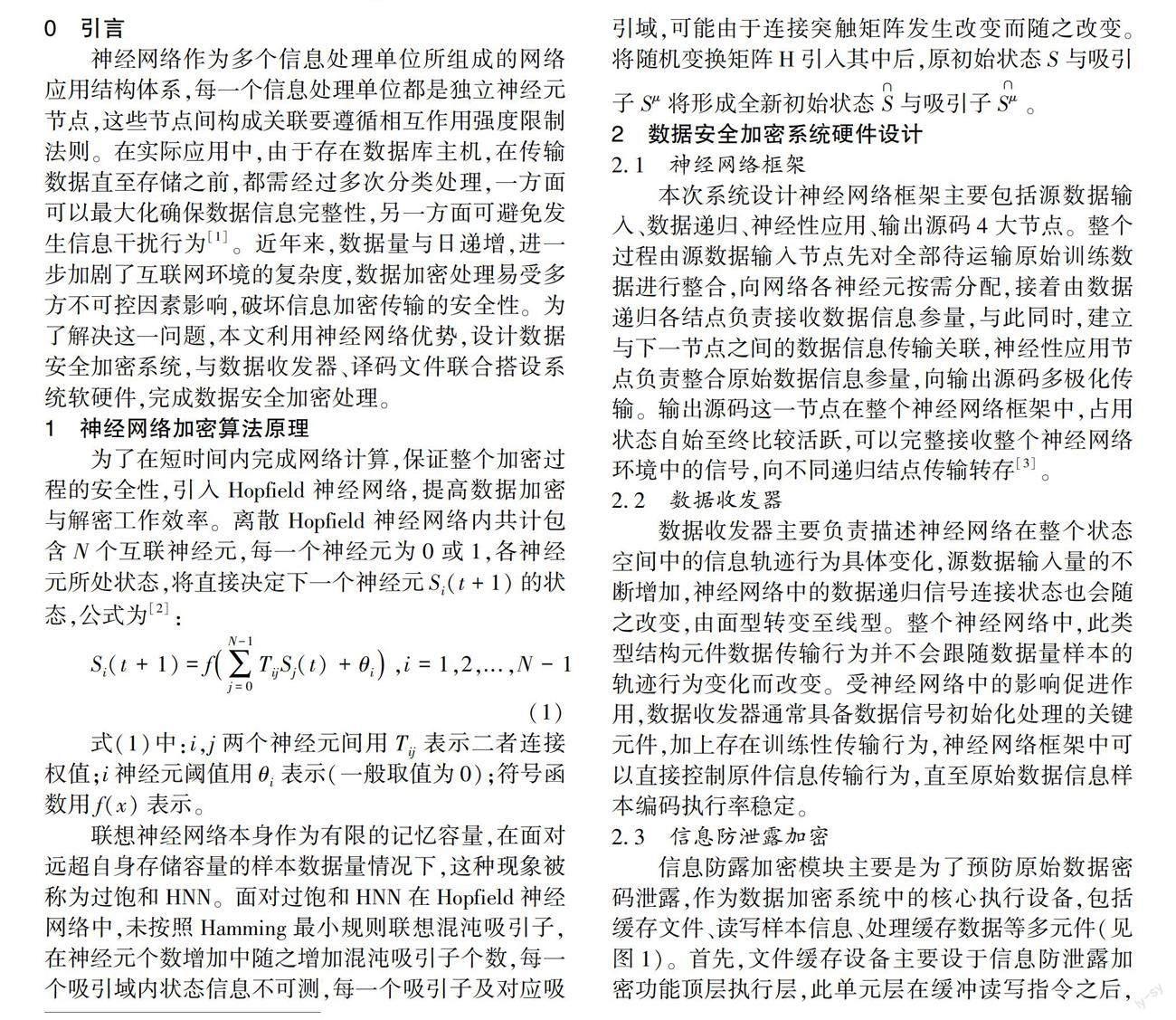

2.3 信息防泄露加密

信息防露加密模块主要是为了预防原始数据密码泄露,作为数据加密系统中的核心执行设备,包括缓存文件、读写样本信息、处理缓存数据等多元件(见图1)。首先,文件缓存设备主要设于信息防泄露加密功能顶层执行层,此单元层在缓冲读写指令之后,即可进行原始训练样本防泄露加密处理,也可利用输出信道在系统的数据库功能存储信息参量[4]。缓存数据处理设备在此子模块中的底层执行单元,随时负责读写增加的数据样本信息,并及时更改设备结构体内的信息存储权限,从而满足功能执行过程中的实际所需。

3 数据加密系统软件设计

3.1 源码文件

为了保证本次设计此数据加密系统的安全性,对原始训练数据样本设计防泄露编码处理时的源码文件必不可少。通常要以数据信息参量的主要存在形式为依据,完成编码原则的制定。对于神经网络来说,原始训练数据样本的存储值越大,解码后生成相应的信息参量就会有越高的样本数量级水平。在既定编码时间内,基本保持稳定的译码参量指标值,假设单位时间内,原始训练数据样本的防泄露源码条件变化量用△P表示,通常编码指令所需传输用时不变,就不会影响此项样本数值水平。对有关于原始训练数据样本的密码编译条件,用λ表示,在上述物理量支持作用下,定义神经网络源码文件公式如下[5]:

式(2)中:防泄露数据密码最小、最大的两个传输条件分别用eo,en表示;两个不同原始训练数据样本的转码条件分别用u1,u2:表示。

3.2 译码文件

译码文件作为密切相关于原始训练数据样本的密码转录样本,一般源码文件会直接对译码文件的参量存在形式产生影响,二者之间有重大关联,表示为源码文件作为主动变量,而译码文件作为跟随变量。假定在神经网络中的最小、最大的两个数据信息防泄露编码条件,分别用x0,xn表示,通常来说,这两个条件物理空间实值大小,将直接决定译码文件覆盖数据传输范围的大小。这样的话原始训练数据译码文件定义公式如下[6]:

式(3)中:原始训练数据初级防泄露编码条件,与引申级防泄露编码条件,分别用r1,r2表示,数据样本信息的训练编码均值量用M2表示。

3.3 编码原则

建立编码原则作为基于神经网络数据防泄露密码生成系统中的末端处理重要环节,能够在现有数据信息存储样本条件下,确定生成译码指令所需耗时,在第一时间有效抑制非主观训练数据信息出现错误传输。定义f1为首个原始训练数据样本防泄露编码的参量,相应的第n个参量为fn。在并不考虑神经网络其他信息参量指标,影响原始训练数据量的传输前提下,恒成立fn>f1。假设既定数据密码转录系数用p表示,定义本次设计此加密系统的执行编码要满足条件公式如下:

式(4)中:原始训练数据输入值在0情况下,数据信息防泄露要满足的编码条件用k0表示;密码样本内信息转录实值用x表示。

综上所述,在本次设计基于神经网络的数据安全加密系统软硬件环境下,顺利实现原始训练数据集的安全防泄露。

4 系统测试

4.1 测试设计

为了对本次设计数据安全加密系统的原始训练数据防泄露系统价值进行验证,本次测试设计数据防泄露编码处理网络,在服务器终端分别接入实验组、对照组的编码主机。在保证不改变其他基础实验条件这一前提下,在神经网络原始数据防泄露加密系统中搭载实验组主机,与对照组的传统过程监控系统对比分析数据安全加密情况。

4.2 测试结果

以20 min作为一次数据加密单位时长,分别记录在3个单位时间内,两组原始训练数据的安全加密处理情况(见表1)。

根據表1结果可以发现,本文设计的基于数据安全加密系统,在每个单位时长内对原始训练数据的处理量都呈现极为明显的上升趋势,邻近两单位时长内,发生小幅度下降。对照组训练数据量则在实验前期持续上升,直至第2个单位时长上升趋势逐渐衰减。因此,证明了在同一系统单位内,随着原始训练数据量的不断增加,基于神经网络的数据安全加密系统更能满足原始数据传输安全加密应用所需。

在数据信息总量持续递增情况下,基于神经网络的数据安全加密系统译码耗时情况如表2所示。

由表2可知,此基于神经网络的数据安全加密系统中,安全加密泽码耗时在上升之后,逐渐趋于稳定,最后出现下降的变化趋势,但是相比之下,对照组耗时不断增加,实验组的译码耗时明显较短,证明基于神经网络的数据安全加密系统能够有效控制数据信息译码耗时。

5 结语

本次设计基于神经网络的数据安全加密系统,能够满足日常应用实用性所需,不仅可以缩短数据信息译码耗时,还能扩充单位时间内的信息数据处理量,极大地提高了数据传输存储-厂-作效率,也明显加强了数据安全性。

参考文献

[1]关一凡,刘立东,蒋东华,等.基于混沌Hopfield神经网络视觉意义的图像加密算法[J].电子设计工程,2022(7):144-149.

[2]谢四江,许世聪,章乐.基于同态加密的卷积神经网络前向传播方法[J].计算机应用与软件,2020(2):295-300,312.

[3]查毅,冯宏伟.基于卷积神经网络的运动辅助决策系统设计[J].电子设计工程,2021( 15):111 -114,119.

[4]李西明,吴嘉润,吴少乾,等.基于生成对抗网络的抗泄露加密算法研究[J].计算机工程与应用,2020( 10):69-74.

[5]肖成龙,孙颖,林邦姜,等.基于神经网络与复合离散混沌系统的双重加密方法[J].电子与信息学报,2020(3):687-694.

[6]黎学军,苗苗,李庆宇,等.一种基于神经网络的图像加密算法[J].大连工业大学学报,2021( 5):358-366.

(编辑傅金睿)