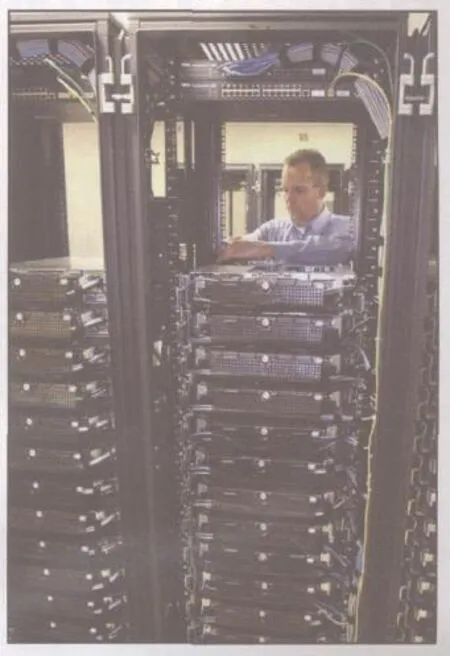

应用层威胁比率加重数据中心需转变传统安全思路

本刊记者 | 张鹏

数据中心作为信息服务的核心地带,其重要性正不断提升—从内容承载和网络接入的简单定位逐渐转向整个社会信息化服务的重要载体。在中国,数据中心市场的总体规模在去年已经超过6.7亿美元,较2008年增长22.7%,预计2010年这一数字将升至8.3亿美元。

不过,值得关注的是,尽管数据中心在虚拟化、分布式以及云计算等新技术的影响下,其规模和数量不断得以膨胀和扩大,但同时一些隐患也随之暴露。

今年上半年,包括谷歌在内的一些知名的服务提供商和电信运营商都曾因非法网络侵害而造成较长时间的断网事故,包括电信级数据中心在内的很多IDC机房都存在着安全性、隐私性以及内容合法性等一系列问题,由此也成为各大企业、电信运营商及政府机构关注的重点。

这并非老生常谈,据国外监测报告显示,目前地下黑客组织已呈现产业化、经济化趋势,而SQL注入、跨站脚本(XSS)、跨浏览器攻击(ClickJacking)等针对数据中心应用层的攻击行为也逐渐成为黑客们进行网络非法侵害的主要方式。

与此同时,来自Arbor最新的全球互联网基础设施安全年报也显示,在北美洲、南美洲、欧洲、非洲和亚洲等地区的132家一级、二级及其他IP网络运营商中,大约有35%的受访者认为,在未来12个月间,复杂尖端的服务层和应用层攻击将取代大规模的僵尸网络攻击,成为最大的运营威胁。

不幸的是,大部分数据中心对这一变化并无太大警觉。相关咨询机构报告显示,在2009年,全球有94%的数据泄露事件起源于数据库和应用系统中的漏洞;但在用于数据中心安全投入的160亿美元中,90%却被花费在网络防火墙等其他方面。

安全资源分配严重倾斜

一位中国移动研究院网络技术研究所的内部人士告诉记者:“目前电信运营商IDC的安全能力仍主要集中于网络侧。”以中国移动为例,在网络接入层尤其在省网和骨干网出口都部署了流量清洗系统,主要用来抵御DDoS攻击;在网络汇聚层,一方面利用防火墙等工具建立严格的控制访问权限,另一方面对入侵防御系统进行有效补充;而在业务接入层,则面向主机资源等建立集中病毒库,并进行周期性的安全评估。

针对目前黑客们主要的攻击对象—应用层(包括Web应用、数据库和文件管理),电信运营商却少有关注。

“现阶段,一些地方运营商除了针对后台计费系统等关键性业务加装了数据库防火墙外,其余大量的安全防御设施都被部署在了网络层面。”前述研究院人士补充道。

究其原因,数据安全厂商Imperva的技术专家告诉记者:“现阶段安全市场上基于应用内容的安全解决方案,如Web应用防火墙、数据库防火墙、文件防火墙均属于新型防御技术,很多企业客户对此并不了解,也不清楚这些产品能够解决哪些问题,很多企业级用户谈到安全,往往会很习惯地考虑网络防火墙等传统安全产品,并将一些新兴的安全隐患寄希望于传统的IDC安全架构。”

重新审视应用层信息安全

“我们的确需要重新审视应用层的安全问题,由于这些针对业务层的安全攻击,如非法篡改网页和盗取数据库信息往往能够直接获得利益,电信运营商数据中心的后台查询、计算资源以及网站信息管理也就成为了易受攻击的对象。”一位中国联通IDC运营中心的内部人士如是说。

针对目前黑客们主要的攻击对象应用层,电信运营商却少有关注。

据了解,数据中心应用层的安全防御对象可大致分为三类,分别是Web应用、数据库和文件。一旦这些应用受到直接威胁,传统的数据中心安全解决方案则显得多少有些无力应对。

前述Imperva技术专家解释说,传统网络防火墙将威胁挡于自身网络外,IPS可抵御已知的漏洞威胁,但这些手段仅在网络层面,对于一些来自应用层面的攻击入侵行为,效果并不明显。“也就是说,数据中心的安全策略除了需要粗线条地在网络层、传输层部署安全解决方案,也要考虑针对一些关键性应用分别配备更为精细的应用防火墙设施。”

以Web应用为例,目前很多黑客在组织攻击某一网站时,通常是直接对其操作系统和应用程序中的漏洞进行攻击,此时处在网络底层的防火墙和IPS对于这种行为无法形成有效监控,因为这些攻击行为通常伪装成正常流量—无明显大数据包,内容和地址也相对匹配,网络层的监测防御系统往往很难发现,而Web应用防火墙的专长就在于此。

应用安全部署在于内外兼顾

“除了抵御来自外网的安全威胁,针对内网的行为监控也不能遗漏,企业需谨防通过内网窃取企业机密数据的行为发生。”前述Imperva技术专家表示。

来自国外分析机构的数据显示,84%的公司机构经历过至少一次数据丢失事件,其中74%的数据泄漏来自数据库,19%的数据泄漏来自应用层,剩下的7%则源于内部管理不善。

解决此类信息泄漏问题,上述Imperva技术专家认为,首先需要在IDC中搭建完整的数据架构,包括结构化数据(数据库中的数据)和非结构化数据(文件服务器中的商用文件、源代码、PDF以及财政报表等);然后,针对不同的数据类型采用不同的数据泄漏防护措施,如通过动态建模技术,分析内部员工合法的数据存取行为并建立相应模型,一旦有不合规的行为发生,其监控设施则能够及时提出警示并予以阻断。