一种运用入侵检测的分布式防火墙系统研究

司凤山,王晶

(1.安徽财经大学管理科学与工程学院,安徽蚌埠233030,2.蚌埠学院数理系,安徽蚌埠233030)

一种运用入侵检测的分布式防火墙系统研究

司凤山1,王晶2

(1.安徽财经大学管理科学与工程学院,安徽蚌埠233030,2.蚌埠学院数理系,安徽蚌埠233030)

针对目前集中式防火墙不能适应高速网络环境、无法满足网络流量需求的不足,提出了一种运用入侵检测的分布式防火墙系统模型.该系统可以根据入侵检测系统提供的访问策略,对某些数据包实施阻断或限制其流量.文中详细论述了模型中负载调整模块和状态统计模块间的通信机制以及报文转发模块的处理机制.本系统的提出对网络防火墙的设计有一定的参考价值,对解决网络安全问题是一个有益的探索.

入侵检测系统;分布式防火墙;网络安全

随着网络技术的发展和应用的不断深入,各种入侵事件与入侵手法层出不穷,网络安全问题日益严重.目前防范网络入侵最常用的技术是防火墙,但由于传统集中式防火墙暴露出来的不足和弱点,导致网络的安全保障技术相对落后于网络攻击技术,从而出现防不胜防的尴尬局面.因此,有必要探索新的安全技术和策略来迎接挑战,改变原有的安全解决方案.

1 入侵检测系统与防火墙

入侵检测系统(Intrusion Detection System,下称“IDS”)是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全技术.它与其他网络安全技术的不同之处在于,IDS是一种积极主动的安全防护技术.IDS通过收集和分析计算机网络或计算机系统中若干关键点的信息,检查网络或系统中是否存在违反安全策略的行为和被入侵的迹象[1].

防火墙的主要作用是在内部网通向外部网的出口处,根据用户设定的安全规则,在保护内部网络安全的前提下,提供内外网络通讯.传统的集中式防火墙只是在网络边界设置一个屏障,进行网络存取控制.它是把内部网络一端的用户看成是可信任的,而外部网络一端的用户则都被作为潜在的攻击者来对待.但随着网络流量的大大增加,防火墙的性能直接影响整个网络的安全性能,因此应尽量减轻防火墙负担,实施负载均衡策略,构建分布式防火墙.

如果把防火墙和IDS的功能有机地组合在一起,就能够弥补防火墙自身存在的不足.入侵检测部分对过往流量进行检测,一旦发现入侵后不仅发出报警,同时把安全访问策略传达给防火墙,让它进行网络访问的实时阻断.这里采用联动接口把防火墙和入侵检测有机地结合在一起,共同提供一个良好的安全防御系统.

正是基于以上思想,提出了一种运用IDS的分布式防火墙(Distributed Firewalls)系统模型,该系统采用基于状态的包过滤防火墙并辅助少量的应用层控制策略,同时由入侵检测系统辅助防火墙实施访问控制策略,从而达到安全与性能的折衷.

2 分布式防火墙的集成模型

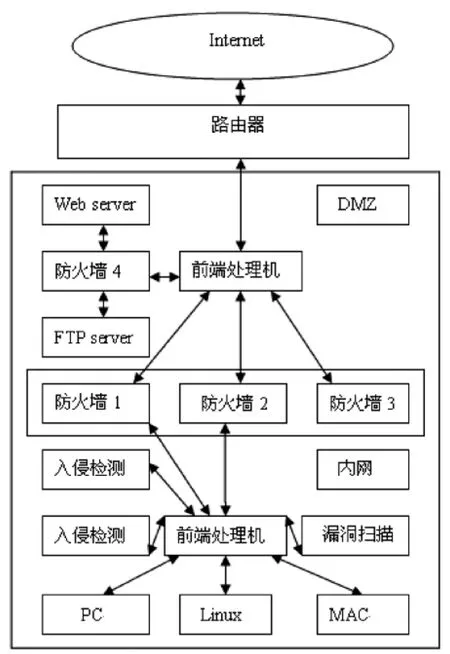

该分布式防火墙是在屏蔽子网防火墙模型的基础上进行的改造,屏蔽子网防火墙将网络划分为三个部分:可信子网/工作子网、非军事区(DMZ区)/服务子网、不可信部分,其配置方式如图1所示.外部网是不可信部分,可以认为是Internet.内部子网又叫可信子网或工作子网,内部的用户在这里工作.非军事区是一个服务子网,所有对外服务在这里提供,所有内部用户访问不可信网络时,要经过两层防火墙(路由器和分布式防火墙)访问控制策略的检测,所有外部到内部可信子网的访问也要经过这两层控制策略的检测,这样可以很好地提高系统的安全性能.其中路由器实施粗粒度的访问控制策略,分布式防火墙实施细粒度的控制策略[2].

图1 分布式防火墙的集成模型

为实现单一系统映像,集群需向外界提供一个单一的服务访问点SAP(Service Access Point),该服务访问点通常是前端处理机或网关,实现负载均衡和地址伪装等功能.

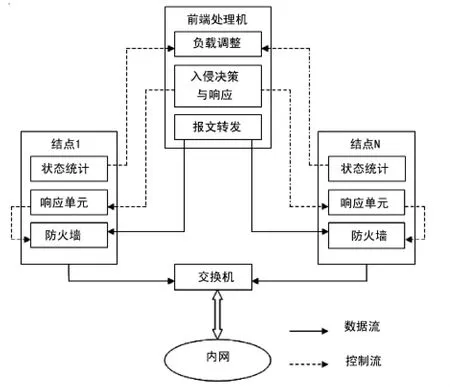

3 分布式防火墙的体系结构

分布式防火墙的体系结构如图2所示.系统用前端处理机实现集群与外界的单一入口.前端处理机由负载调整模块、入侵决策与响应模块和报文转发模块组成.分布式防火墙由状态统计模块、响应单元和防火墙模块组成.各个防火墙模块采用iptables防火墙,分布式防火墙系统与入侵检测系统的联动接口由前端处理机的入侵决策与响应模块实现.

图2 前端处理机和分布式防火墙的通信机制

入侵决策与响应模块接收入侵检测系统发来的入侵报警信息,通过snort2iptables软件包把入侵检测规则转化为防火墙规则,然后将防火墙规则发送给各结点的响应单元.

负载调整模块接收各结点状态统计模块发送的负载信息,根据各结点的负载情况调整报文转发模块的转发策略.

报文转发模块解析路由器发来的数据包,根据负载调整模块的负载调整策略将数据包转发给各分布式防火墙.

3.1 负载调整模块和状态统计模块间的通信机制

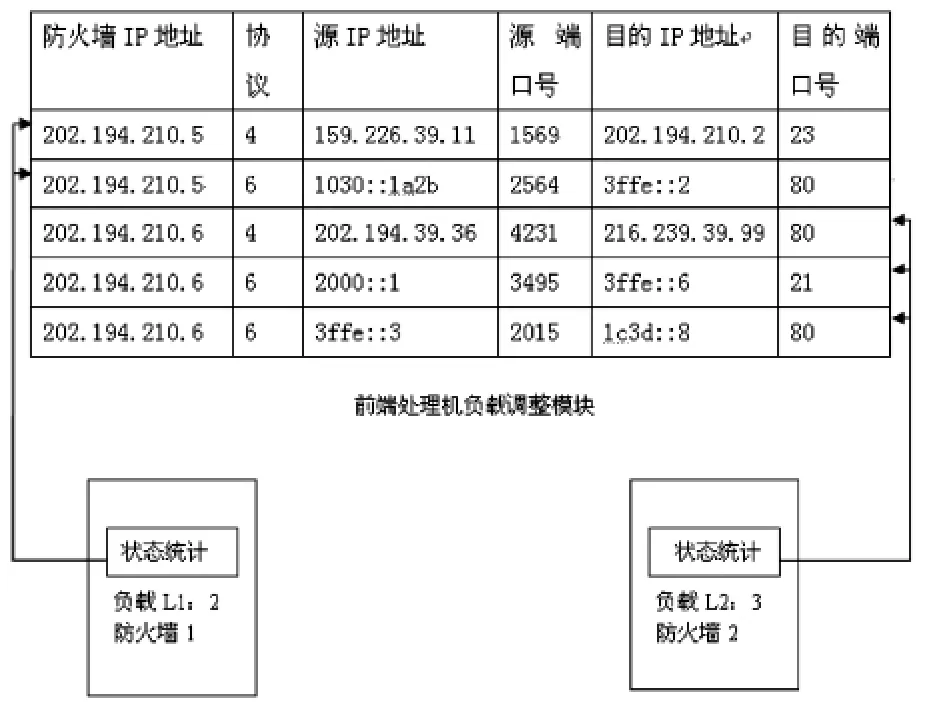

各分布结点的防火墙模块为每个允许穿过防火墙的会话建立完整的会话状态信息.该信息包括每个连接的协议号、源IP地址、源端口号、目的IP地址、目的端口号和TCP报头中的六个标志位.当防火墙模块允许一条输入、输出数据流建立Ipv4/Ipv6连接时,上述信息被登记在状态统计模块的连接状态表中.每当防火墙模块允许建立或撤消一条连接时,状态统计模块都将该信息发送到前端处理机的负载调整模块,后者对这些状态信息进行统计和分析,并以各防火墙的并发连接数作为衡量其负载的参数,防火墙I的负载用Li表示.图3所示是前端处理机的负载调整模块和各分布结点的状态统计模块的通信模型[3].

图3 负载调整模块和状态统计模块的通信机制

3.2 报文转发模块和负载调整模块的处理机制

数据包的连接状态监控及连接信息对防火墙的安全分析非常有用,而网络连接信息可以从数据包TCP/IP(IPv6)报头获得.每一个数据包中的包标志反映了该包的特性,目前我们只关心有连接的TCP协议,TCP报头中共有六个标志位,即SYN、ACK、PSH、FIN、URG、RST,其中与连接状态有密切关系的是SYN、ACK和FIN标志,TCP通过三次握手在连接双方之间交换SYN标记来建立新连接,并通过FIN或RST标志来结束连接,因此防火墙通过这些标记来记录和更新连接状态表.

基于状态的包过滤防火墙综合了数据包过滤和代理过滤器技术的优点,是目前分析能力最强的防火墙,本模型各分布结点采用的iptables防火墙即为这类系统,但iptables目前还不支持分布式结构.在分布式环境中为了将网络流量较平均地分配给每个防火墙,可以采用基于网络包的轮转法,即当前端处理机接受到一个包时,轮流将包分给相应的防火墙,但此算法很可能将同一个连接的不同IP包分配给不同防火墙,导致防火墙无法有效对TCP流进行检测.为使所有防火墙主机能够共同分担流量,同时又能实现防火墙系统的负载均衡,传统的静态负载均衡算法,如循环算法和加权循环算法已不能胜任,为此,本分布式防火墙系统的负载调整模块采用了以TCP流为记数单位的负载均衡算法(基于状态的防火墙负载均衡算法).该算法以通过各分布式防火墙的TCP流数量作为其负载,属于同一TCP流的数据包由同一防火墙进行检测.采用本算法的防火墙系统能够根据各分布结点的负载情况共同分担流量,同时又实现了基于状态的数据包过滤[4].

为了实现各防火墙间的负载均衡,需要在每个过滤TCP流的防火墙上配置一个状态统计模块,该模块为前端处理机的负载调整模块提供各个防火墙主机的连接状态,而负载调整模块则综合各分布式结点的状态统计模块发来的数据,产生如图3所示的六元素:(防火墙IP地址、协议类型、源IP地址、源端口号、目的IP地址、目的端口号),防火墙I的负载情况用一个统计值Li(穿越防火墙I的并发连接数)来量化,前端处理机的报文转发模块根据六元素表中的源IP地址、源端口号、目的IP地址、目的端口号和数据包的TCP标志位来确定自己的转发策略.当收到新的连接请求包(SYN标志为1的同步包)时,报文转发模块将该包转发给负载Li最小的防火墙I,在以后的处理中,该连接的后续包也将转发给防火墙I,当收到的包为非连接请求包时,处理机将包头中的相应字段与六元素表中(源IP地址、源端口号、目的IP地址、目的端口号)进行匹配.若与表中第j条记录匹配成功,则将数据包转发给第j条记录中的防火墙IP地址;若匹配不成功,则说明该连接已经被防火墙拒绝,因此只需简单丢弃该包[5].

当某台防火墙的负载过大时,也可以考虑实现负载的迁移,将某一台防火墙的负载转移到另一台防火墙.迁移的方法是将某台防火墙上的连接表转移到另一台防火墙上,然后由防火墙的统计状态模块通知负载调整模块修改连接状态表.这样,前端处理机就获得了更新的连接状态表,并将这些连接的后续包转发给接收负载的防火墙.

4 结束语

安全是相对的,不安全才是绝对的.虽然传统的防火墙提供了较好的安全防御功能,但还存在一些缺陷.通过分析入侵检测和防火墙的技术特点,提出了一种运用入侵检测的分布式防火墙系统模型.

防火墙和IDS技术的有机结合,可以弥补以往防火墙安全防御中的一些不足之处,使网络的安全性更稳固.但伴随着高速网络,尤其是交换技术的发展以及加密信道的数据通信,使得通过共享网段采集网络数据的方法显得不足,并且巨大的通信量对数据分析的实时性也提出了新的要求.这都需要对高速网络环境下的安全防御系统作进一步的完善和改进,如何找出更加合适的解决方法还有待研究.

〔1〕肖竟华,卢娜.基于网络的入侵检测系统的研究及实现[J].计算机技术与发展,2007(2):242-244.

〔2〕Marcin Dobrucki.The Effects of the Transition to IPv6 on Internet Security,Nixu Ltd,December 1999.

〔3〕Uwe Ellermann.IPV6 and Firewalls,SECURICOM-14th International Congress on Computer and Communications Security Protection,June 1996.

〔4〕陈科,李之棠.网络入侵检测系统和防火墙集成的框架模型[J].计算机工程与科学,2001(23).

〔5〕鲜丰,韩宗芳,金海,陈颖.基于集群的分布式微防火墙系统结构.华中科技大学学报(自然科学版),2001(30).

TP393.08

A

1673-260X(2011)01-0028-03

安徽省高等学校省级自然科学研究项目(KJ2009B213)