一种基于禁忌神经网络的网络入侵检测模型

邵伯乐

(亳州职业技术学院网络中心,安徽亳州 236800)

一种基于禁忌神经网络的网络入侵检测模型

邵伯乐

(亳州职业技术学院网络中心,安徽亳州 236800)

随着互联网的发展和普及,传统网络入侵防范方法如防火墙、数据加密等已经很难保证系统和网络资源的安全。为此,本文设计了基于改进禁忌算法和神经网络的网络入侵检测方法。首先建立三层的BP神经网络模型用于实现入侵检测。然后通过BP反向传播算法获取网络的权值和阀值等参数,并设计了一种基于双禁忌表的改进禁忌优化算法,采用此改进的禁忌优化算法对BP算法优化得到的权值和阀值进行进一步寻优。最后,将禁忌算法优化后的神经网络用于网络入侵检测。仿真实验表明,此方法能够有效地实现网络入侵检测,具有较快的收敛速度和较高的检测率,是一种适合网络入侵检测的可行方法。

网络入侵检测;神经网络;禁忌算法;优化

随着互联网的飞速发展和普及,计算机病毒和黑客攻击等网络安全问题日益严重,据不完全统计,每年全球因计算机安全问题而导致的系统破坏造成的损失就高达百亿美元,因此,网络安全问题已经引起政府、工业和科学界的高度关注[1-2]。入侵检测(Intrusion Detection)是一种解决网络安全问题的重要手段,能实现网络攻击的全面检测[3],入侵检测方法一般可以分为两类:误用检测和异常检测。误用检测方法是在首先获得了各类攻击行为组成的攻击特征数据库的基础上,将样本与特征数据库进行匹配以确定攻击事件;异常检测方法则与误用检测方法相反,是通过建立正常行为对应的正常特征数据库,然后将用户行为与数据库中的特征匹配以检测是否发生攻击。

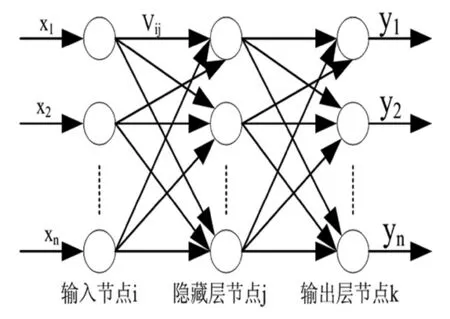

图1 三层BP神经网络模型

目前,异常检测技术由于具有匹配数据量较小和实现简单的优点,因此已经成为网络安全领域的研究热点,目前已出现的方法主要是基于专家系统[4]、支持向量机[5]和神经网络[6]的方法。基于神经网络的网络入侵检测方法可以在大量样本对网络进行训练的基础上实现网络模型的泛化,使得入侵检测系统具有很好的攻击预测能力。但是经典的BP反向传播算法对网络进行训练时,往往采用梯度下降算法,具有学习速度慢和容易陷入局部最优解的缺点。因此,文中提出了一种基于禁忌算法优化神经网络的网络入侵检测方法,能有效克服BP反向传播算法的不足,并通过实验证明了该方法的有效性。

1 BP神经网络

BP神经网络是由Rumelhart和McCelland为首的科学家小组在1986年提出的一种根据误差反向传播(Back Propogation,BP)算法进行训练的前馈型网络,是目前应用最广泛的神经网络模型之一。BP网络能通过样本训练学习和存储大量输入-输出模式映射关系,通过梯度下降算法来不断调整网络权值和阀值,使得样本经过网络输出后与真实的输出之间的误差平方和最小。

三层的BP神经网络是一个包含一个输入层(Input Layer)、隐含层(Hide Layer)和输出层(Output Layer)的BP神经网络,一个三层的BP神经网络如图1所示。

输入层输入的样本数据可以表示为X={x1,x2,…,xn},输入层与隐藏层之间的权值为uij=(i=1,2,…,n;j=1,2,…,m),其中m为隐藏层神经元个数,nij=(i=1,2,…,m;j=1,2,…,q),q为隐藏层神经元个数,bj为阀值,f(·)为激励函数,第j个神经元yj(j=1,2,…,q)的输出可以表示为:

(1)

其中,si为隐藏层神经元的输出。

2 基于禁忌优化的神经网络入侵检测

2.1 入侵检测原理

当神经网络通过样本数据训练完毕后,就可以将新的样本数据输入网络来判断是否发生了攻击以及对应的攻击类型,因此,首先对神经网络的权值采用BP算法进行初始值求解,然后通过改进的禁忌算法对其进行优化,最后将测试样本数据输入网络判断攻击类别。

2.2 神经网络参数的初始训练

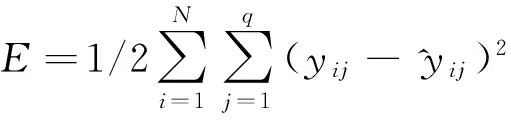

假设存在N个训练样本对BP神经网络进行训练,误差平方和如公式(2)所示:

(2)

其中,yij为第i个样本的第个输出值,^yij为第i个样本的真实值。

从输出层开始向输入层反向进行传播,对各神经元连接的权值和阀值进行调整,如公式(3)所示。

(3)

其中,η为学习率,t表示训练过程中的当前迭代次数,r表示当前层。采用式(3)对神经网络的权值和阀值等参数进行不断训练,直到网络的输出误差满足误差阀值。

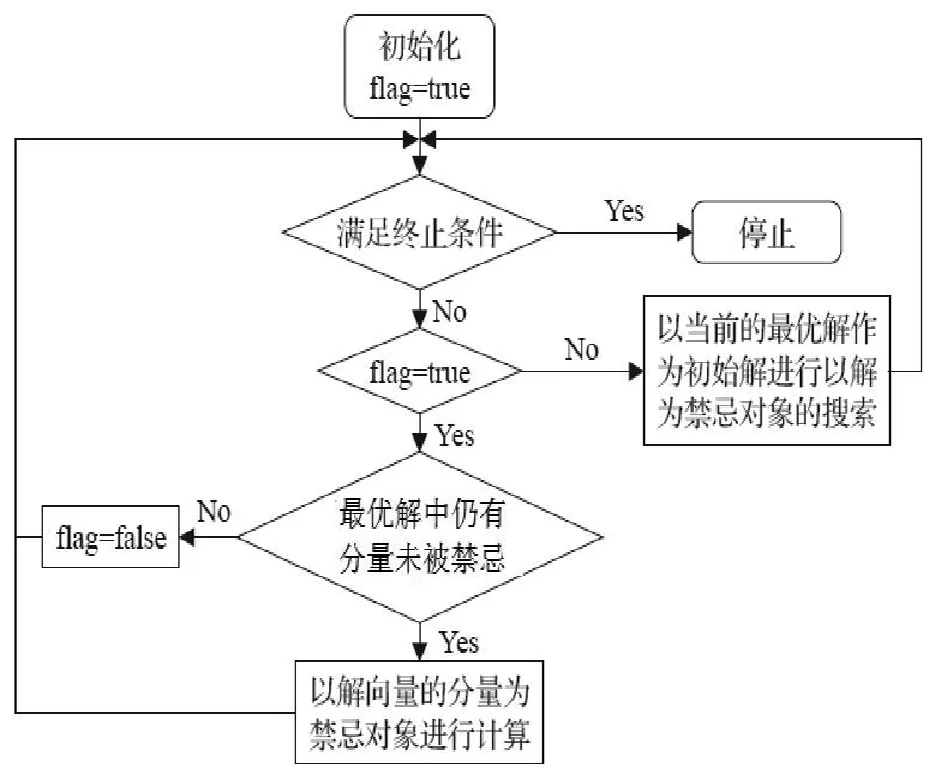

2.3 禁忌算法

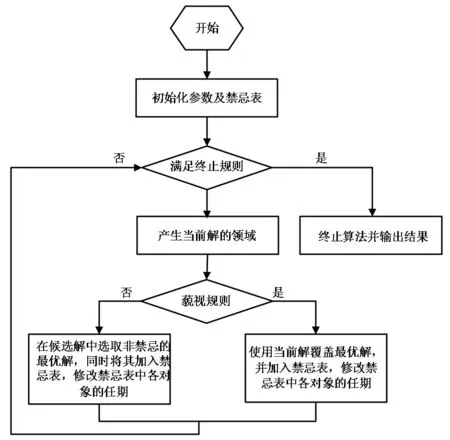

禁忌算法[7](Tabu Search,TS)是由Glover于1986年提出的一种智能优化算法,是一种扩展的局部邻域搜索算法。TS算法采用线性表来存储禁忌对象,即已经获取的最优解,并通过禁忌准则来避免迂回搜索,采用藐视准则来赦免一些被禁忌的最优解,可以增加算法寻优过程中获取最优解的能力,最终可以保证算法具有较强的全局搜索能力,经典禁忌优化的流程如图2所示。

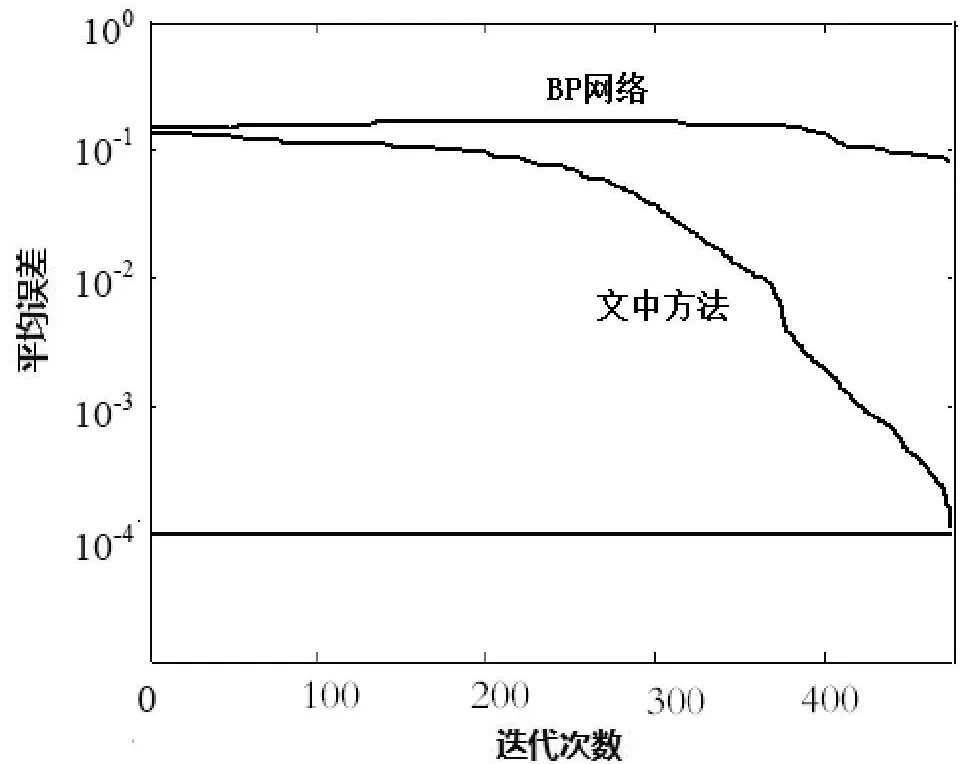

2.4 改进的禁忌算法

为了对经典的禁忌算法进行改进,进一步加快收敛速度和获取全局最优解,对禁忌表进行改进,引入双禁忌表,即对于不同对象设置不同的禁忌范围,先以解向量的分量即权值阀值向量的分量作为禁忌对象,当搜索过程结束后,再以当前求取的最优解为初始解进行禁忌搜索,直到满足算法结束条件,如图3所示。其中,Flag为True表示网络预测误差小于指定阀值。

3 仿真实验

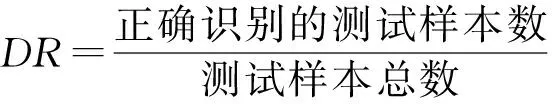

采用MATLAB工具对文中方法进行验证,从KDD99 CUP入侵检测数据库中提取数据作为训练样本和测试样本,KDD99 CUP入侵检测数据库是DARPA入侵检测项目数据库的子集,共包含4类攻击共22种,分别为拒绝服务攻击(DOS)、远程用户未授权访问攻击(R2L)、本地用户权限提升攻击(U2R)和探测攻击(Probe),这些攻击样本数据共41个特征,第42~46分别表示正常、DOS攻击、R2L攻击、U2R攻击和Probe攻击,神经网络的输入层神经元个数为41,输出层神经元个数为5,隐藏层神经元个数选取为10个,从KDD99 CUP中选取1500组,其中900组为训练样本数据,600组为测试样本数据,目标误差为0.0001,在迭代次数达到400次以上,文中方法的检测误差如图4所示。

图2 禁忌算法流程

图3 改进的禁忌算法

图4 检测结果

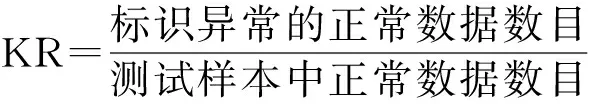

从图4中可以看出,在迭代500次后,检测结果的平均误差降到了0.0001,BP神经网络的输出误差仍为0.08,且在迭代次数为400时就陷入早熟收敛。为了验证本文方法的优越性,将该方法与文献[8]以及经典的BP神经网络从迭代次数、训练时间、检测率和误检率等4个方面进行比较,检测率可以定义为:

(4)

误检率FPR可以通过下式进行计算:

FPR=KR+MR.

(5)

其中,KR为虚警率,MR为漏警率,KR通过下式计算:

(6)

MR通过下式计算:

(7)

3种方法对应的迭代次数、训练时间、检测率DR和FPR误检率结果如表1所示:

表1 各类方法比较结果

表1中可以看出,文中方法对应的迭代次数、训练时间、检测率和误检率远远优于经典的BP神经网络方法和文献[8]所示方法。

4 结语

为了实现对网络进行有效检测,本文设计了一种基于禁忌神经网络的网络入侵检测方法。在通过BP算法对网络进行初始训练的基础上,采用禁忌算法对其进行进一步优化,然后再将攻击样本数据库的测试样本数据用于网络入侵检测。实验结果表明了本文方法能有效地进行网络检测,且具有训练时间少、检测效率高和检测精度高的优点。

[1]De P,Liu Yong-he.Das S K.Deploymen-aware modeling of node compromise spread in wireless sensor networks using epidemic theory[J].ACM Transactions on Sensor Networks,2009,5(3):413-425.

[2]杨照峰,樊爱京,樊爱宛.基于自适应蚁群聚类的入侵检测[J].计算机工程与应用,2011,47(12):90-96.

[3]Fulp E W.Parallel firewall designs for high—speed networks[C]//25th IEEE International Conference on Computer Communications,Barcelona.Spain,2006:1-4.

[4]何波,程勇军,涂飞,等.自适应入侵检测专家系统模型[J].计算机工程,2007,33(10):158-160.

[5]黄艳秋.IA-SVM算法在网络入侵检测中的研究[J].计算机仿真,2011,1(28):182-185.

[6]汪洁.基于神经网络的入侵检测系统的设计与实现[J].计算机应用与软件,2013,5(30):320-322.

[7]Palubeckis G.Multistart tabu search strategies for the unconstrained binary quadratic optimization problem[J].Annals of Operations Research,2004,131(1-4):259-282.

[8]袁浩.基于量子粒子群的BP网络用于入侵检测[J].传感器与微系统,2010,2(29):108-111.

A Network Intrusion Detection Model Based on Tabu Neural Network

SHAO Bo-le

(Bozhou Vocational and Technical College, Bozhou Anhui 236800, China)

With the further development of the Internet and the popularization of network, the traditional network detection methods such as firewall and data encryption cannot guarantee the security of system and network resource. Therefore, the network intrusion method based on the improved tabu algorithm and neural network is proposed in this paper. Firstly, the three-layer BP model for network intrusion detection is set up, then the BP back propagation algorithm is used to obtain the parameters such as weight and threshold, and an improved tabu algorithm based on double tabu table is designed and used to optimize the parameters such as weight and threshold. Finally, the tabu algorism optimizing neural network is put forward to detect network intrusion. The simulation experiments show that this method can effectively realize the network intrusion detection. The method has faster convergence speed and higher detection rate, so it is suitable for a feasible way to detect network intrusion.

network intrusion detection; neural network; tabu algorithm; optimization

2014-02-06

邵伯乐(1976- ),男,安徽亳州人,亳州职业技术学院网络中心助教,硕士,从事网络应用与信息安全研究。

TP393

A

2095-7602(2014)04-0047-04