安全隔离与信息交换系统的扩展及应用

邵大鹏

(北京邮电大学教务处,北京100876)

1 引言

能够支持识别源的多对一单播和组播功能,并给出了相应的应用实例。

随着计算机、通信、网络技术的迅速发展,全球信息化的步伐越来越快,网络信息安全问题已成为影响国家长远利益而亟待解决的重大关键问题。人们对信息传输的安全性、及时性、有效性要求越来越高[1]。在网络环境中,要想更好地防止内部网络漏洞,保护内部网络的安全性,最好的办法就是实现外网和内网的安全隔离[2]。以防火墙产品为核心的传统逻辑隔离安全解决方案,可以在一定程度上保障网络数据通信的安全,但在高安全性需求的网络环境中,其提供的安全保障水平相对不足,无法满足用户的实际需求。随着电子政务等网上业务的不断发展,网络间的信息交换需求日益强烈。为应对不同级别网络间信息交换的诸多风险,网络安全隔离与信息交换技术也随之产生。

在上世纪90年代中期,俄罗斯人Ry Jones首先提出了“AirGap”隔离概念。随后,以色列研制成功了物理隔离卡,实现了网络与网络之间的安全隔离。美国Whale Communications公司和以色列SpearHead公司先后推出了e-Gap和NetGap产品,利用专有硬件实现两个网络在不连通的情况下进行数据的安全交换和资源共享,从而使安全隔离技术从单纯的实现“网络隔离禁止交换”发展到“安全隔离和可靠、可控交换”的程度[3]。

安全隔离技术在提高了安全性的同时,也限制了业务的支持种类,拓展安全隔离产品支持更多的实际业务需求是安全隔离产品发展的主要方向。根据实际业务需要,网络安全隔离产品需要能够支持识别源的多对一单播功能和组播功能的安全隔离与信息交换系统。本文从安全隔离与信息交换系统入手进行研究,扩展了安全隔离与信息交换系统的基本功能,使系统

2 安全隔离与信息交换系统

安全隔离与信息交换系统,是具有隔离与信息交换两个特点的网络信息安全系统,是一种通过专用硬件使不同网络在不连通的情况下实现安全数据传输和资源共享的技术。隔离指的是把不安全的外部网络和安全的内部网络隔离起来;交换指的是利用第三方系统,为外部网络和内部网络提供数据交换的能力。它采用独特的硬件设计,并在此基础上继承了多种安全技术,能够显著提高内部用户网络的安全强度。对需要传输的数据进行定义,称为“白名单”,符合定义的数据时允许,其余的禁止。

安全隔离与信息交换系统的应用需求主要有两大类:一类是用于因特网和涉密网络之间,如因特网与政务内网(涉密网)之间,此处需要数据只能从互联网流向涉密网络,而不能从涉密网络流向互联网;另一类是用于其他类别的网络之间,如政务内网(涉密网,与互联网物理隔离)和政务外网(非涉密网,与互联网逻辑隔离)之间等。

安全隔离与信息交换系统由内网主机系统、外网主机系统、隔离交换模块共三部分组成,使用带有多种控制功能的固态开关读写介质连接两个独立的主机系统,模拟人工在两个隔离网络之间实现信息交换。安全隔离与信息交换系统本质在于:两个独立主机系统之间,不存在通信的物理连接和逻辑连接,不存在依据TCP/IP协议的信息包转发,只有数据块的无协议“摆渡”。安全隔离与信息交换系统的工作原理如图1所示。

图1 安全隔离与信息交换系统的工作原理图

安全隔离与信息交换系统支持双向数据交换,以应用代理访问的方式实现。系统一端主机作为客户端接收来自访问客户端的访问,对通过预先配置的检测控制规则的报文,以格式化数据块的方式通过隔离交换模块交换到服务端。服务端再以访问客户端代理身份访问真实的应用服务器。

3 多对一单播的扩展

安全隔离与信息交换系统一般是一个访问客户端访问一台应用服务器,但随着用户需求的增加,可能会存在多个访问客户端访问同一台应用服务器的需求,这就需要对现有的安全隔离与信息交换系统进行多对一单播的扩展。

3.1 实现原理

识别源的多对一业务需求是指多个访问客户端能够访问同一应用服务器的同一端口,并且应用服务器能够区分开数据是哪个源访问客户端发来的。由于当前的安全隔离与信息交换系统在服务端转发数据到真实应用服务器时,总是以一个默认的地址转发,导致应用服务器不能够区分真实的源地址。基于此就要求系统服务端针对不同源地址的访问端建立不同的任务,并以真实的源地址转发数据。但客户端在启动不同任务时不能够配置本机地址绑定相同端口。针对这两个问题,系统可以在服务端增加指定源地址的配置项以解决发送端只能以固定地址转发的弊端,并通过在客户端增加端口重定向模块以解决不同任务本机地址不能同时绑定一个端口的问题。

安全隔离与信息交换系统进行上述功能改进后,当客户端在某端口监听到数据时,首先把数据接收下来,查找端口重定向规则表,找到后把数据转给重定向后的端口,经任务检测控制后经隔离交换模块摆渡到服务端,服务端按照配置的源地址转发给实际的应用服务器。

3.2 应用实例

本文以邮件收发系统为例,进一步阐述安全隔离与信息交换系统的识别源的多对一功能的实现过程。应用要求C 邮件接收端能够收到A 和B 邮件发送端所传输的邮件,并能够对A 和B 的邮件发送端进行区分,其应用示意图如图2所示。

图2 安全隔离与信息交换系统的指定源多对一应用示意图

其具体实现过程:系统在客户端监听自己的5000端口,将A发送来的数据重定向到5001端口,将B发送来的数据重定向到5002端口。当A发送给C实现邮件传输时,客户端根据A的地址执行重定向后的端口5001对应的任务,经过数据摆渡到服务端,服务端再通过指定源地址A将数据转发至C 邮件接收端。同理,C将接收到B发来邮件。最终,C可以收到A和B发送来的邮件,并可成功的对它们进行区分。

通过这种方式,实现了对安全隔离与信息交换系统中多对一单播功能的扩展,使其能够支持识别源的多对一模式,在保证网络安全隔离的同时,丰富了原有的信息交换内容,进一步满足用户的业务需求。

4 组播应用支持

安全隔离与信息交换系统一般是不支持组播需求,为了满足用户对组播的实际需要,需要对现有的安全隔离与信息交换系统进行组播应用支持的扩展。

4.1 实现原理

安全隔离与信息交换系统工作在应用层,在两个网络之间一方面代理服务端响应客户端的请求,另一方面发起代理发送端对服务端的访问,其工作原理决定了其无法像路由器、交换机那样直接透明转发的方式对多播进行支持。

安全隔离与信息交换系统需要通过将一端主机以组播单元的身份加入组播组,接受组播内的信息,收到组播报文信息后,通过隔离交换模块,将组播报文交换到另外一端。另外一端以另外一个组播单元的身份加入另外一个组播组,将交换过来的数据组包发给到整个组播组。通过这种将内网主机和外网主机分别加入两个物理隔离的组播组,然后通过数据摆渡来实现组播数据的传输方式,实现了对组播应用的支持。

4.2 应用实例

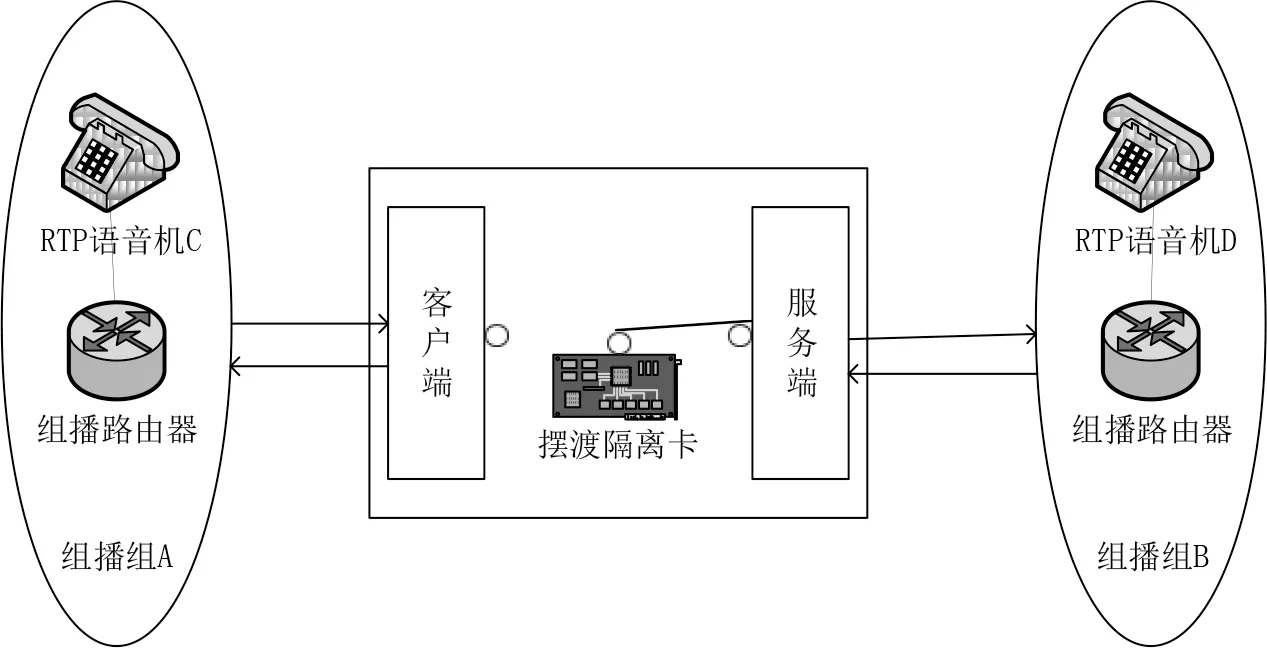

以RTP语音系统为例,进一步阐述安全隔离与信息交换系统中组播应用支持的实现原理,应用示意图如图3所示。

图3 安全隔离与信息交换系统的组播应用示意图

安全隔离与信息交换系统将客户端主机加入RTP语音机C所在的组播组A,将组服务端主机加入RTP语音机D所在的组播组B。当C需要和D实现组播语音交互的时候,C和D分别将自己需要发送的语音数据发送到所属组播组内,此时由于系统两端主机已经分别加入组播组A和组播组B,因此C和D发送的组播数据会分别被两端主机接收。两端主机各自接收数据后,然后将数据通过数据摆渡的方式摆渡到另一端主机,然后另一端主机将该数据发送至指定的组播组内,C和D即可分别收到对端发送的语音数据,实现组播语音数据的交互。

通过这种方式,实现了对安全隔离与信息交换系统中组播应用功能的扩展,使其能够支持组播模式,在保证网络安全隔离的同时,丰富了原有的信息交换内容,进一步满足用户业务需求。

5 结束语

经过多年的发展与不懈的探索,网络安全隔离与信息交换技术的发展日渐成熟,已成为防范网络攻击、保护信息安全的重要手段。采用安全隔离与信息交换系统后,可以真正实现网络间硬件上的隔离,保护信息安全,避免网络攻击事件的发生,同时防止数据泄露。本文通过对安全隔离与信息交换系统的相关配置项的扩展,使其能够支持识别源的多对一单播和组播功能。扩展后的安全隔离与信息交换系统可以通过具体配置项灵活的对其通讯方式进行控制,并且组播功能可实现内外网不同组播组之间的通信,增强了安全隔离与信息交换系统对实际业务需求的适应性。