基于Very Nginx虚拟防火墙的安全可控访问

张 鑫 王 虎 黄 力 常峥峰 纵宇浩

大唐南京环保科技有限责任公司 江苏 南京211111

0 引言

防御、检测成为当下网络时代,保证数据安全的手段。在系统多样化、复杂化的环境中,系统肯定由访问层、负载分配层、业务层、业务间通信层、数据存储层。访问层会有网络协议,例如:IP、端口、加密协议等;负载分配层会有Apache、Nginx等组件;业务层会有Tomcat、IIS等组件;业务间通信层会有SOA等方式;数据存储层会有SQL等数据库。Bug也是在相互开放API接口的同时产生,或者在相互传输的过程中产生逻辑Bug。

Very Nginx在Nginx的基础上提供了WEB界面、增加很多访问请求限制板块,根据匹配策略为系统提供访问控制。例如:在Matcher中设置Client IP,若访问匹配该策略,则Action中调用该策略,若匹配,则看是否在安全域内。若在安全域内,放行;反之,阻断其所有访问行为。

Very Nginx为某企业的信息系统增加逻辑隔离,百分之百的杜绝网络渗透攻击是妄想,如何利用前沿技术为运维人员提供故障或者防御的处理时间,从而及时有效的降低损失的最有效办法。

1 信息系统部署的现状及存在的问题

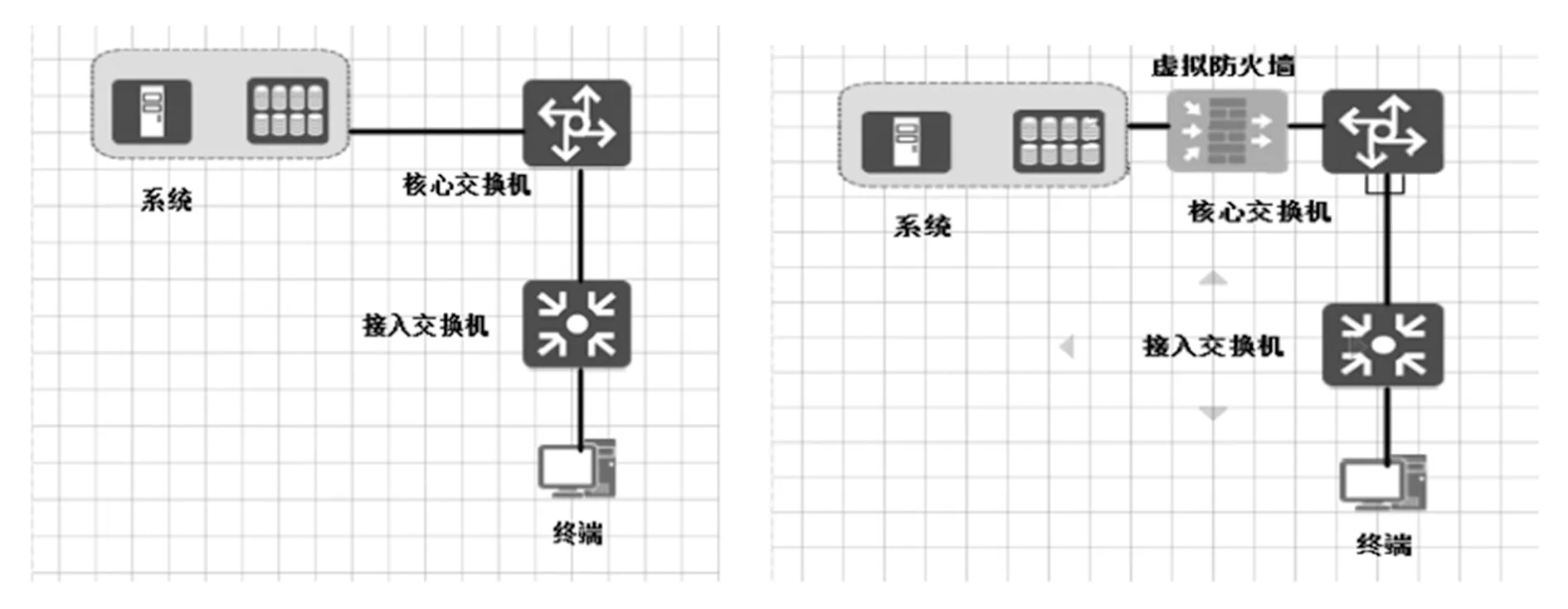

图一 系统部署对比图(左:前期部署 右:后期部署)

1.1 信息系统部署现状 某企业信息中心部署N套系统,系统的部署如图一所示主要用途有电子办公、电子数据备份等,这些在业务出口未部署防火墙(WAF防火墙),仅使用了windows server或linux服务器系统本身防火墙,在策略上增加出入策略,进行端口、ip地址的放行。其余系统本身相当于直接裸露在局域网内,仅一台内网主机被攻陷或者中图灵、永恒之蓝的木马,信息系统将遭受致命性的攻击,造成数据丢失,最终影响该企业业务的停滞。

1.2 信息系统部署存在的问题1)信息系统直接裸露在局域网内是最大的漏洞,因为管理员访问、普通人员访问都在同一地址很容易从在SQL注入、shell攻击,或者撞库攻击,对与信息系统而言,安全无法保障。

2)使用系统自带防火墙无法保证信息系统的安全,因为信息系统本身的防火墙仅可以做到端口、IP地址等匹配,无法做到访问频率、源地址、目标地址等详细记录。这对于信息系统维护人员缺乏了分析被攻击的主要信息,有防护手段将变成无防护手段。响应时间将变为无穷,恢复时间也变成无穷。尽管已经做了备份,可立即恢复,但无法定位source,在恢复之后立马被攻击,相当于恢复时间增大,使用者也会带来无限的不良情绪。这将对系统本身的用户体验度大大降低,也使得领导对运维者能力提出怀疑。

3)系统本身未作IP地址代理,系统隐藏性降低。这对于攻击者来说,降低了其进行网络渗透的时间,降低了企业数据和系统运行的安全性对访问地址进行系统型分类。

2 提高系统安全性的方法

1)访问控制策略主要以最小化和零信任为基础原则。在Very Nginx的matcher中制定规则,可以设置usreagent、client IP、host、url、referer、request args等参数。Action中可以设置Scheme Lock Redirect、URI Rewrite、Browser Verify、Frequency Li mit、Filter(waf)等参数。系统上线物理连接逻辑如图一。

2)按照配置模板对访问请求进行配置,保证每一个服务器系统访问客户为匹配用户。为防止伪装客户对基础策略进行修改,对该策略配置文件进行了每5秒使用原始文件进行覆盖的操作。

3 提高系统安全性策略分类

1)访问策略-端口限制。策略标准化对于该防火墙策略进行目标访问策略分类,对于不同的业务进行不同的分类。例如:对业务协同访问需要做到除源、目的IP配置外,对端口的开放、关闭一定要严格配置,不允许多余配置出现;业务地址为172.16.11.66:8080为访问地址,除8080端口,若出现异常端口,锁定10分钟再放行,若连续出现,直接锁定24小时,再放行。

2)访问策略-协议限制。对业务协同访问需要做到除源、目的IP配置、端口外,对传输协议的开放、关闭一定要严格配置,不允许多余配置出现;业务地址为http://172.16.11.66:8080为访问地址,使用https协议的访问全部阻断,认为其是异常流量。

4 结语

利用开源Very Nginx作为基础模型,通过在某企业的信息系统前端部署,Very Nginx可以很大程度上提高公司系统的数据和运行环境的安全性。