弹性光信息网络中考虑节点安全性的量子密钥分配研究

孔姝睿,王艳丽

(商丘工学院,河南 商丘 476000)

0 引 言

信息是当前社会中重要的资源之一,逐渐在人们日常生活和生产中突显出其重要地位。由于弹性光信息网络具有国际化、社会化、公开性以及个性化等特点,因此在网络环境为人们带来信息共享便利的同时,也带来了信息的泄露和窃听等安全隐患。当前,信息安全传输及存储问题受到了人们的高度关注,人们对于保护通信内容不受威胁产生了迫切的需求[1]。密钥技术是当前用于保护通信信息的主要技术,并且随着现代技术的不断进步,该技术也逐渐趋于复杂化。传统密钥技术为公钥密码体制,其安全性主要表现在求解数学问题难度大和运行时间较长等问题上,非法窃听者要想获取信息内容需要在十分有限的时间中对复杂的数学问题进行求解,但随着计算机技术的不断提高和各类算法的不断改进,使得信息的安全性在传统公钥密码体制运行过程中得不到保障。在使用传统公钥密码体制受到严重冲击时,产生了一种全新的量子加密技术,并逐渐开创了全新的发展前景[2]。加密技术的安全性主要依赖于密钥的安全性,因此密钥的安全性显得尤为重要,当前量子密钥体系还未真正实现普及的原因主要存在于以下两个方面,一方面是当前社会中大部分网络用户对于量子密钥的需求较低,另一方面是量子密钥在分配上存在分配不合理和分配效率不高等问题[3]。对此,本文开展弹性光信息网络中考虑节点安全性的量子密钥分配研究,充分利用现代化的信息技术,将量子密钥技术应用到信息安全领域中,从而保证量子密钥技术在今后的技术竞争中占据一定地位。

1 基于节点安全性的弹性光信息网络量子密钥分配方法

1.1 多量子密钥之间纠缠交换

基于节点安全性的弹性光信息网络量子密钥分配方法在弹性光信息网络中验证通信双方的用户身份,再利用量子纠缠交换这一特殊物理性质,在验证双方合法性和考虑节点安全性的同时,分配已知攻击密钥,从而实现对通信内容的安全防护。利用纠缠交换,可以使两个或多个之间不存在直接相互作用的量子密钥发生纠缠,从而产生特殊的物理性质,为量子密钥分配提供条件[4]。对于处在最大纠缠状态下的量子密钥,其存在状态基本可划分为以下4种:

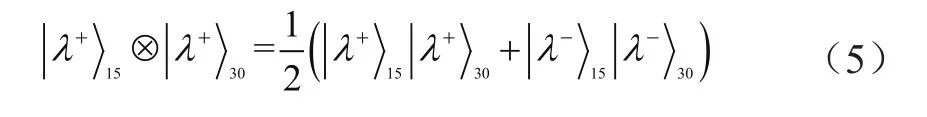

假设在弹性光信息网络中,需要进行信息传输的两端可共享两个或多个水平偏振态和垂直偏振态,假定为,并且前者贝尔态中含有粒子2、4,后者贝尔态中含有粒子1、3。则按照上述式(1)~式(4)计算出的张量积态为:

根据式(5)可以看出,若在弹性光信息网络信息传输一端对粒子2和4进行比特状态进行测量,则可以同等概率获取到。若传输另一端对粒子1和3进行比特状态进行测量,则测量的结果将与上述相同,使得原本不纠缠的粒子对(2,4)和(1,3)之间分别形成纠缠交换。通过本文分析得出,贝尔态共分为4种形态,因此所有纠缠交换共分为16种形式,本文将结合式(5)作为量子密钥分配的方案条件。

1.2 弹性光信息网络用户身份验证

在验证弹性光信息网络用户身份为合法用户且通信信道安全后,用户一方拥有粒子序列F3和F4,另一方用户拥有粒子序列F1和F2。用户双方均抛弃F3、F4、F1、F2中进行验证的样本粒子,从而获取全新的对应粒子序列F3'、F4'、F1'、F2',并将其记为Fi'(j),表示为序列Fi'中的第j个粒子。用户一方对序列中的每个粒子对进行一次贝尔测量,用户另一方对另一序列中的每个粒子对进行一次贝尔测量,并由用户双方各自对测量结果进行保密。根据式(5)用户双方分别能随机获取4种不同的测量结果,并且用户双方的测量结果均保持一致。则用户双方可根据生成对应的量子密钥。

在生成初始状态的量子密钥后,由网络用户双方对所产生的量子密钥进行信息的调整,并增强其保密度,从而获取到更加可靠的私钥[5]。在传输序列安全传送到对应合法用户一端的条件下,网络双方用户不需要再次对传送任何量子比特,同时也不需要交换信息和执行相关操作内容。根据本文上述纠缠交换的特殊物理性质,利用贝尔测量重新生成新的密钥,并根据密码生成的具体规则,在每两个量子密钥对中生成两个量子比特位的密钥。

1.3 基于节点安全性的已知攻击量子密钥分配方案确定

在考虑节点安全性下,假设违法攻击者为Q,由于攻击者Q只能对序列F4和序列F2进行访问,因此不失一般性,分析攻击者在攻击序列F4时的节点安全性,对于攻击者窃听的序列F2情况也具有向同性[6]。攻击者Q可以通过伪装成弹性光信息网络中的某一方用户,接收来自另一方传送的粒子序列F4,同时可伪装成另一方用户制备序列传输回一方用户,在进行通信传输的过程中不会被网络双方用户知晓。因此,针对违法攻击者的攻击行为,量子密钥分配方案应如下,一方用户将粒子序列F4传输后,在另一方未接收到该序列的情况下,不将公开的测量结果和粒子所在位置输出,此时攻击者Q无法得知用户双方共享的初始密钥P,甚至无法获取到用户双方使用的散列函数,因此也无法获取到对应的验证码TP[7]。

通过这样的分配方案,攻击者制备的伪装粒子序列F2安全地保留在某一方用户端,虽然攻击者可对序列F4进行截获,但由于攻击者获取的是纠缠粒子对中的一个粒子,无法区分粒子的具体状态信息,因此结合贝尔测量结果对量子密钥进行分配不仅可以提升分配过程中量子密钥的资源利用率,同时还能够保证传输信息的安全。

2 实验论证分析

本文利用量子密钥分配协议中的效率计算公式,对比本文提出的量子密钥分配方法与传统量子密钥分配方法的量子资源有效利用率指标,公式为:

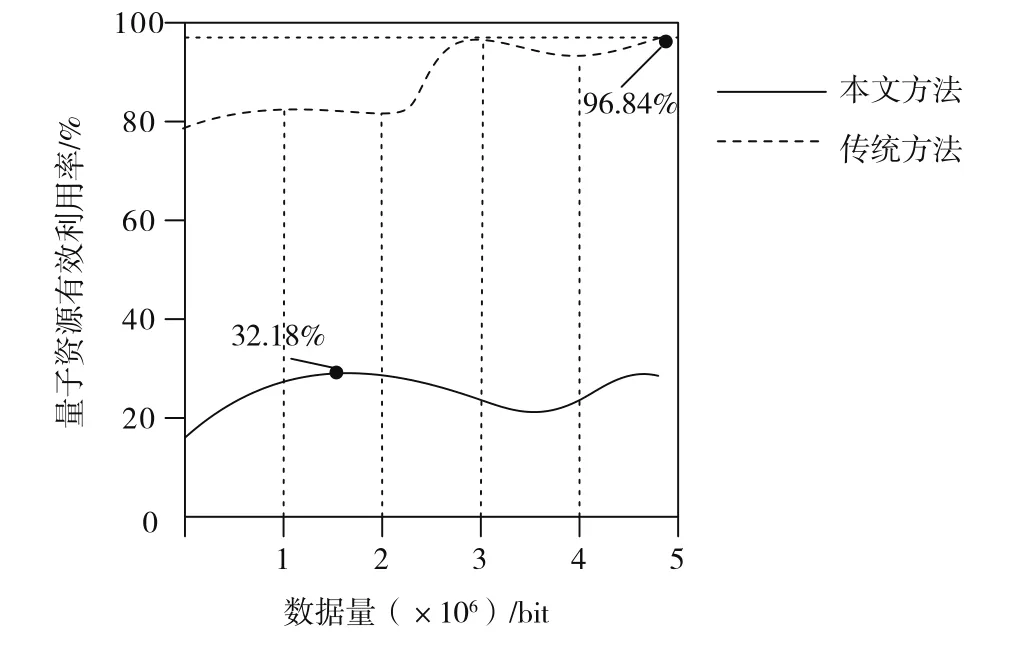

式中,σ表示为量子资源有效利用率;v表示为本文方法或传统方法所消耗的量子密钥资源比数;ct表示为弹性光信息网络中信息接收方与发送方相互之间的总比特数值;cs表示为总共产生的密钥总比特数值。选取某企业中为各项业务请求提供可变颗粒度的弹性光信息网络作为实验环境,分别利用本文分配方法与传统分配方法对该网络环境中信息传输的双方提供分配方案,数据信息的总传输量为4.8×106bit,利用式(7)计算数据信息在传输过程中两种分配方法的量子资源有效利用率,并绘制成如图1所示的实验结果对比图[8]。

图1 实验结果对比图

由图1可以看出,本文分配方法的量子资源有效利用率可达96.84%,而传统方法仅为32.18%,明显高于传统分配方法的量子资源有效利用率。结果表明本文提出的基于节点安全性的弹性光信息网络量子密钥分配方法具有更高的有效性,利用该分配方案可以在保证信息安全传输的同时,提高对量子密钥的有效利用。

3 结 论

本文在考虑节点安全性的前提下,提出一种量子密钥分配方法,该方法只需要通过贝尔测量和纠缠交换即可在网络双方用户之间建立联系,生成密钥,不仅具有更高的有效性,而且可以保证的信息安全传输,提高量子密钥利用率。