MF中继选择系统的物理层安全性能

程英,李光球,沈静洁,韦亮

(杭州电子科技大学通信工程学院,浙江 杭州 310018)

1 引言

译码转发(decode-and-forward,DF)中继协作无线系统的物理层安全是当前无线通信的一个重要研究方向。当源节点与目的节点之间的信道质量很差时,可以利用DF中继协作无线系统进行信息安全传输[1]。文献[2]推导了毫米波DF中继协作系统的安全中断概率(secrecy outage probability,SOP)解析表达式。文献[3]推导了机会式传输策略下自适应DF中继协作系统的SOP闭合表达式。采用中继选择可以有效提升协作无线系统的物理层安全性能[4]。文献[5]分别研究了采用最优中继选择的放大转发(amplify-and-forward,AF)与DF中继协作无线系统的物理层安全性能。文献[6]推导了最大化源节点−目的节点信干噪比准则下的联合源节点和中继节点选择的DF中继系统SOP的近似表达式。发送天线选择(transmit antenna selection,TAS)具有实现复杂度低、性能好的优点[7],其与中继选择相结合可以进一步提升协作无线系统的安全性。文献[8]研究了源节点和中继节点均采用TAS和功率分配技术的两跳DF中继系统的物理层安全性能。文献[9]分别推导了DF中继协作系统在最大−最小准则和部分信干噪比中继选择下的SOP近似表达式。

文献[10-11]对DF协议进行改进,提出了修改转发(modify-and-forward,MF)协议。在MF协作系统中,中继节点使用与目的节点共享的密钥对接收、解码得到的信息进行修改后再转发,能够避免将合法信号泄露到窃听节点,与DF协议相比,MF协议显著提升了协作无线系统的物理层安全性能;当不作修改时,MF协议可退化为DF协议[10]。文献[11]推导了两跳MF中继系统的SOP闭合表达式,并与传统DF中继协作系统相比较,结果表明MF中继系统的SOP始终小于DF中继系统的SOP。文献[12]研究了机会安全传输协议下为实现两跳MF中继系统最低SOP的最佳传输策略。文献[13]推导了多窃听者场景下MF中继选择系统的SOP和遍历安全容量(ergodic secrecy capacity,ESC)的闭合表达式。

借鉴TAS和中继选择可以改善DF中继协作无线系统的物理层安全性能,为了改善单天线多中继MF协作无线系统的物理层安全性能,本文提出一种合谋窃听场景下源节点采用联合TAS和多中继选择的MF无线安全系统,分别考虑中继节点采用最大化主信道信噪比(signal to noise ratio,SNR)的最优中继选择方案和最大化源节点−中继节点链路SNR的次优中继选择方案,推导其SOP和ESC的精确表达式,研究MF系统中的各参数对其物理层安全性能的影响。

2 系统模型

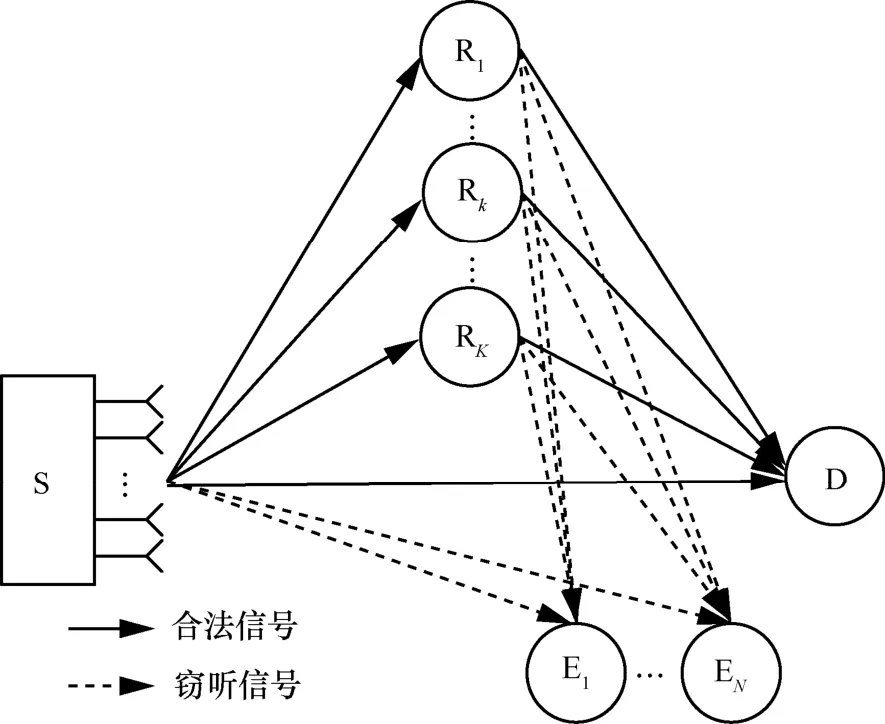

考虑瑞利衰落信道上合谋窃听场景下采用联合源节点TAS和多中继选择的MF无线安全系统,如图1所示。系统由源节点S、K个中继节点Rk(k=1,…,K)、目的节点D以及N个被动窃听节点En(n=1,…,N)组成,S配备M根发射天线,Rk、D和En均配备单根天线,中继节点Rk均采用MF协议,且有如下假设。

图1 中继选择MF系统的物理层安全模型

(1)源节点与目的节点、窃听节点之间均存在直达链路。

(2)K个中继节点的发射功率均相等,表示为pR。

(3)主信道由S→Rk、Rk→D、S→D链路组成,窃听信道由S→En、Rk→En链路组成。S的第m根天线至Rk/D/En、Rk至D、Rk至En链路的信道增益分别表示为hmk、hmD、hmn、hkD、hkn,均服从复高斯分布CN(0,1)。

(4)Rk、D、En的接收天线上的加性白高斯噪声相互独立,且分别服从复高斯分布

假定如图1所示的中继选择MF系统工作在半双工模式,其信号传输在两跳内完成,在第一跳内,S广播信号x,Rk和D均能接收x,同时,En也能窃听x。令γmt为S第m(1≤m≤M)根发射天线发送信号时节点t的瞬时输出SNR,t∈(k,D,n),分别表示Rk、D、En的瞬时输出SNR,有其中,表示S的发射功率。

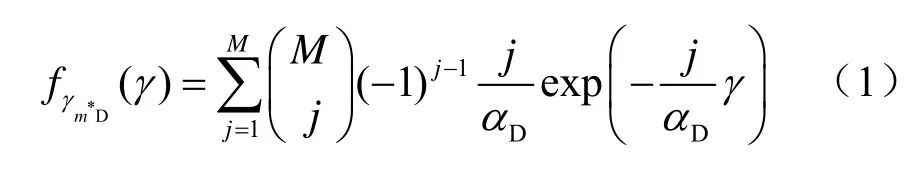

选择使γmD为最大的S的第*m根天线发送信号,其值为的概率密度函数(probability density function,PDF)为:

在第二跳内,被选择的Rk*采用MF协议先解码第一跳内接收的信号并将其修改为ˆx,然后将ˆx转发给D,D在第二跳的瞬时输出SNR为其中,

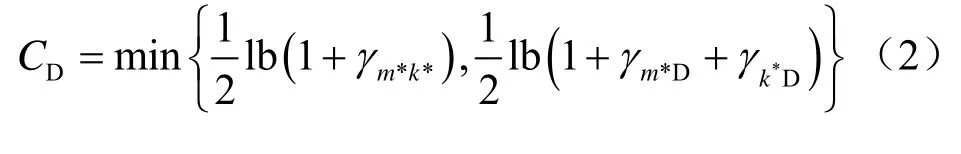

D运用最大比合并(maximum ratio combining,MRC)方法合并第一跳和第二跳的接收信号,则合谋窃听场景下源节点采用TAS的中继选择MF系统的主信道容量为[13]:

由式(2)可以看出,MF协议与DF协议在第一跳的传输是相同的,仅在第二跳对窃听者的影响不同。因此,MF协议与DF协议的主信道信道容量是相同的。

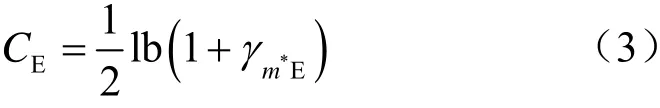

En无法解码Rk*修改后的信息,只能窃听S广播的信息。考虑最坏的窃听场景——合谋窃听,每个En可以共享各自窃听的信息,因此,可以使用MRC共同解码窃听到的信息[15],此时,合谋窃听场景下源节点采用TAS的中继选择MF系统的窃听信道容量可以表示为:

2.1 中继选择方案

对于图1,考虑如下两个中继选择方案。

(1)最优中继选择

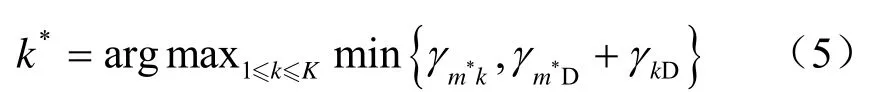

当已知所有主信道的信道状态信息时,选择使式(2)中主信道容量CD最大的Rk*转发信号,即:

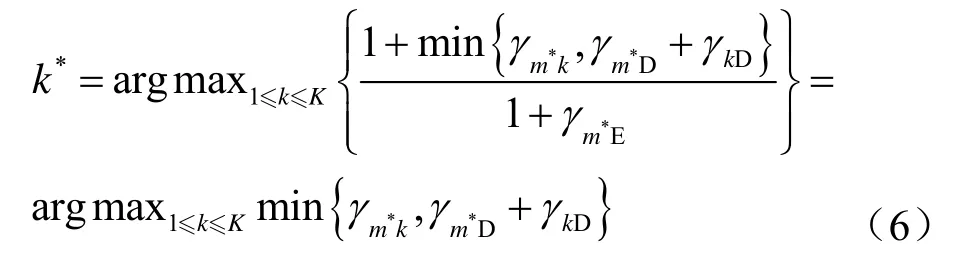

由于γmE和Rk是不相关的,式(5)的中继选择方案为最优中继选择方案,即:

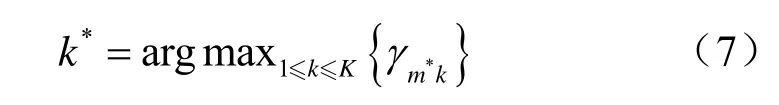

(2)次优中继选择

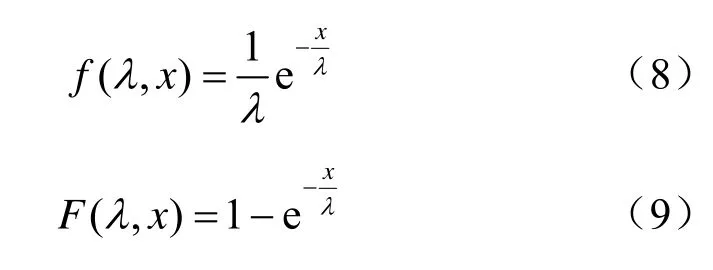

为叙述方便,将服从参数为λ的指数分布的随机变量x记为x~E(λ),其PDF和累积分布函数(cumulative distribution function,CDF)分别为[16]:

下面分别推导合谋窃听场景下源节点采用TAS、中继节点采用最优/次优中继选择方案时的MF系统的安全中断概率和遍历安全容量。

2.2 反馈开销分析

假定将D到S的第m根天线、D到Ri以及Ri到S的第m根天线反馈瞬时CSI所需的开销均表示为T。根据上文的TAS准则,获取瞬时CSI所需的反馈开销为MT。

(1)最优中继选择的反馈开销

(2)次优中继选择的反馈开销

综上,最优中继选择方案的反馈开销高于次优中继选择方案的反馈开销,且具有更高的实现复杂性。

3 安全性能分析

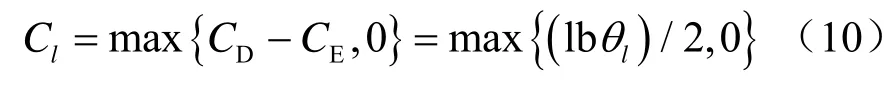

利用式(2)和式(3)可得多窃听者合谋窃听场景下源节点采用TAS、中继节点采用中继选择方案l的MF系统的安全容量为:

其中,l∈{ opt,sub },分别对应最优中继选择方案和次优中继选择方案,

3.1 安全中断概率

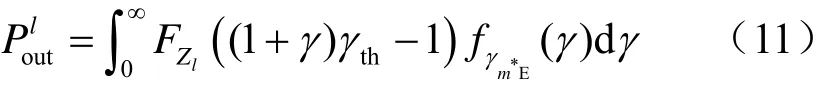

合谋窃听场景下源节点采用TAS的中继选择MF系统的SOP可定义为系统安全容量小于目标安全速率B的概率,于是利用文献[17]的式(47)可得采用中继选择方案l的MF系统的SOP为:

3.1.1 最优中继选择方案的安全中断概率

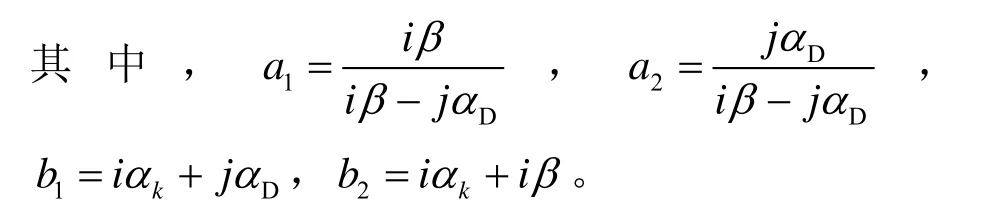

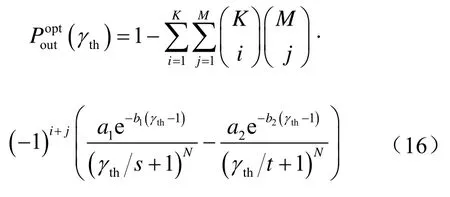

将式(4)和式(14)代入式(11)可以推得合谋窃听场景下源节点采用TAS、中继节点采用最优中继选择方案的MF系统的SOP为:

利用文献[18]的式(3.351.3)可将式(15)化简为:

3.1.2 次优中继选择方案的安全中断概率

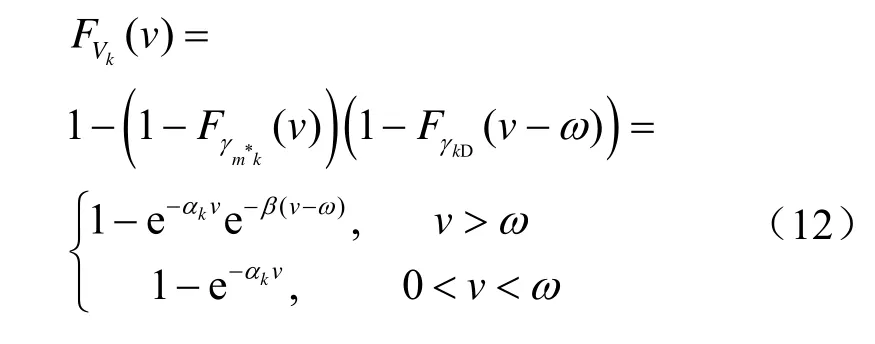

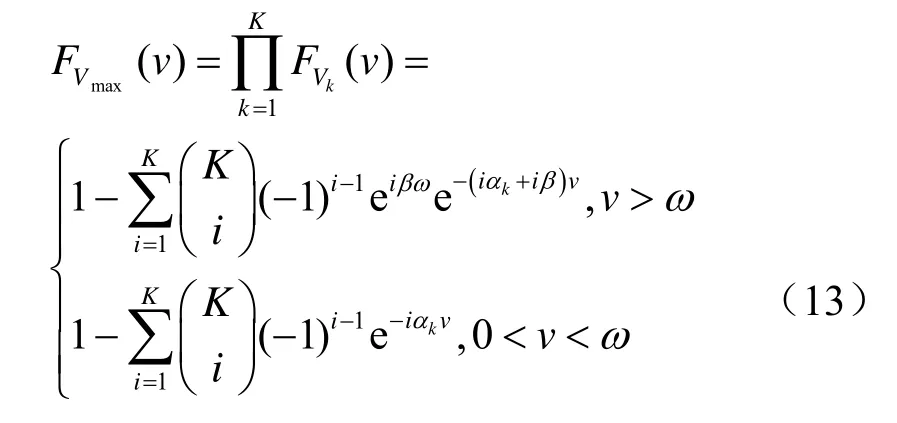

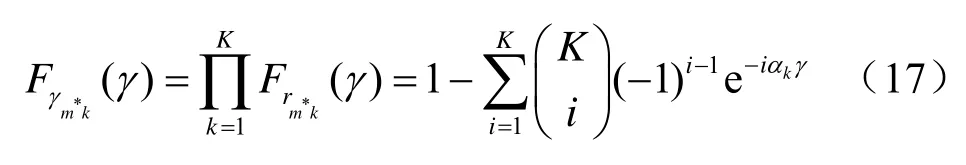

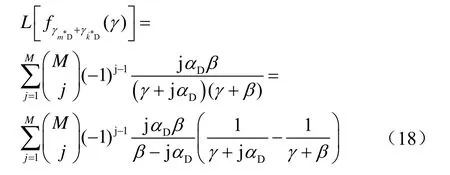

由式(7)并利用式(9)和二项式展开定理可推得γm*k*的CDF为:

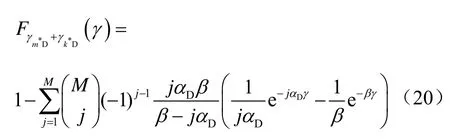

对式(19)中的γ进行积分可得的CDF为:

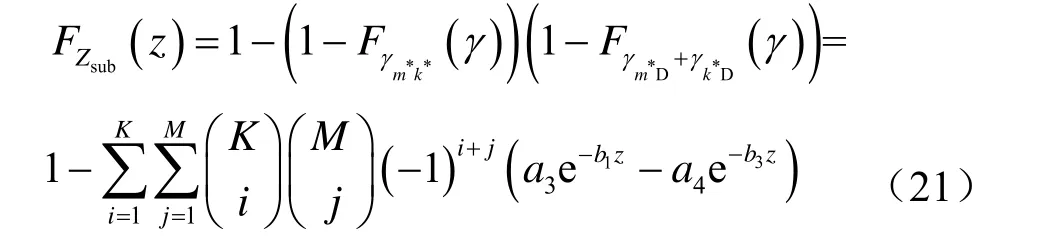

利用式(17)和式(20)可得Zsub=的CDF为:

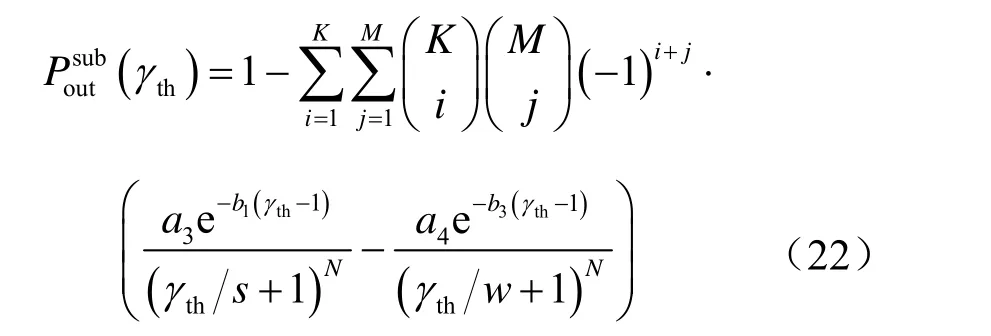

采用与式(14)~式(16)相似的推导过程,将式(4)、式(21)代入式(11)可推得合谋窃听场景下源节点采用TAS、中继节点采用次优中继选择方案的MF系统的SOP为:

由式(16)和式(22)可知,合谋窃听场景下源节点采用TAS、中继节点采用最优/次优中继选择方案的MF系统的SOP与源节点发射天线数M、中继节点数K、窃听节点数N以及各链路平均SNR有关。当源节点S为单发射天线数时,图1系统可退变为文献[13]中的多窃听者场景下中继选择MF系统,式(16)和式(22)分别与文献[13]中式(13)和式(20)的结果相同,可见本文结果更具一般性。

3.2 遍历安全容量

合谋窃听场景下源节点采用TAS、中继节点采用中继选择方案l的MF系统的ESC可表示为[13]:

其中,l∈{opt,sub},分别对应最优中继选择方案和次优中继选择方案为θl的PDF表达式。

3.2.1 最优中继选择方案的遍历安全容量

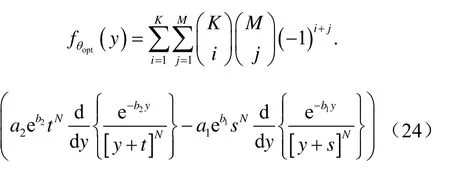

对式(16)中的thγ求导可以推得θopt的PDF表达式为:

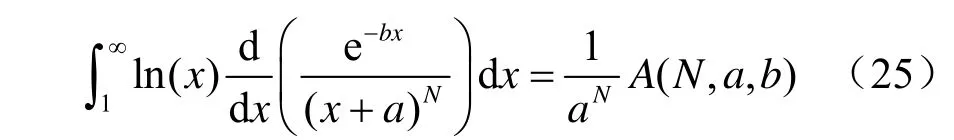

将式(24)代入式(23)并利用文献[13]的式(33),可得:

其中,

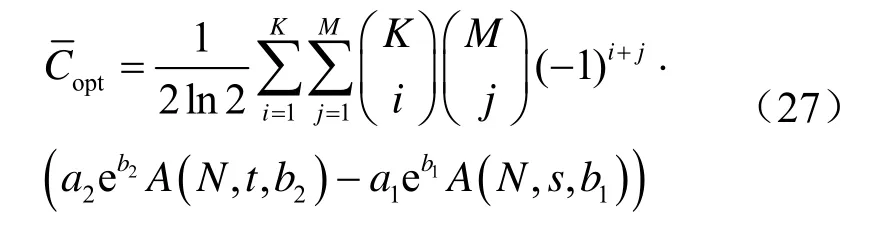

可推得多窃听者场景下源节点采用TAS、中继节点采用最优中继选择方案的MF系统的ESC为:

3.2.2 次优中继选择方案的遍历安全容量

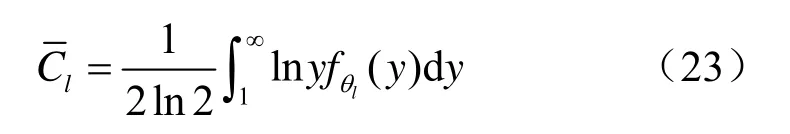

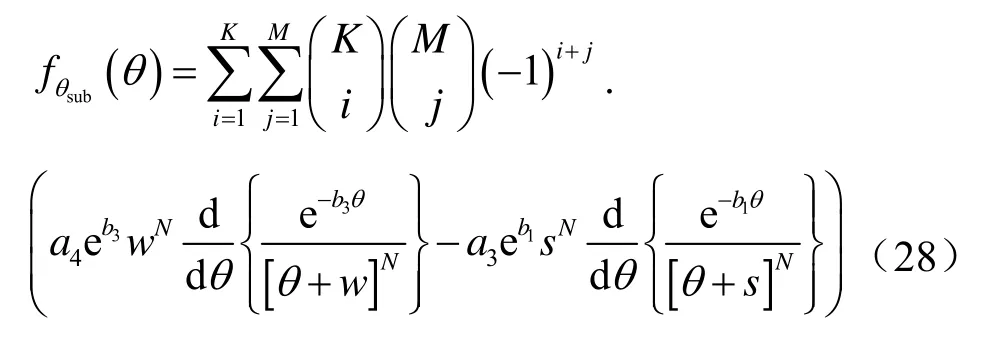

对式(22)中的thγ求导可以推得θsub的PDF为:

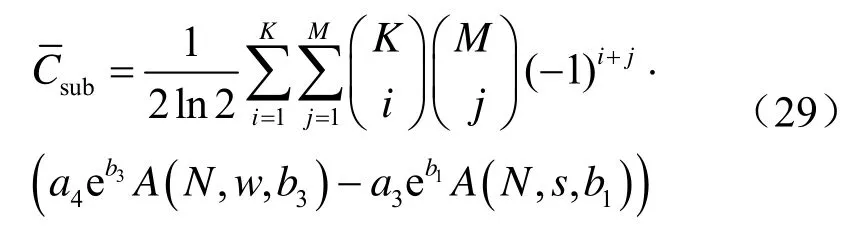

将式(28)代入式(23)并采用与式(24)~式(27)相同的推导过程可推得多窃听者场景下源节点采用TAS、中继节点采用次优中继选择方案的MF系统的ESC为:

由式(27)和式(29)可知,合谋窃听场景下源节点采用TAS、中继节点采用最优/次优中继选择方案的MF系统的ESC与源节点发射天线数M、中继节点数K、窃听节点数N以及各链路平均SNR有关。当源节点S为单发射天线数时,图1系统可退变为考文献[13]中的多窃听者场景下中继选择MF系统,式(27)和式(29)分别与文献[13]中式(36)和式(37)的结果相同,可见本文结果更具一般性。

4 数值计算

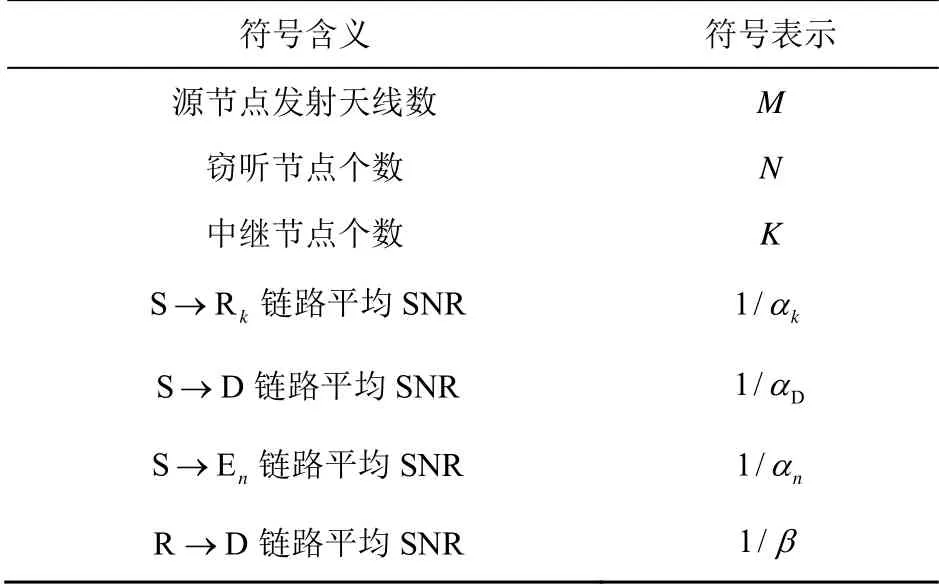

下面利用MATLAB软件对合谋窃听场景下源节点采用TAS的MF中继选择系统的安全中断概率和遍历安全容量性能进行数值计算与仿真实验,研究不同参数对上述MF中继系统物理层安全性能的影响。若无特殊说明,目标安全速率B=0.5 bit/(s.Hz),采用文献[13]的参数设置,图2~图5中各符号的定义见表1。

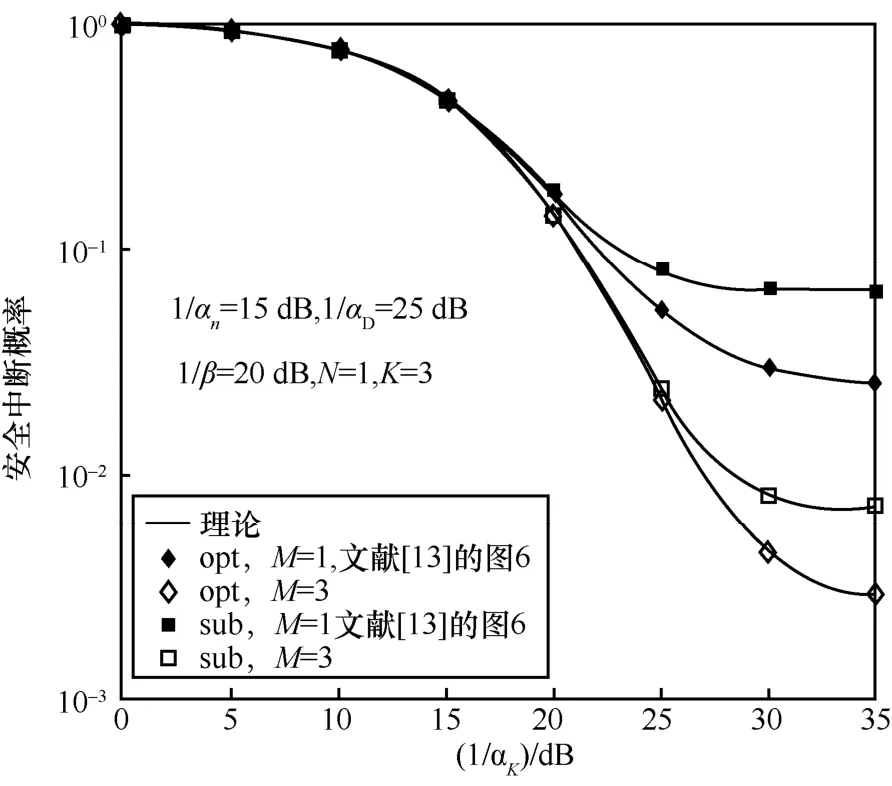

表1 MF中继选择系统中的各符号定义

以窃听节点数N为参数的合谋窃听场景下源节点采用TAS的中继选择MF系统的安全中断概率性能曲线如图2所示。

(1)当窃听节点的数量N较大时,MF中继系统采用最优/次优中继选择的安全中断概率均增大,这是由于当N较大时,共享窃听信息的节点增多,则窃听到的信息量增大,从而增加了窃听信道的容量,而主信道容量保持不变,使得MF中继系统安全容量减小,安全中断概率增大。

(2)S→D链路平均SNR越高,MF中继系统采用最优/次优中继选择方案的安全中断概率均越小,这是由于,根据图2中的参数取值可知,1/αk和1/β均随1/αD的增大而增大,而S→En链路的平均SNR是一个定值,所以当1/αD较高时,主信道容量会随之增大,窃听信道容量保持不变,使得MF中继系统的遍历安全容量增加。

图2 不同1/Dα下MF中继系统的安全中断概率

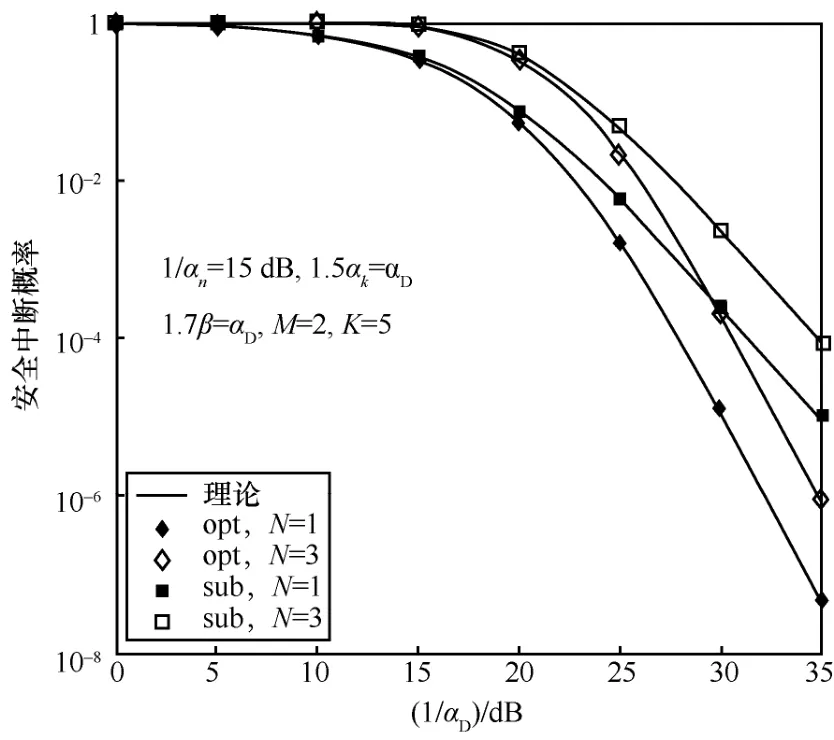

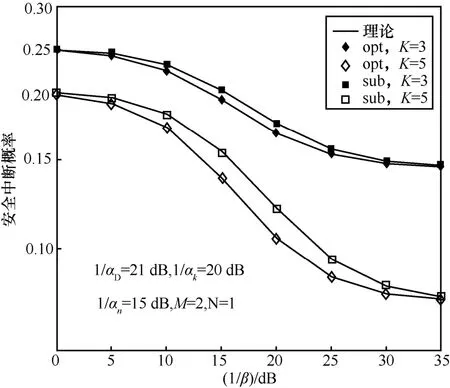

合谋窃听场景下源节点采用TAS的中继选择MF系统的安全中断概率随S→R链路平均SNR的变化曲线如图3所示。

图3 不同1/kα下MF中继系统的安全中断概率

(1)S→R链路平均SNR越高,MF中继系统采用最优/次优中继选择方案的安全中断概率均越小,且MF中继系统的安全中断概率在低信噪比下随1/kα的变化较明显,在高信噪比下,变化较平缓。

(2)增大源节点的发射天线数M,MF中继系统采用最优/次优中继选择方案的安全中断概率均减小,这是由于增大M,源节点采用TAS方案使得S→D链路平均SNR增大,从而增大了主信道容量,而窃听信道容量不变,MF中继系统的安全容量增大,安全中断概率减小。当1/kα=30 dB,采用最优中继选择方案时,M=3时的MF中继系统安全中断概率可由M=1时的0.030降为0.005;采用次优中继选择方案时,M=3时的MF中继系统安全中断概率可由M=1时的0.066降为0.008。

合谋窃听场景下源节点采用TAS的中继选择MF系统的安全中断概率随R→D链路平均SNR的变化曲线如图4所示。R→D链路平均SNR越高,MF中继系统采用最优/次优中继选择的安全中断概率均越小。且在K相同的情况下,当1/β=0和1/β→∞时,两种中继选择方案下的MF系统的安全中断概率相同,这是由于1/β=0时,D接收到Rk的转发信息为0,而S→D链路的SNR与中继节点无关,则最优/次优中继选择方案相同,所以采用两种中继选择方案的安全中断概率相同;而当1/β→∞时,主信道SNR总为S→R链路的SNR值,所以采用两种中继选择方案的安全中断概率相同。

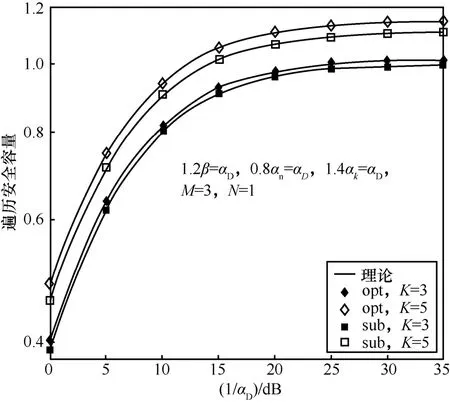

合谋窃听场景下源节点采用TAS的中继选择MF系统的遍历安全容量随S→D链路平均SNR的变化曲线如图5所示。

图5 不同1/αD 、K下MF中继系统的遍历安全容量

(1)S→D链路平均SNR越高,MF中继系统采用最优/次优中继选择的遍历安全容量均越大,这是因为,基于图4的参数取值,1/αk、1/αn和1/β均随1/αD的增大而增大,且1/αk和1/β随1/αD的变化均大于1/αn的变化,所以当1/αD较高时,主信道容量和窃听信道容量会随之增大,但是主信道容量的增加要大于窃听信道容量的增加,使得MF中继系统的遍历安全容量增加。

图4 不同1/β下MF中继系统的安全中断概率

(2)增大中继节点的个数K,MF中继系统采用最优/次优中继选择的遍历安全容量均增大,这是由于增大K通过中继选择方案会增加主信道的容量,而窃听信道容量保持不变,使得MF中继系统的遍历安全容量增大。当1/αD=25 dB,采用最优中继选择方案时,K=5相比于K=3时MF中继系统遍历安全容量增大约0.137,采用次优中继选择方案时,K=5相比于K=3时MF中继系统遍历安全容量增大约0.116。

以不同源节点发射天线数M为参数的合谋窃听场景下源节点采用TAS的中继选择MF系统的遍历安全容量性能曲线如图6所示。MF中继系统采用最优/次优中继选择方案的遍历安全容量均随源节点发射天线数M的增大而增大,这是由于增大M,源节点采用TAS方案使得S→D链路SNR增大,从而增大了主信道容量,而窃听信道容量不变,使得MF中继系统的遍历安全容量增大。当1/αD=30 dB,采用最优中继选择方案时,M=3相比于M=1时MF中继系统遍历安全容量增大约0.114,采用次优中继选择方案时,M=3相比于M=1时MF中继系统遍历安全容量增大约0.175。

图6 不同1/Dα、M下MF中继系统的遍历安全容量

合谋窃听场景下源节点采用TAS的中继选择MF系统的遍历安全容量随S→E链路平均SNR的变化曲线如图7所示。

图7 不同1/nα下MF中继系统的遍历安全容量

(1)S→E链路平均SNR越高,MF中继系统采用最优/次优中继选择的遍历安全容量均越小,这是由于,当1/nα较大时,窃听信道容量增大,而主信道容量保持不变,使得MF中继系统的安全容量减小,遍历安全容量减小。

(2)当N相同时,MF中继系统采用最优中继选择方案的遍历安全容量总是大于采用次优中继选择方案的,这是由于最优中继选择方案选择使主信道SNR最大的中继转发信息,次优中继选择方案选择使S→R链路SNR最大的中继转发信息,因此其主信道SNR要小于最优中继选择方案下的主信道SNR,而两种方案下的窃听信道容量相同,所以最优中继选择方案下的遍历安全容量大于次优中继选择方案的。

5 结束语

本文提出了合谋窃听者场景下源节点采用TAS、中继节点采用最优/次优中继选择选择方案的MF系统,推导其安全中断概率、遍历安全容量的解析表达式,并通过MATLAB仿真实验加以验证。研究结果表明,源节点的发射天线数与中继节点数越多或者当窃听节点数越少时,MF中继系统的物理层安全性能越好;在源节点的发射天线数、中继节点数、窃听节点数以及各链路平均SNR相同的条件下,MF中继系统采用最优中继选择方案的遍历安全容量总是大于采用次优中继选择方案的。但是,本文仅研究了理想CSI下MF系统的安全性能,下一步将针对非理想CSI和信道估计下的MF系统的安全性能展开研究。