可视化优化技术在工业控制系统入侵检测中的研究与应用

郭庆,宁玲玲

(1.济南沃茨数控机械有限公司,山东济南,250001;2.山东工程职业技术大学,山东济南,250200)

作为信息安全的重要组成部分,入侵检测技术不同于传统的被动保护防火墙技术。入侵检测技术可以抵御实时攻击,包括实时监视和分析数据。通过节流或模拟来检测已知和未知的攻击,并早期警告一些威胁或异常系统行为,以便安全管理员可以及时采取保护措施。

1 工业控制系统入侵检测可视化优化系统需求分析

本文中预期的详细工业防盗所需的可视化优化系统功能包括:(1)收集信息的一般功能。当在各种工业控制系统中使用时,应该包括系统数据的收集。(2) 对系统状态数据、过程数据和其他相关数据进行实时监控,使用户能更容易测试各种系统操作模式。(3)离线模拟是一种交互式的入侵检测可视化功能,可以提供一个交互式的仿真界面,在第一次检测到入侵时打开黑盒模式,并将角色引入系统,始终通过人机交互进行优化。(4) 利用在线异常检测活动,离线建模,优化入侵检测模型。(5) 数据记录、报警和响应功能。当系统检测到攻击时,需要记录相应的异常信息,及时发送警告信号,并在必要时采取适当的措施。(6)功能数据存储。此功能使用集中式存储库存储系统中的各种数据,并根据需要向其他模块提供数据资源。

2 工业控制系统入侵检测可视化优化系统架构设计

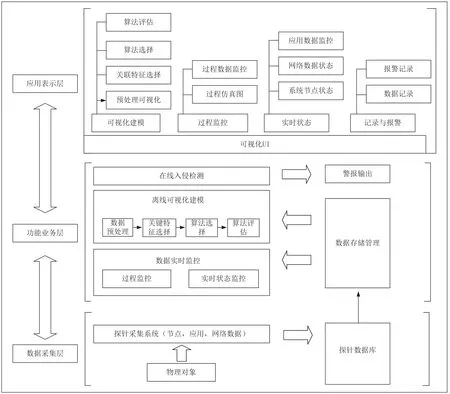

可视化优化系统架构旨在根据图1所示系统的基本功能和其他要求,采用分层结构的模式来检测工业控制系统中的干扰。

如图1所示,该系统结构主要由数据收集层、业务绩效层和应用程序屏幕层组成,每层的功能如下:数据收集层主要从节点收集数据,通过轮询对象调度实时数据网络数据,并将其存储在用于业务功能层和系统显示层操作的轮询数据库。业务绩效水平是系统的重要组成部分,基本上由三个部分组成:离线视觉系统仿真、入侵检测和系统数据的实时监控。离线建模系统的一部分是基于历史数据库数据创建模型,包括四个过程:数据处理映射、关键属性选择、可视化的交互式映射以及完成评估。互联网搜索需要使用独立组件的模型,组件发布的记录模型实时显示系统收集的数据。当检测到异常时,会触发适当的警报,并指示相关人员采取适当的安全措施。实时跟踪主要关注涉及到的物理对象,实时过程数据和系统状态数据在已处理的应用程序级别显示。应用程序屏幕层主要包含可视化模拟部分、过程控制部分、实时系统状态数据记录、警报屏幕共享以及通过交互式屏幕界面与用户系统进行交互等功能。交互主要包括与用户登录系统相关的参数,例如配置模拟过程和轮询过程中的交互用户人员。

图1 工控系统入侵检测可视化优化系统架构

3 工业控制系统入侵检测可视化优化系统主要功能模块设计及实现

■3.1 数据采集模块

(1)节点数据采集方法:系统节点可以分为基于Windows的节点和基于Linux的节点。基于Windows系统收集主机数据,例如CPU使用率、内存使用率和性能,可以通过任务管理器间接获得,也可以直接用于提供系统API应用程序的功能。而基于Linux系统上收集的主机数据,可以使用诸如top之类的命令间接获得,也可以通过直接在虚拟文件系统/过程下计算信息来获得。(2)网络数据采集方法:指示特定网络的健康状况,例如用于数据传输的网络连接、状态数据(例如网络延迟数据包丢失)和操作数据(例如数据流和负载),此数据收集通常需要接收和发送在线软件包。工业控制系统的一般结构,开放主要是针对工业以太网和CAN总线。(3)应用数据采集方法:应用程序数据是与平台操作有关的数据,出于调查目的,应通过捕获网络数据包

来获取此数据。数据管理应用程序可以应用于所有数据生成节点,通过从配对设备收集通信数据来收集。有许多方法可以帮助查找数据,在Linux上,使用libpcap库程序,在Windows上,使用winpcap库程序。

■3.2 可视化入侵检测分析模块

视觉分析和干扰模块可以使用此方法根据基本的视觉优化和数据处理技术,交互式选择来开发工业噪声控制模型,并实现高精度分析,通过选择算法并对其进行评估来进行的优化,该模型可用于实时进行详细的在线入侵。

■3.3 入侵检测数据可视化模块

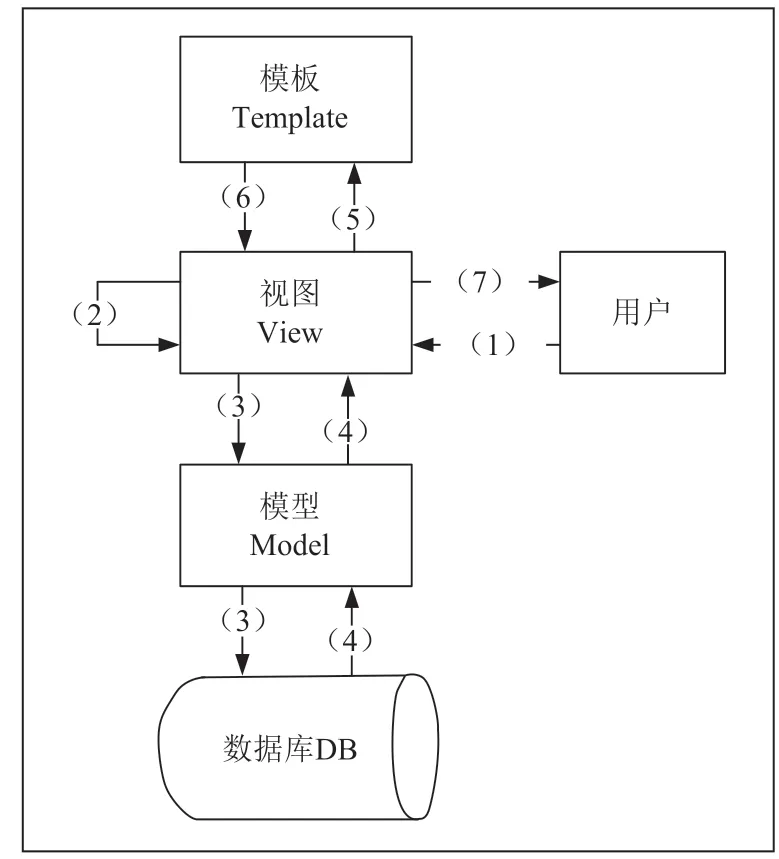

可视化入侵该系统的计算机系统是在以Python语言开发的Django平台上设计和实现的。Django是一个使用Python编写的开源在线开发环境,使用MT设计模式。该模型负责与用于定义数据模型的基础数据库进行交互。该模板用于存储各种HTML页面,并用于由用户可视地呈现页面。显示器是主要组件,负责与单个用户一起工作,需要业务的需求和逻辑。 MVT之间的逻辑关系如图2所示。

图2 显示典型的应用程序处理流程。

图2 MVT关系图

(1)用户提交HTTP请求进行查看。(2)根据“查看性能”查询执行业务逻辑处理。(3)如有必要,可以使用显示模板读取或保存数据。(4)使用数据库模型将数据从数据库取回相关数据。(5)根据需要允许使用HTML页面模板。(6)模型从视图返回HTML页面。(7)将HTML视图页面返回给用户。可视数据模块主要记录系统的过程控制过程,实时描述系统状态的数据和报警信息。

■3.4 数据存储模块

数据存储模块在系统架构中占有比较重要的位置,直接影响到系统功能模块的数据访问效率。由于MySQL数据库具有降低开发成本的优势,因此本文选择了MySQL数据库和InnoDB数据库引擎。

4 信息层入侵检测可视化优化的实验验证及分析

■4.1 实验对象及数据介绍

主要介绍了测试系统的多功能性和合理性,本文档中的信息层使用可公开获得的CDD99数据集来使用数据检测常见的网络干扰。 CDD99数据集通常用于干扰检测,品牌培训数据集包含大约490万个数据点。由于存在大量数据,因此官方数据包由kddcup.data_10_percent.gz提供,可以提供大约490,000个数据样本。本文提供的系统用于选择数据集中的样本数量,由于实验室资源有限,因此这部分实验还针对100,000人进行测试,同时更加有意地加快实验过程。我们从490,000个数据中选择数据,然后从实践中获得100,000个数据(75,000个数据),并将其余14个(25,000个数据)用作测试集。

■4.2 实验验证及分析

在将CDD99数据库放入数据库之前,分析师会做一个简单的工作。首先,卡号是数据集中的一组变量,以协议类型为例,涉及三种协议:TCP和UDP、ICMP,依此类推,有两种方法来管理标签。第一种是将标签分为两类,总体匹配为1,攻击率为0,目标是测试系统,其他人具有检测攻击的能力。五个类别为:正常1,DOS;攻击2,U2R;攻击3,R2L;攻击4;调查攻击5,目的是测试系统检测某些类型的攻击的能力。数据映射完成后,我们将数据保存在本文介绍的数据库中,并根据系统建模过程以可视方式对其进行优化,整个过程的步骤如下:根据第一种处理方式使用第一个标记(通常,总体匹配1,攻击0)。首先,通过单击“标准化”按钮对数据库中的数据进行标准化,完成后,通过单击“样本数据”按钮选择,下拉菜单中的数据量意味着从训练和测试数据集中随机选择了100,000个数据。完成测试后,单击“数据清理”以加快观察速度,然后从下拉菜单中选择“ 33矩阵传播图形状”以直接查看和放大由系统或其主要组件运行产生的图像。

5 物理层入侵检测可视化优化的实验验证及分析

■5.1 实验对象及数据介绍

物理级别的实验数据发布了计划,该计划使用田纳西-伊士曼平台(一种工业控制系统的典型化学工业)和田纳西-伊斯特实验室的半物理建模平台来收集研究数据。物理过程平台包含一个简单的田纳西州化学反应模型,以模拟实际的工业生产,主要由四个闭环控制器、一个反应器(用于化学反应和气体分离)和两个入口管线组成。包括2个出口,4个阀。在数据收集过程中,通过中间模仿人的攻击(在数据集中标记为modbus)和在平台上执行的感官攻击(通过对数据集进行分类)收集了总共10,860个数据集。与信息层类似,提取3/4(8145数据)作为训练集,其余的1/4(2715数据)用作测试集。

■5.2 实验验证及分析

物理级别的实验对应于信息级别的实验,并且简要解释了这一点,以避免重复。同样,分析人员最初会触发数据集中无数变量数量的指示,主要是为了进行标签匹配。日志数据的正态性和分布更加平衡,可以直接使用第二种处理方法。显示数据完成后,将存储在数据库中。由于数据量很小,因此请标准化数据并自行清理。完成后,将自动选择方法。如果所选功能的数量为3,则交叉精度达到最大。在配置递归删除算法的参数时,功能数量设置为3,可以执行三个最重要的功能:DATA_11,DATA_24,DATA_29。VM算法和KNN算法的分类效率。对于SVM算法,分析器在具有超参数的多项式内核上定义其主要功能。如果惩罚因子C设置为1且伽玛设置为0.1,则可以获得较高的Huh管理性能得分。如果数据分布相对平衡,则测试用例的匹配率达到99.24%,根据完整的分类报告,可以看出该解决方案具有较高的匹配率和较高的恢复率,可能会识别出特定的AndModbus,攻击和正常的直接识别能力达到100%。结果表明,本文预测的视觉优化系统可以有效地攻击攻击者的物理层,并检测某些类型的攻击。如果选择了KNN算法,则可以从KNN获取分类分析报告,在此不再赘述。

■5.3 在线测试

在田纳西州在线测试平台上实施本文开发的工业控制系统入侵检测器视觉优化系统后,我们可以根据前文介绍的数据恢复模块简化平台处理器和HMI内存的使用,可以与控制器和nodetta中的其他节点集成,例如网络带宽、网络延迟和网络丢包状态,指标可以被实时跟踪并在线发布。为了无缝集成物理对象,在过程监视期间,田纳西州的模拟直接显示在实时数据中,并且可以识别特定的控制数据,例如传感器和控制器。

6 结语

随着工业控制系统潜在安全威胁的增加,信息安全问题变得越来越重要。入侵检测是工业控制系统信息安全的重要组成部分,是研究热点之一。最近在国内外,可视化优化技术旨在通过视频与人工智能紧密集成,有机地将人类的感知、理解和分析技能与功能强大的计算机和存储系统的功能结合在一起,以帮助人们不断发现并适应当前情况。尽管在工业控制系统的入侵检测领域中已经对视觉优化进行了研究,但对于实际应用而言,在工业控制系统中实现搜索引擎优化非常重要,因为具有高数据性能和交互功能的入侵检测水平。