基于风险评估的信息系统安全等级研究

唐硕 刘磊 刁艺伟

摘要:信息安全系统的安全保护制度是我国的现代化信息的一项基本制度,它对我国“信息化”道路的发展和国民经济水平的提高有着显著的推动作用。本文主要研究基于风险评估建立信息系统安全等级测评模型,并基于该模型得出信息系统是否安全的整体评估结果。

关键词:信息系统;风险评估;等级测评;测评模型

中图分类号: TP309.1 文献标识码:A 文章编号:1009-3044(2015)25-0163-02

Research on the Security Level of Information System Based on Risk Assessment

TANG Shuo, LIU Lei, DIAO Yi-wei

(Information Security Department, Henan Police College, Zhengzhou 450000, China)

Abstract:The security system of information security system is a basic system of our country's modern information. It has a significant role in promoting the development of China's "information" and the improvement of the level of the national economy. In this paper, we mainly study the security level assessment model based on risk assessment, and get the overall assessment results based on the model.

Key words: Information system; risk assessment; evaluation; evaluation model

1 引言

隨着技术的发展,高科技犯罪分子利用病毒、木马等恶意代码实施网络犯罪。面对这种犯罪逐年上升的趋势,笔者认为,信息系统安全防范工作日趋重要。国内外对信息系统等级保护方面的标准发展至今已经非常成熟,但信息系统安全保护方面还存在一些现实问题。如,定性加定量分析的信息系统分级过程不是特别符合实际,标准簇中个别标准对一些细节涵盖不是特别全面等等。本文拟对目前存在的量化模型进行深入、全面的研究,对于如何解决信息系统的科学分级问题起到一定借鉴作用。

2 一种基于风险评估的等级测评模型

相关文献显示,基于风险评估构建等级测评模型,将得到更加精确的测评结果。对前期调研文献进行汇总及整理,笔者认为,构建基于风险评估的等级测评模型涉及下述内容。

2.1 风险评估权重法参数指标

风险评估权重法的计算是基于数学建模对输入因子进行计算,生成期望输出的过程。设[U=u1,u2,…,un]为输入指标的技术参数,[W=w1,w2,…,wk] 为指标可能取值,[V=v1,v2,…,vm]为指标初始权值。则有技术指标重要性评价权重集[V=v1,v2,…,vm],及指标符合性判断[U×W=u1×w1,u2×w2,…,un×wk]。

基于风险评估权重法的计算,需要具备三个矩阵的初始值:指标集[U=u1,u2,…,un];目标集[W=w1,w2,…,wk];指标权重集[V=v1,v2,…,vm]。

用R表示测评指标目标矩阵,则:

[R=r11r12r13r14r21r22r23r24…………rm1rm2rm3rm4]

2.2 定级指标的计算

定级指标体系分为两个级别。第一级为“信息技术单元测试”,第二级为“安全技术测评”及“安全管理测评”。评测指标包括:“评价目标”、“测评层面”、“测评指标”、“测评项”四个方面。如,“评价目标”、“测评层面”包含的子集可表示为:用U1,U2分别表示“安全技术测评”和“安全管理测评”。 则,U1,U2可分别表示为:

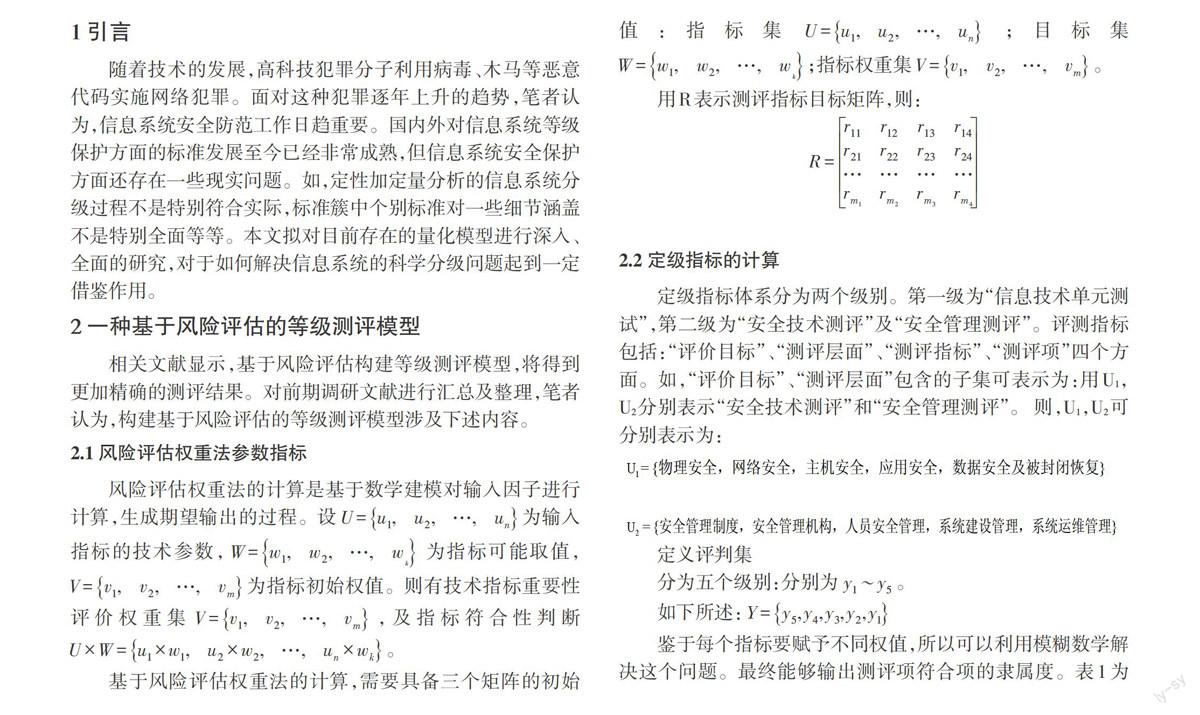

鉴于每个指标要赋予不同权值,所以可以利用模糊数学解决这个问题。最终能够输出测评项符合项的隶属度。表1为某测评结果。由表格输出结果可知Z的模糊输出值(即属于某个级别的隶属度)。

表1 测评结果

[等级\&1\&2\&3\&4\&5\&模糊输出值Z\&[≤75%]\&[75%?80%]\&[80%?85%]\&[85%?90%]\&[≥90]\&]

计算过程中,分别对“安全技术”及“安全管理”进行测评。根据这两个层面不同的测评矩阵,用μij表示。其中,i=1,2,3,4; j=1,2,3,4。分别统计出“符合”、“部分符合”、“不符合”、“不适用”四类统计结果。

2.3 权重的确定

为了突出重大风险,可以通过专家组打分赋值的方法最大化克服主观评价的偏差,得到最终权重值。通常需要将两个指标经过运算通过一个指标来标识。令X,Y分别表示二维输入指标,通过计算[z=fx,y]可计算出一维输出z。如下述。

[x=x1,x2,…,xi,…,xm1<=i<=m; y=y1,y2,…,yj,…,yn1<=j<=m]

(其中[xi],[yi]为正整数)

可求得Z的取值为:

[z=z11,z12,…,zij,…,znm1<=i<=m1<=j<=m]

(其中[zij]为正整数)

其中,[Zij=xi+yj] 或者[zij=xi+yj]

或者 [zij=α?xi+β?yj]

利用专家组(根据情况选择相关各类专家),再根据重要程度、可信程度等组成矩阵。如图1所示。

[u1…ui…um专家1?专家j?专家kV11…Vi1…Vm1???V1j…Vij…Vmj???V1k…Vik…Vmk]

图1 权重计算

由图1可知,[vi=1kj=1kviji=1,2,…,m]

即权重矩阵为:

[V=1kj=1kv1j,…,1kj=1kvij,…,1kj=1kvmi]

2.4 实施评测流程

一般地,实施评测流程主要包括信息收集、测评方案生成、现场测评、总结测评结果几个阶段。

关于符合项比例计算如下。

定义结论集U。

[U=u1,u2,u3,u4=符合项数,不符合项数,部分符合项数,不适用项数]

构建评价矩阵R,计算测评指标安全等级。令每个测评指标需要进行S项测评。分别用[a,b,c,d]表示符合项、不符合项、部分符合项、不适用项。则有下述公式成立。

2.5 安全技术评价

一般地,实施评测流程主要包括下述几个阶段。

一般地,基于加权统计技术可以完成安全性评测过程。步骤如下。

第一,测评指标的确定。根据标准,安全技术的安全评测包括:“物理安全”、“网络安全”、“主机安全”、“应用安全”、“数据安全及备份恢复”。第二,测评层面权重分配向量的建立。

3 结论

本文先从研究意义、国内外发展现状开始,对于等级测评中定级模型进行了深入研究。并且将典型模型、基于风险权值的定级模型进行了研究。特别是在研究基于风险权值的量化定级模型过程中,使用了模糊数学模糊集合的知识,根据隶属度实现对信息系统的精确定级。本文的研究拟对信息系统安全等级保护定级这个关键问题起到一定借鉴作用。进一步的工作将会针对风险评价量化模型的实施及实际案例展开。最终拟针对教育信息网络建立特定的量化定级模型。

参考文献:

[1] 王祯学.信息系统安全风险估计与控制理论[M].北京:科学出版社,2011.

[2] 王斌君.信息安全体系[M].北京:高等教育出版,2008.

[3] (美)惠特曼,(美)马特奥德.信息安全管理[M].重庆:重庆大学出版社,2005.

[4] 黄芳芳.信息安全风险评估量化模型的研究与应用[D].湖北:湖北工业大学,2010.

[5] 邱意民.风险评估在安全等级保护测评中的应用[A].2012年电力通信管理暨智能電网通信技术论坛论文集[C].2013.

[6] 张益.信息安全等级保护模糊综合评价模型研究[A]. 第二届全国信息安全等级保护测评体系建设会议论文集[C]. 2012.