基于风险反馈的网络安全密钥可信度识别仿真

陈佳雯,严利民

(上海大学微电子研究与开发中心,上海 200444)

1 引言

智能化研究的不断进步,令互联网技术得到质的提升[1],但因当前网络部署区域的开放性特征,极易受到监听与各类恶意攻击,安全问题成为扼制网络健康发展的根本原因[2,3]。为此,文献[4]通过挖掘攻击图中漏洞节点关系组建依赖结构图,修改通用漏洞评分系统中漏洞的基础度量算法,融合攻击图内全部漏洞得分,获得网络遭受攻击的概率。但方法计算过程较为繁琐,获得安全风险结果的耗时较长。文献[5]创建了网络安全风险检测系统,系统硬件为数据预处理模块与协同分析模块,软件为网络安全风险检测模块,模块采用N-gram算法构建,通过协议分析、特征匹配两个步骤完成风险评估。但该系统因其性能的局限性,无法应用在地下、水中等恶劣环境区域,实用性较差。

总结以上方法不足,本文引入密码体制[6],提出一种基于风险反馈的网络安全密钥可信度识别方法,使识别策略不会受到地域条件限制,但现阶段多数密码很难找到伪密钥,要使用相关算法确定明文的现实意义,以此为根据断定密钥是否可信,即用户信息能否得到有效保护。使用椭圆曲线公钥密码算法构建网络安全密钥,利用不同的影响因素创建风险反馈模型,完成密钥数据学习与训练,输出最终的可信度识别结果。仿真充分表明了本文方法在密钥风险因素划分和可信度识别方面的可靠性,给用户营造更加安全的网络操作环境。

2 基于风险反馈的网络安全密钥可信度识别

2.1 网络安全密钥设计

为了给用户营造安全舒适的网络应用环境,在椭圆曲线公钥密码算法基础上,创建网络安全密钥。椭圆曲线公钥密码又被称作SM2算法,包含数字签名、密钥交换协议、公钥加密和系统参数几部分,具体过程如下:

SM2算法中的参数为有限域内的椭圆曲线,涵盖有限域Fq的规模q和椭圆曲线E(Fq)的两个元素a、b。数字签名法通过一个签名者进行数字签名,利用验证者识别签名可靠度。每个签名者均具备一个公钥与私钥,私钥用来生成签名,验证者使用公钥检验签名。密钥交换协议表示两个用户A、B利用交互的信息传输,利用自身的私钥与对方的公钥设置一个仅有自身知晓的共享私钥,该共享密钥一般应用在某个对称密码算法[7]。公钥加密算法中,发送者使用公钥把信息变换为密文,接收者采用自身私钥解密密文并将其还原为初始消息。

2.2 风险反馈模型构建

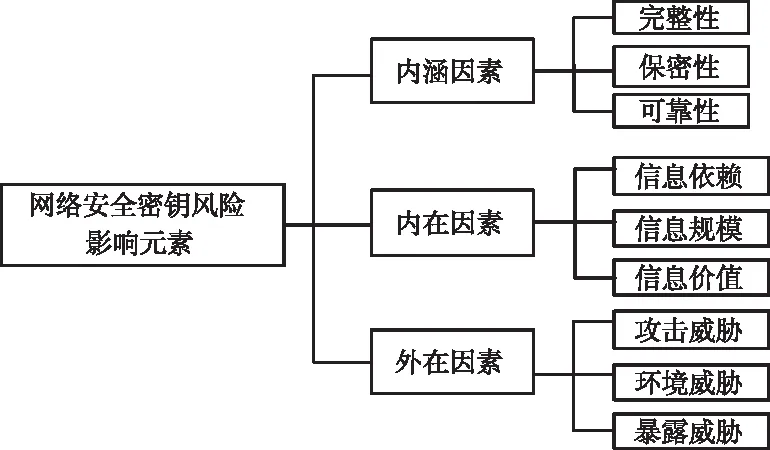

基于三个不同层面,将各类网络安全密钥风险影响因素划分成内涵因素、内在因素和外在因素[8],完成密钥风险的准确分析,划分结果如图1所示。在风险反馈结果准确度方面,使用指标量化分析策略,得到显著量化值,提高风险反馈模型可用性。

图1 网络安全密钥风险影响元素

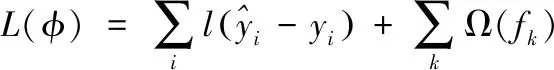

接下来使用集成学习方法构建风险反馈模型。集成学习是把样本通过多个基学习器实施定量分析,再把全部基学习器分析结果汇集起来当作最终输出结果。XGBoost是集成学习的一种[9,10],其基学习器为分类和回归树,通过持续分裂特征创建树结构模式,拟合预测误差。将树结构模型记作

F={f(x)=wq(x)}

(1)

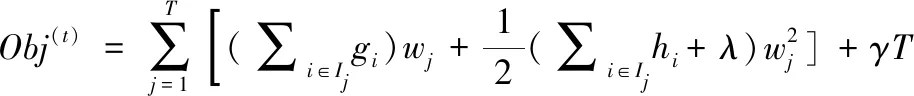

其中,wq(x)表示回归树叶子节点q的分数,F是树的集合,f(x)是树集合内的一棵树。训练结束产生k棵树后,预测样本分数即根据特征把所有树的分数相加。将预测样本分数的目标函数描述成

(2)

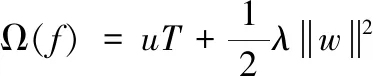

为了让风险反馈模型具备更优的鲁棒性,要降低模型复杂度,过程为

(3)

式中,u为一个控制参数,用于操控叶子节点数量,T代表叶节点个数,w为叶节点分数。

为预防过拟合现象,需要获得较低的预测误差和较少的叶子节点[11],此时预测样本分数的目标函数被改写为

(4)

其中,Ij是叶节点j样本下标集合,因增添了两个正则项,式(4)内的g、h具备以下关系

Gj=∑i∈Ijgi

Hj=∑i∈Ijhi

(5)

最终将式(4)简化成

(6)

设定wj的导数为0,将其引入式(6)计算最优解

(7)

最终将风险反馈模型表达式记作

(8)

设置1为风险反馈阈值,若模型输出结果小于等于1,证明密钥安全性较高;若输出结果大于1,证明密钥存在一定的安全隐患,需要采取可信度识别计算,并根据实际应用环境作出相应调整。

2.3 网络安全密钥可信度识别

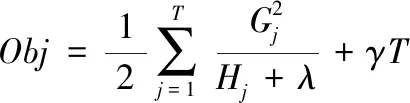

利用上述过程可知网络安全密钥风险程度,若风险水平较高,就要进一步衡量网络安全密钥自身的可信性,完成密钥可信度识别。网络安全密钥自身的可信性识别流程[12]如图2所示。

图2 网络安全密钥自身的可信性识别流程

处理密钥训练样本输入值得到样本特质,再把特征输出至全连接层,逐步降低向量维数;向量传递到输出层,获得样本标签可信预测值,完成权重调整[13],实现样本训练的全部过程。

1)消除密钥干扰。删除密钥的信息字节,密钥数据包的地址信息是随机生成的,并且相同网络传输的数据包,即便不加密也会具备同样的地址信息[14,15],极大增强了密钥可信度识别的抗干扰程度。

2)剔除路径干扰。删除网络头部信息字节,例如数据链路层内的数据包涵盖网络的头部数据,此类次子信息定义的是网络,与密钥可信度识别无关,因此要将其删除。

3)统一传输协议。不同传输协议的报头字节长度不等,会损坏密钥数据结构。在报头后增添空白字节,确保数据内传输层协议占据的字节个数相同[16]。

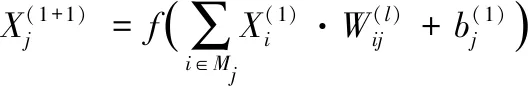

利用激活函数运算获得一个特征图,激活函数运算过程为

(9)

式中,Mj是密钥输入特征的集合。

密钥协议的训练过程中[17],首先正向传播样本,推算网络各层输出值。安全密钥训练的本质即为计算损失函数的最小值,降低密钥可信度计算误差。

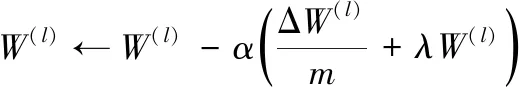

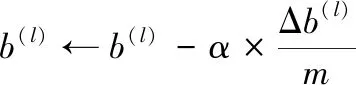

利用反向传播更新网络参数[18],完成密钥可信度结果输出。更新时的初始点为输出层,终点为输入层。经过持续迭代,参数更新朝向安全密钥性能收敛方向前进,得到最小损失函数[19]。安全密钥权值与偏置参数的更新调整策略分别记作:

(10)

(11)

式中,W表示学习参数,α为学习率,设定原始学习率为0.02,λ是正则化系数,m为训练样本个数。

3 仿真研究

3.1 仿真指标

为验证所提方法有效性,将密钥安全威胁作为评估准则,深入研究密钥可信程度。使用漏洞扫描软件Nessus4.2扫描原始网络,得到密钥风险数据集,实验时间为60天,从不同时间跨度层面n进行仿真分析,最大限度保证所得结果的可靠性。密钥的可用性和端口有紧密关联,按照互联网的传输控制协议,将密钥脆弱性等同于端口风险值,设置风险值是利用分和影响分的乘积。

设置EPTi,j为端口i漏洞j的脆弱性利用分值,IPTi,j为端口i漏洞j的影响分值,则端口i,即密钥风险值Ri的推导公式为

Ri=∑jEPTi,j*IPTi,j

(12)

同理,若端口i风险权重是Wi,本地网络静态的密钥安全风险值R为

R=∑iWi*Ri

(13)

引入偏好量α来表示密钥权重,通常权重值越大,密钥受到外部干扰的概率越大,重新定义本地静态密钥安全风险值,记作

Ro=∑iWi·thi(d,n)

(14)

式中,thi(d,n)为端口i报警的目标地址数量均值。

由此可知,如果Ro与R之间的比值等于1,表明网络密钥处于绝对安全状态。

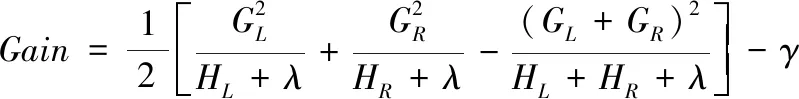

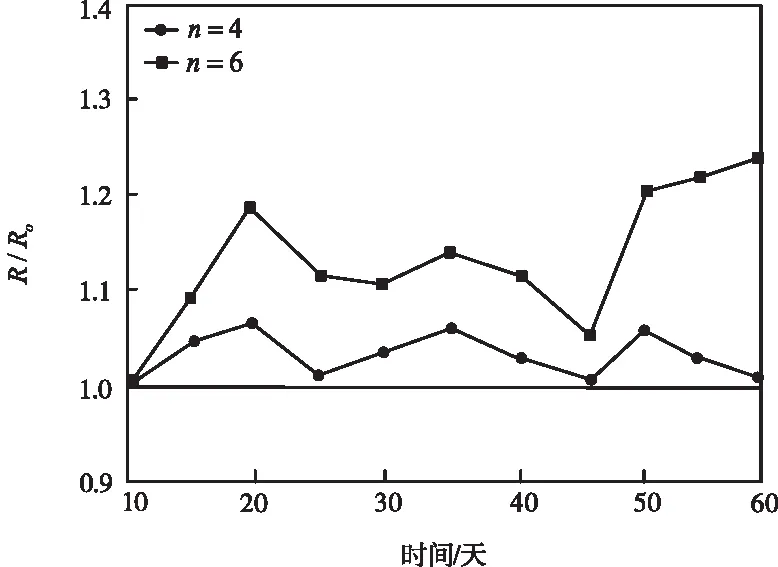

3.2 实验结果

本文方法基于不同时间跨度的网络密钥可信度识别结果如图3所示。观察图3可看到,不同n值下,可信度识别结果的整体趋势比较一致,但n值较低时,密钥可信度识别结果上下起伏更为剧烈。由此可知,时间跨度n值越小,受到当日网络运行状态的影响越大,识别结果的及时性越好。因此在密钥可信度识别过程中,要尽可能地缩减计算时间跨度,便于监测网络密钥实时变化,提高识别精准度。

图3 不同时间跨度下密钥可信度识别

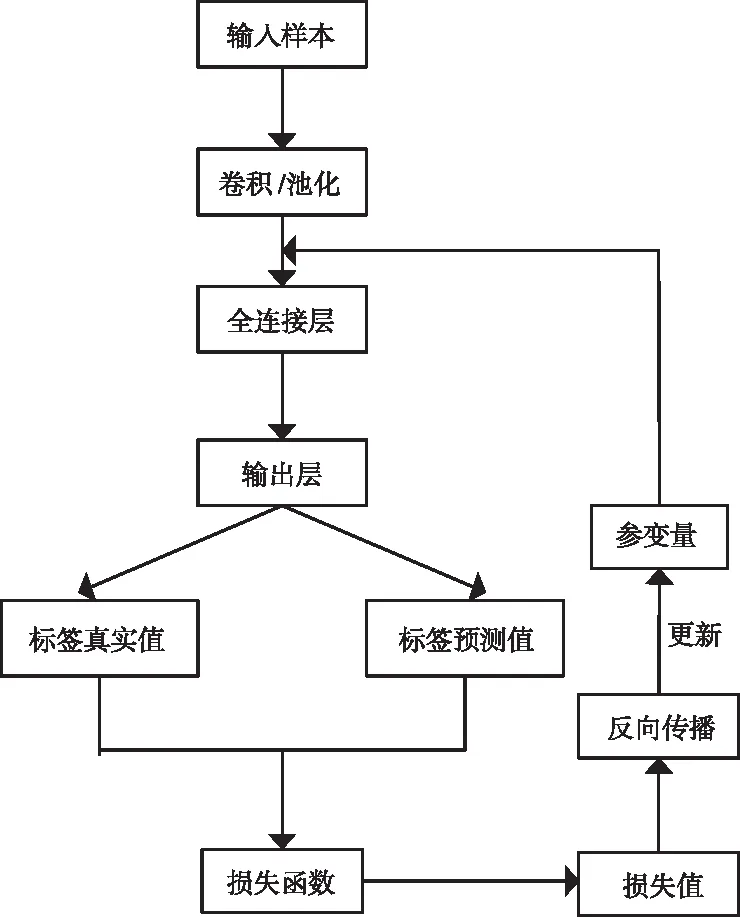

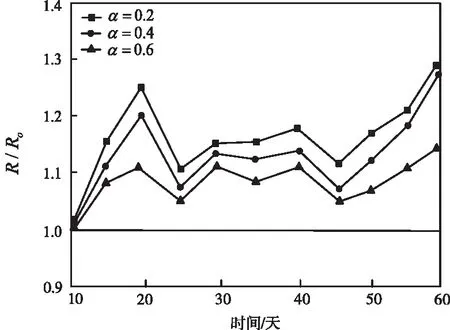

设定α的取值依次为0.2、0.4、0.6,对不同偏好量下的网络密钥可信度进行仿真分析,实验结果参照图4。由图4看到,偏好量α值越小,可信度识别对外部数据的依赖程度越高;偏好量α值越大,识别结果越接近最佳安全比值1,对数据的依赖程度越小。偏好值偏高符合常规用户使用习惯,说明方法不需要限制识别条件,可全方位展现当前密钥的整体风险趋势。

图4 不同偏好量下密钥可信度识别

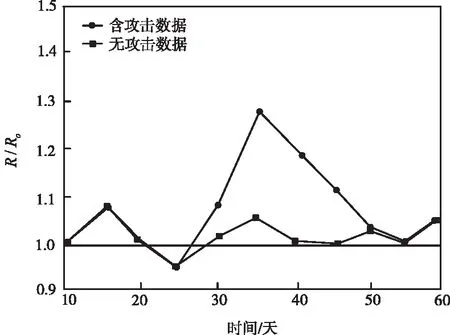

为进一步显示本文方法优越性,在已知密钥风险数据集前提下,添加Sasser病毒,检验方法在病毒侵入下能否实现高精度密钥可信度识别任务。Sasser病毒为一种利用微软操作系统的进行传播扩散的震荡波蠕虫,该病毒会攻击网络端口,导致密钥泄露或被窃取。设定Sasser蠕虫从第20天开始爆发,到40日左右得到控制,在第50天基本清除病毒恢复原始网络状态,得到如图5所示的仿真结果。

图5 拟照Sasser病毒爆发的密钥可信度评估

从图5中,与没有注入Sasser病毒的原始密钥数据相比,本文方法在第20天之前与原始密钥数据的风险趋势相同,在第20天Sasser蠕虫爆发,第25天网络密钥风险数值有了明显的起伏,呈直线上升态势,第40天病毒已得到有效控制,因此风险呈现逐步下降趋势。在第50天网络恢复稳定运行后,包含病毒的密钥数据与无病毒注入的原始数据依旧维持相同的风险趋势。

由此看到,本文方法可有效评估网络密钥的实时状态与安全风险走势,得到令人满意的可信度识别结果,为网络运维人员提供极大的工作便利,保证网络运行的稳定性与安全性。

4 结束语

面对日益严峻的网络密钥安全问题,提出一种基于风险反馈的网络安全密钥可信度识别方法。运用椭圆曲线公钥密码算法创建密钥整体架构,分析密钥潜在风险因素并组建风险反馈模型,完成密钥可信度识别目标。所提方法思维明确、计算简便,可信度识别结果精准度很高,为复杂的网络安全问题提供一种可行思路。